سرق قراصنة 237,000 دولار في اختراق Bridged-Polkadot بعد سك مليار DOT وتحويلها إلى 108 ETH

استغل القراصنة ثغرة في عقد بوابة إيثيريوم الخاصة بجسر عبر السلاسل Hyperbridge في وقت سابق اليوم، حيث قاموا بسك مليار رمز Polkadot (DOT) ملفوف غير مصرح به وتبادلوها مقابل حوالي 108.2 ETH، بقيمة 237,000 دولار على الأقل في معاملة واحدة.

الهجوم، الذي وقع حوالي الساعة 3:55 صباحًا بتوقيت UTC، استهدف فقط أصول DOT المجسورة على إيثيريوم وترك بلوكتشين Polkadot الأصلي، والسلاسل المتوازية، والرهان، والحوكمة دون مساس. أكد Hyperbridge، وهو بروتوكول التشغيل البيني اللامركزي القائم على Polkadot والذي يربط الأصول عبر السلاسل باستخدام بروتوكول آلة حالة التشغيل البيني (ISMP)، الاختراق في منشور على X بعد وقت قصير من اكتشافه. "أثر استغلال على أحد عقود إيثيريوم الخاصة بنا"، صرح الفريق. "لقد أوقفنا جميع عمليات الجسر ونصحنا الشركاء بوقف المعاملات ذات الصلة بينما يحتوي الفريق على المشكلة."

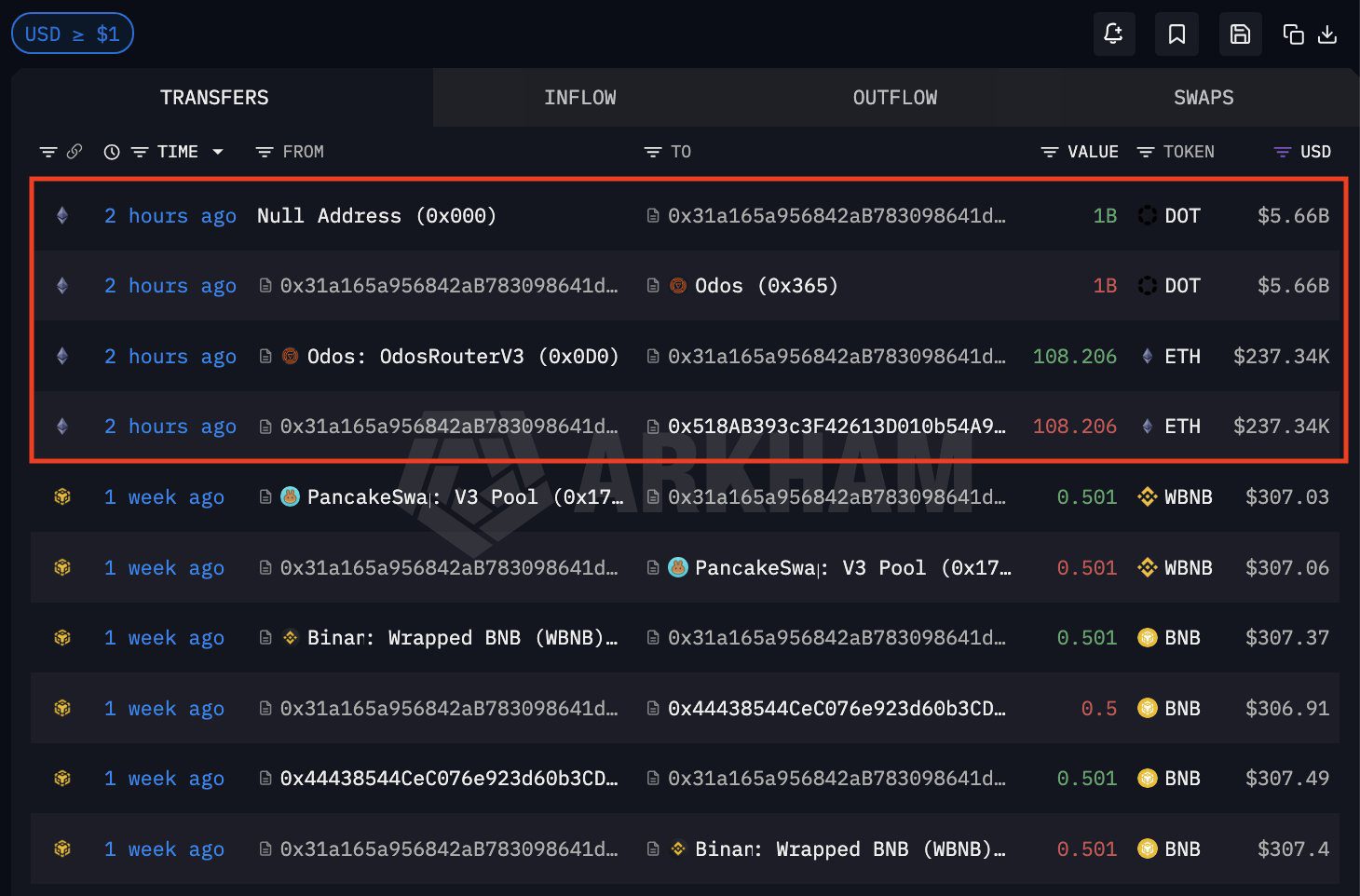

عناوين محفظة القراصنة الخبيثة

عناوين محفظة القراصنة الخبيثة

ردد حساب Polkadot الرسمي الطمأنينة بعد ساعات. "نحن على علم بمشكلة تؤثر على عقد بوابة إيثيريوم الخاص بـ @hyperbridge"، نشر.

"الاستغلال يؤثر فقط على DOT على إيثيريوم الذي تم جسره من خلال Hyperbridge ولا يؤثر على DOT في نظام Polkadot البيئي أو DOT المجسور من خلال جسور أخرى. يظل Polkadot وسلاسله المتوازية وDOT الأصلي آمنًا وغير متأثر."

آليات استغلال Bridged-Polkadot

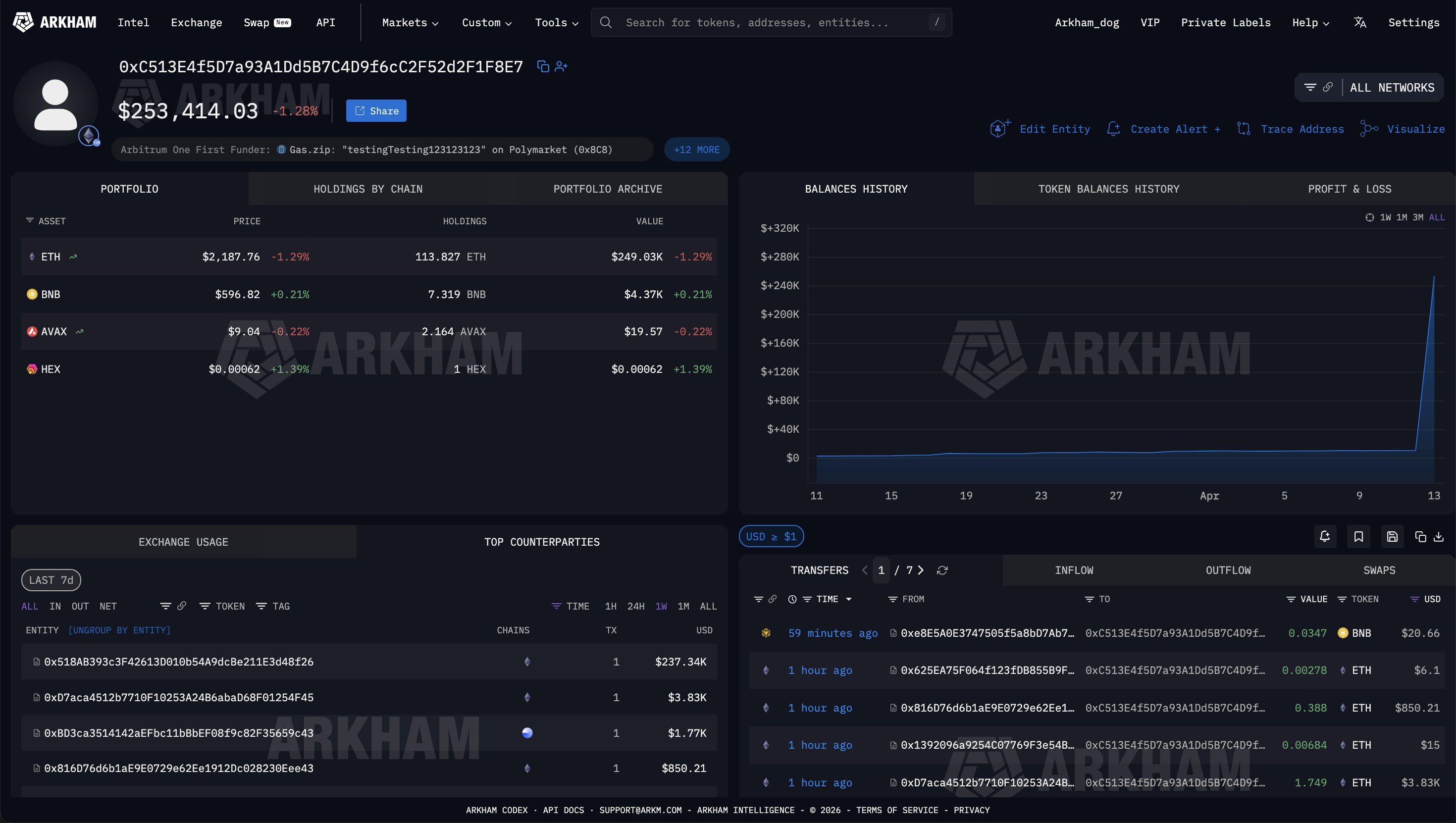

تم التحقق من قبل محللي السلسلة وشركات أمن الحساب، بما في ذلك CertiK، تم تنفيذ الاستغلال في الكتلة 24,868,295 عبر تجزئة المعاملة 0x240a…1109. محفظة المهاجم (0xC513…F8E7)، وهي عنوان عمره 33 يومًا، نشرت عقدًا فرعيًا خبيثًا وقدمت أدلة إجماع Polkadot مزورة عبر عقد HandlerV1.

تتبع باحثو الأمن السبب الجذري إلى ثلاثة عيوب حرجة. أولاً، تم تعيين فترة التحدي الخاصة بالجسر إلى الصفر، مما أزال أي نافذة نزاع وسمح بقبول التزام الحالة المزور على الفور. ثانيًا، كان هناك التحقق الأمني غير كافٍ في وظيفة التحقق من الأدلة في عقد HandlerV1. أخيرًا، افتقر عقد عميل الإجماع (0xA0Ad…669a) إلى التحقق من كود المصدر العام. استعدادًا لأشهر، نجح المهاجم في تمويل المحفظة من خلال أدوات الخصوصية، بما في ذلك مجمعات Railgun zk المحمية وSynapse Bridge، وإجراء عمليات نشر اختبارية على حالة مباشرة قبل الهجوم.

Polkadot

Polkadot

بمجرد السيطرة، غير المهاجم مسؤول عقد رمز DOT المجسور (0x8d01…90b8) وسك المليار رمز بالكامل. ثم تم توجيه العرض المزيف عبر موجهات التبادل اللامركزية، بما في ذلك Uniswap V4، مما استنزف مجمعات قلة السيولة المتاحة. حقق تبادل الرموز 108.2 ETH قبل أن تكرر روبوتات MEV أجزاء من الاستغلال على أصول Hyperbridge الملفوفة الأخرى مثل ARGN وMANTA وCERE. تقدر إجمالي الخسائر المحققة عبر الحادث بـ 250,000 دولار عند تضمين الاستخراجات الثانوية، على الرغم من أن الغنيمة الأساسية ظلت محدودة بسبب قلة السيولة.

اقرأ أيضًا: ستقاضي World Liberty Financial (WLFI) المرتبطة بترامب جاستن صن في نزاع DeFi بقيمة 75 مليون دولار

أثار الحادث ردود فعل فورية في السوق. انهارت أسعار DOT المجسورة في المجمعات المتأثرة من حوالي 1.22 دولار إلى ما يقرب من الصفر. أوقفت البورصات الكورية الجنوبية Upbit وBithumb إيداعات وسحوبات DOT كإجراء احترازي. شهدت المراكز المدعومة بالرافعة المالية أكثر من 728,000 دولار في التصفيات، وشهدت سيولة DeFi الأوسع المرتبطة بأصول Hyperbridge الملفوفة اضطرابات مؤقتة، مما محا حوالي 20 مليون دولار من القيمة الاسمية من المجمعات.

يشغل Hyperbridge رموز ERC-6160 متعددة من السلاسل المتوازية لـ Polkadot، مما يجعل البوابة نقطة فشل مشتركة لعدة أصول مجسورة. تم تجميد عقد EthereumHost بالكامل لاحقًا لمنع المزيد من الضرر. في وقت تقديم هذا التقرير، لوحظ أن أموال المهاجم تتحرك من خلال عمليات سحب Railgun إضافية بزيادات قدرها 15 ETH نحو محافظ خروج جديدة، دون الكشف عن عمليات جسر كبيرة حتى الآن.

رسم بياني لسعر رمز DOT

رسم بياني لسعر رمز DOT

يمثل هذا الأحدث في سلسلة من عمليات الاستغلال المتعلقة بالجسور التي ابتليت بها التمويل اللامركزي، حيث فقدت المليارات تاريخيًا بسبب فجوات التحقق من الأدلة وأخطاء التكوين. كان Hyperbridge قد وضع نفسه كبديل آمن تم التحقق منه تشفيريًا يستفيد من آليات إجماع GRANDPA وBEEFY الخاصة بـ Polkadot. يسلط الهجوم الضوء على كيف يمكن حتى للتصاميم المتقدمة أن تفشل عندما يتم تقليل المعلمات الرئيسية مثل فترات التحدي أو عندما تفتقر عقود التحقق الأولية إلى عمليات تدقيق كود المصدر العام.

لم يتم إصدار تقرير طب شرعي كامل من Hyperbridge أو Polkadot حيث تستمر التحقيقات. تستمر شركات أمن البلوكشين CertiK والمحللون المستقلون في مراقبة تحركات المهاجم. يعد الحادث بمثابة تذكير بالمخاطر المستمرة في بنية التبادل العابر للسلاسل، حتى بالنسبة للبروتوكولات المبنية على شبكات راسخة مثل Polkadot.

قد يعجبك أيضاً

الخوف وعدم اليقين والشك حول XRP يصل إلى أقصى حد في عامين: إليك ما سيحدث للسعر بعد ذلك

لماذا تريد إيران البيتكوين من أجل مرور آمن عبر مضيق هرمز