يحتوي Litecoin على ثغرة MWEB مع استرداد سريع للشبكة

تحرّك الفريق المسؤول عن Litecoin بسرعة لمعالجة ثغرة أمنية حرجة أخلّت بعمل الشبكة لفترة وجيزة. نشأت المشكلة من عيب يوم الصفر في MimbleWimble Extension Block، المعروف عمومًا بـ MWEB، والذي تسبّب في قيام العقد القديمة بالتحقق بشكل خاطئ من المعاملات غير الصالحة.

وفقًا للتقييمات التقنية، استغل المهاجمون هذا الضعف لتنفيذ معاملات سحب غير مصرّح بها، في محاولة لنقل الأموال خارج طبقة MWEB دون التحقق المناسب. في الوقت ذاته، شنّ المهاجمون هجوم حجب خدمة منسّقًا يستهدف مجمعات التعدين، مما أدى إلى تراجع معدل هاش الشبكة الإجمالي وتفاقم الاضطراب.

أوضح فريق التطوير أن الاستغلال لم يُخلّ بصحة المعاملات المشروعة، بل أوجد تناقضات مؤقتة استوجبت تدخلًا فوريًا. ومن خلال الجمع بين استغلال البروتوكول والهجمات على مستوى البنية التحتية، تمكّن الفاعلون الخبيثون من التأثير في ظروف الشبكة بفاعلية أكبر مما لو اعتمدوا على ناقل هجوم واحد.

هجوم منسّق يستغل ثغرات قم بالترقية

بدا أن الهجوم كان مُوقَّتًا بشكل استراتيجي لاستغلال التفاوت في ترقيات البرمجيات عبر الشبكة. من خلال إرباك مجمعات التعدين وتقليل عدد العقد المُحدَّثة، حوّل المهاجمون مؤقتًا تأثير الإجماع نحو العقد القديمة التي ظلّت عرضة للثغرة.

أتاح هذا الاختلال لبعض الكتل المُعدَنة حديثًا تضمين معاملات MWEB احتيالية. أشار المراقبون إلى أن المهاجمين ربما كانوا على دراية مسبقة بالثغرة، وخططوا بعناية لتنسيق أفعالهم مع التبني الجزئي لتحديثات الأمان.

كإجراء تصحيحي، نفّذت Litecoin إعادة تنظيم سلسلة من 13 كتلة. تضمّنت هذه العملية التراجع بالبلوكتشين 13 كتلة واستبدالها بنسخ نظيفة تستثني المعاملات الخبيثة. وعلى الرغم من ندرة مثل هذه إعادة التنظيمات، فإنها معترف بها كآلية لاستعادة الاتساق داخل أنظمة البلوكتشين.

نجحت إعادة تنظيم الـ 13 كتلة في إزالة المعاملات الاحتيالية مع الحفاظ على جميع أنشطة المستخدمين المشروعة، مما عزّز الثقة في صمود الشبكة. كما أثبت التعافي أن جزءًا من الشبكة كان قد اعتمد بالفعل البرمجيات المُحدَّثة، مما أدّى دورًا محوريًا في استعادة السلسلة الصحيحة بمجرد أن خفّت ضغوط هجوم حجب الخدمة.

تساؤلات حول التنسيق والاستعداد

أشارت التحليلات اللاحقة إلى أن الوضع ربما كان أكثر تعقيدًا من ثغرة يوم الصفر النموذجية. أوحى وجود عقد مُرقَّاة قادرة على تصحيح السلسلة بأن بعض المشاركين كانوا على علم بالثغرة مسبقًا.

أثار ذلك مخاوف بشأن التواصل داخل النظام البيئي، ولا سيما لماذا لم يُبلَّغ بعض مزودي البنية التحتية بالقدر ذاته من المعلومات. وأشار المعلّقون في الصناعة إلى مشغّلي الخدمات كـ QuikNode، مقترحين أن آليات الفلترة الاستباقية كان بإمكانها منع وصول بيانات البلوكتشين غير الصالحة إلى المستخدمين النهائيين.

كانت هناك أيضًا تكهنات بأن المهاجم أجرى استطلاعًا مفصّلًا، مما أتاح له الاطلاع على توزيع العقد المُرقَّاة مقابل غير المُرقَّاة. وكانت هذه المعرفة ستُمكّنه من استهداف نقاط الضعف في هيكل الشبكة بدقة.

نشر التصحيح واستقرار السوق

استجابةً للحادثة، أصدر فريق Litecoin الإصدار Litecoin Core v0.21.5.4، متضمّنًا تصحيحات أمنية حرجة للقضاء على الثغرة ومنع تكرارها. وحُثّ مشغّلو العقد والمعدّنون بشدة على قم بالترقية فورًا، مما يُبرز أهمية تحديثات البرمجيات في الوقت المناسب في الأنظمة البيئية اللامركزية.

في أعقاب نشر التصحيح واستعادة استقرار الشبكة، استُؤنفت العمليات الاعتيادية. وعلى الرغم من خطورة الحادثة، ظلّ أداء Litecoin في السوق مستقرًا إلى حد بعيد. وبعد تراجع مؤقت، استقر سعر الأصل قرب 56 دولارًا، مما يدل على أن المشاركين في السوق نظروا إلى الاضطراب باعتباره مشكلة تقنية لا إخفاقًا منظوميًا.

تداعيات أوسع على الأنظمة اللامركزية

تُبرز هذه الحادثة نقاط القوة والقيود في الشبكات اللامركزية على حدٍّ سواء. فبينما قد تظهر ثغرات أمنية، تبقى القدرة على تنسيق استجابات سريعة دون رقابة مركزية ميزة تحديدية. في الوقت ذاته، تُسلّط الحادثة الضوء على المخاطر التي يُشكّلها التبني غير المتكافئ للتحديثات والفجوات في التواصل.

تطلّعًا إلى المستقبل، يُتوقّع أن يُولي النظام البيئي لـ Litecoin الأولوية لتحسين التنسيق بين أصحاب المصلحة، وتسريع طرح التحديثات، وتطوير أدوات مراقبة محسّنة للكشف عن التهديدات المماثلة والتخفيف من حدّتها. وتُثبت الحادثة في نهاية المطاف أن الصمود في التمويل اللامركزي لا يعتمد فقط على منع الهجمات، بل أيضًا على الاستجابة الفعّالة عند وقوعها.

The post Litecoin Contains MWEB Exploit With Swift Network Recovery appeared first on CoinTrust.

قد يعجبك أيضاً

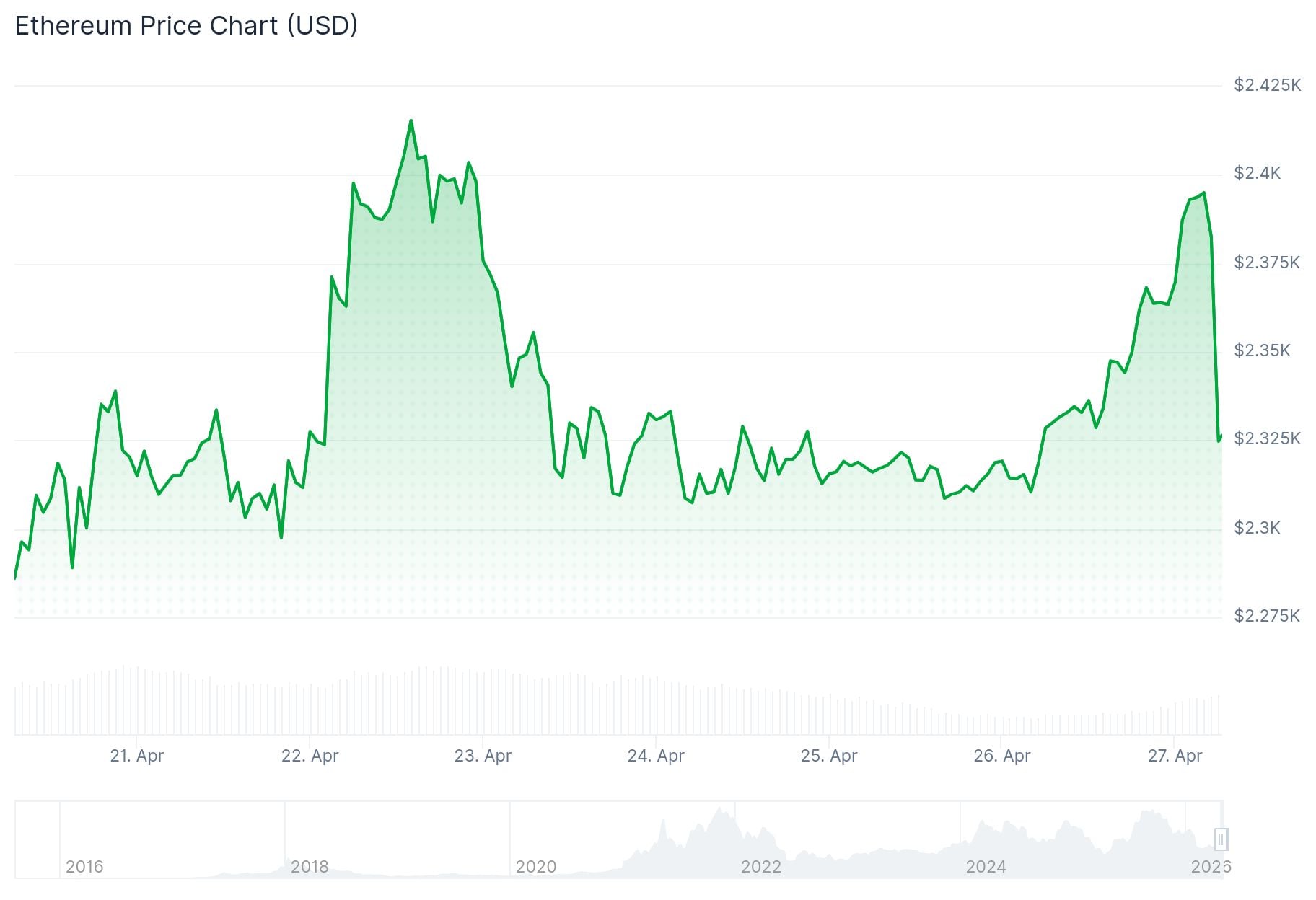

سعر الإيثريوم (ETH): الثيران يتراكمون بهدوء — إليك ما تُظهره البيانات

ويسترن يونيون تطلق عملة مستقرة USDPT على سولانا الشهر المقبل