Cientos de billeteras vaciadas en ataque cross-chain en curso, advierte ZachXBT

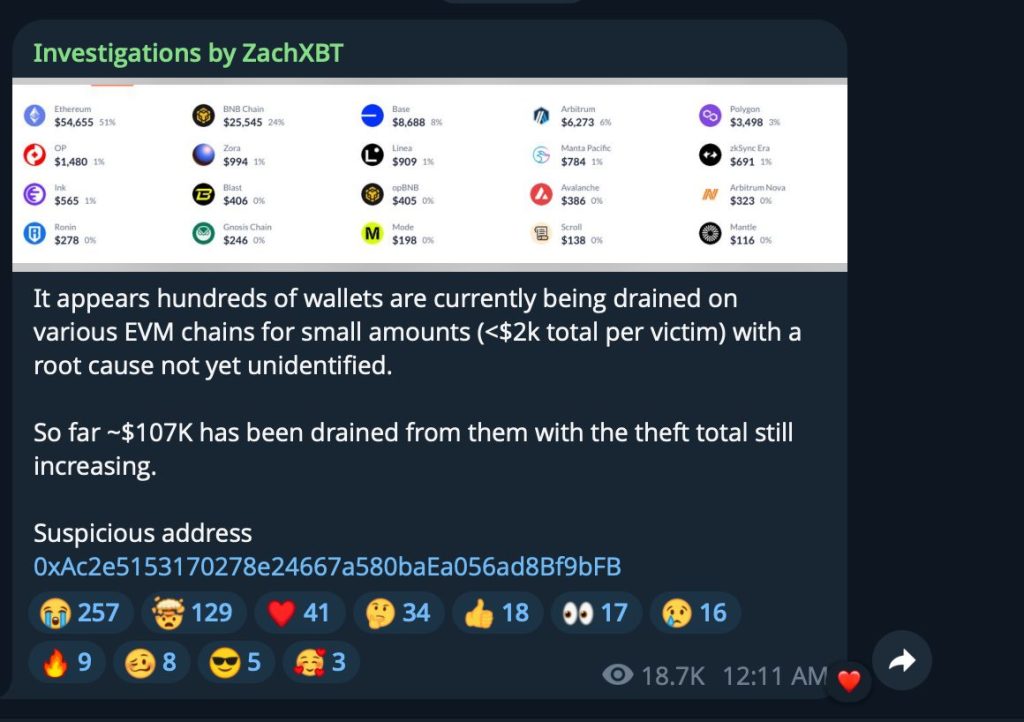

Un exploit cross-chain activo está drenando cientos de billeteras cripto en múltiples blockchains compatibles con EVM, con pérdidas que superan los $107,000 y siguen aumentando mientras el ataque continúa.

El investigador de blockchain ZachXBT señaló el incidente en las primeras horas del viernes, advirtiendo que las víctimas están perdiendo cantidades relativamente pequeñas por billetera (típicamente menos de $2,000), mientras que la causa raíz permanece sin identificar.

El ataque coordinado sigue a un devastador diciembre para la seguridad cripto, que vio $76 millones robados en 26 exploits importantes, incluyendo una estafa de secuestro de direcciones de $50 millones y la violación de Trust Wallet del día de Navidad que drenó aproximadamente $7 millones de los usuarios.

Fuente: Telegram

Fuente: Telegram

Patrón de Ataque Emerge en Múltiples Blockchains

ZachXBT identificó una dirección sospechosa (0xAc2***9bFB) que podría estar vinculada a los robos continuos dirigidos a chains EVM.

El investigador está recopilando direcciones verificadas de víctimas de robo a medida que más víctimas se presentan y solicita que los usuarios afectados lo contacten directamente a través de X (anteriormente Twitter).

El ataque distribuido refleja tácticas vistas en incidentes recientes de alto perfil, en los que los atacantes explotan múltiples billeteras más pequeñas en lugar de apuntar a una sola tenencia grande.

Este enfoque a menudo evade la detección inmediata mientras maximiza la extracción total en las cuentas comprometidas.

Los investigadores de seguridad señalan que la naturaleza cross-chain sugiere infraestructura sofisticada, con actores de amenazas operando simultáneamente en diferentes redes blockchain para drenar fondos antes de que las víctimas puedan responder.

Más allá de las chains EVM, la metodología de ataque se asemeja a patrones observados en esquemas de secuestro de direcciones y compromisos de claves privadas que han afectado a la industria en los últimos meses.

Los expertos enfatizan que el tiempo coordinado y la ejecución multi-chain indican atacantes con buenos recursos capaces de mantener infraestructura persistente en varios entornos blockchain.

Violación de Trust Wallet Resalta Crisis de Vulnerabilidad Más Amplia

La alerta llega días después de que los usuarios de Trust Wallet enfrentaran nuevas complicaciones cuando la extensión de Chrome de la compañía fue temporalmente eliminada de la Chrome Web Store, retrasando una herramienta crucial de verificación de reclamaciones para las víctimas del hackeo del día de Navidad.

La CEO de Trust Wallet, Eowyn Chen, confirmó que Google reconoció un error técnico encontrado durante el lanzamiento de la nueva versión.

"Entendemos lo preocupante que es esto, y nuestro equipo está trabajando activamente en el problema," declaró Trust Wallet después de identificar 2,520 direcciones de billeteras drenadas vinculadas a aproximadamente $8.5 millones en activos robados en 17 billeteras controladas por atacantes.

La violación del 25 de diciembre provino de una versión maliciosa 2.68 de la extensión de navegador de Trust Wallet, que parecía legítima, pasó el proceso de revisión de Chrome, pero contenía código oculto que extraía frases de recuperación.

Los usuarios que instalaron la extensión comprometida e iniciaron sesión entre el 24 y el 26 de diciembre enfrentaron salidas inmediatas de fondos en múltiples blockchains, incluyendo Ethereum, Bitcoin y Solana.

Trust Wallet rastreó el incidente a un ataque de cadena de suministro más amplio conocido como Sha1-Hulud, que surgió en noviembre y comprometió múltiples compañías a través de secretos de GitHub expuestos y una clave API filtrada de Chrome Web Store.

El ataque evadió las comprobaciones de aprobación internas, permitiendo cargas directas de código malicioso que parecía auténtico tanto para sistemas de seguridad automatizados como para revisores manuales.

La Industria Enfrenta Crisis de Seguridad en la Capa Humana

Mitchell Amador, CEO de Immunefi, advierte que el sector cripto enfrenta un ajuste de cuentas de seguridad fundamental, ya que los vectores de ataque apuntan cada vez más a vulnerabilidades operativas en lugar de código de contratos inteligentes.

"El panorama de amenazas está cambiando de vulnerabilidades de código onchain a seguridad operativa y ataques a nivel de tesorería," le dijo a Cryptonews. "A medida que el código se endurece, los atacantes apuntan al elemento humano."

A pesar de la disminución del 60% mes tras mes en las pérdidas por hackeos en diciembre a $76 millones, desde los $194.2 millones de noviembre, los expertos en seguridad enfatizan que las amenazas persistentes permanecen.

"Las criptomonedas están enfrentando un ajuste de cuentas de seguridad," declaró Amador. "La mayoría de los hackeos este año no han ocurrido debido a auditorías deficientes, han sucedido después del lanzamiento, durante actualizaciones de protocolo, o a través de vulnerabilidades de integración."

La firma de seguridad blockchain PeckShield documentó 26 exploits importantes en diciembre, con estafas de secuestro de direcciones y fugas de claves privadas representando pérdidas sustanciales.

Una víctima perdió $50 millones después de copiar por error una dirección fraudulenta que imitaba visualmente su destino previsto.

Otro incidente importante involucró una fuga de clave privada vinculada a una billetera multifirma, resultando en pérdidas de aproximadamente $27.3 millones.

La vulnerabilidad de la industria se extiende más allá de exploits técnicos a esquemas de ingeniería social, con el residente de Brooklyn Ronald Spektor enfrentando cargos por presuntamente robar $16 millones de aproximadamente 100 usuarios de Coinbase al hacerse pasar por empleados de la compañía.

También te puede interesar

El índice de temporada de Altcoins se sitúa en 32: 'Todavía en la cuneta,' cree el experto

Análisis de Spot BTC/USDT: Decodificando el Gráfico CVD Crucial para el 7 de abril de 2025