Usuarios de MetaMask objetivo de estafa de phishing falsa de 2FA que roba frases de recuperación

Los usuarios de MetaMask están en riesgo de una nueva estafa de phishing de "verificación 2FA" que roba su frase semilla bajo el pretexto de mejorar la seguridad.

- Los usuarios de MetaMask están siendo objetivo de una campaña de phishing que involucra un proceso falso de verificación 2FA.

- La nueva campaña llega tras una explotación de billetera a gran escala y el incidente de la extensión de Chrome de Trust Wallet.

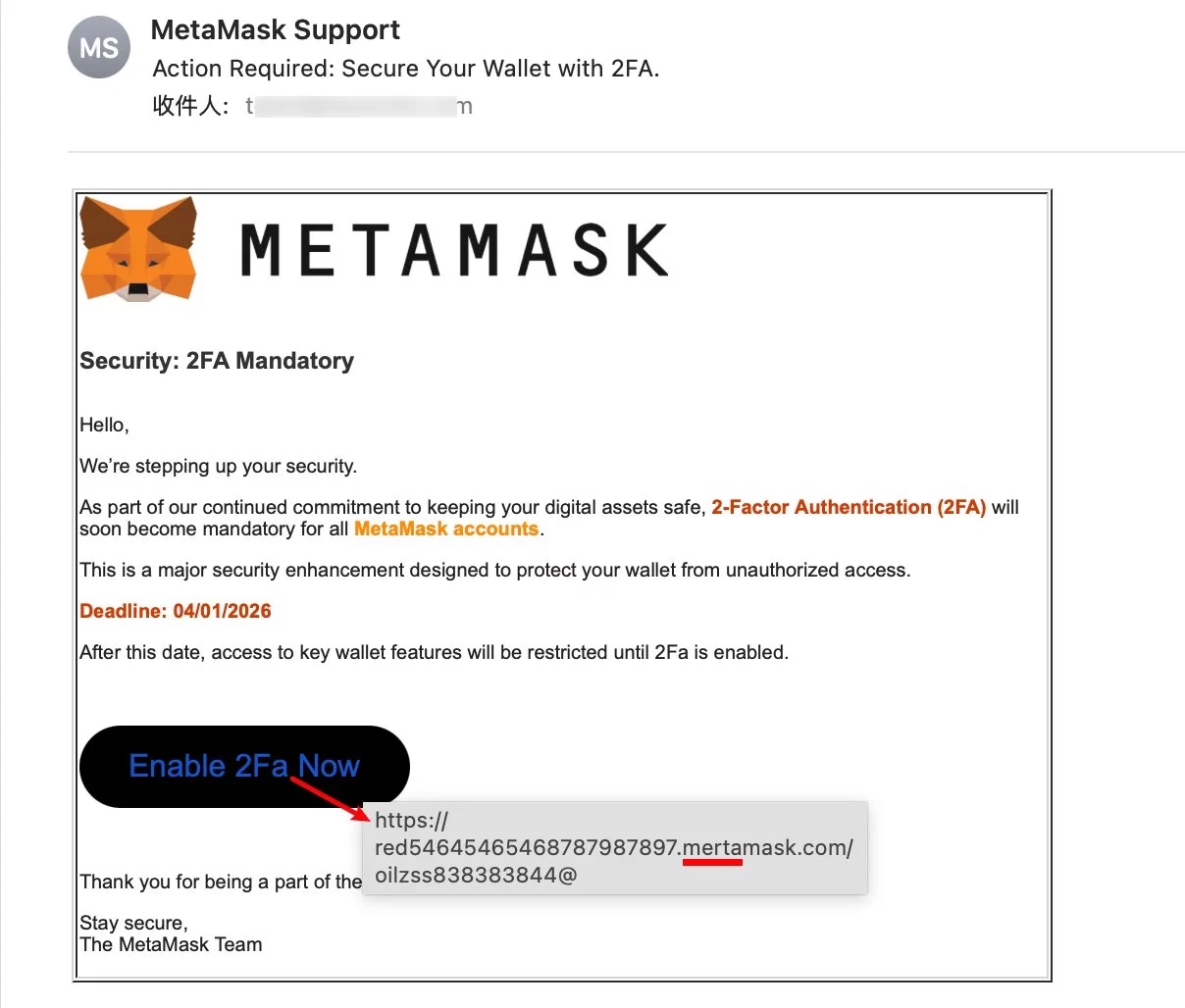

Según la firma de seguridad blockchain SlowMist, los usuarios de MetaMask están recibiendo un correo electrónico falsificado que crea una falsa sensación de urgencia al pedirles que habiliten la Autenticación de dos factores (2FA). El mensaje tiene la marca de MetaMask y parece convincente a primera vista. (Ver abajo.)

Notablemente, el notificador malicioso también viene con un temporizador de cuenta regresiva, lo que aumenta la presión sobre el usuario e intenta forzar una respuesta rápida.

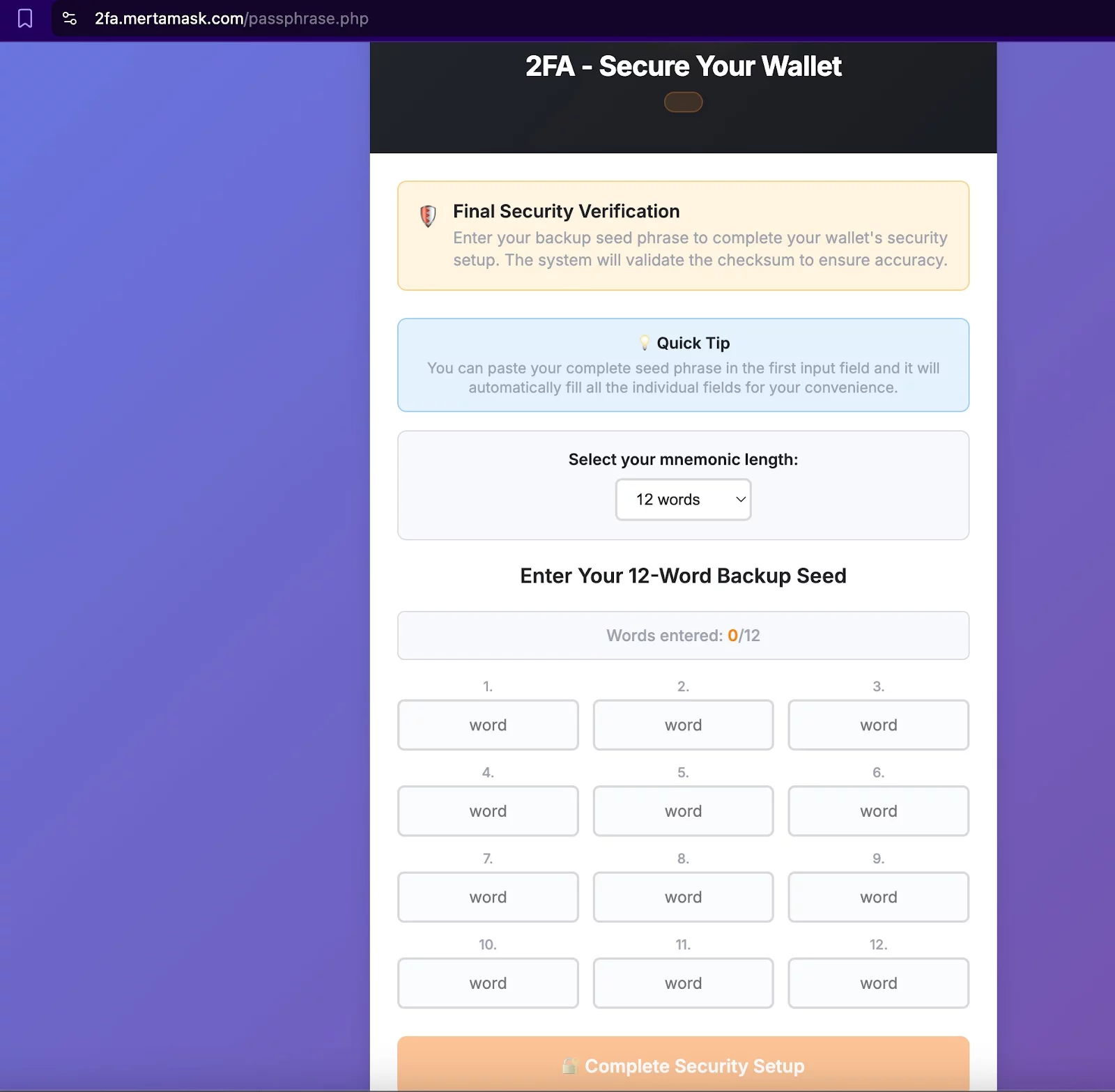

Al hacer clic en el botón "Habilitar 2FA Ahora", los usuarios son redirigidos a una página falsa alojada por el atacante. Sin embargo, en realidad, todo el proceso es un engaño. El objetivo principal es engañar a los usuarios de MetaMask para que ingresen su frase mnemónica, que los atacantes pueden usar para acceder y transferir fondos de sus billeteras. (Ver abajo.)

Aunque a primera vista un usuario menos cauteloso puede caer en este esquema, el correo electrónico falsificado contiene varias pistas que pueden ayudar a los usuarios a detectar el fraude.

Por ejemplo, tales mensajes de phishing a menudo incluyen errores tipográficos sutiles o inconsistencias de diseño que pueden revelar su verdadera naturaleza. En este caso, la URL a la que fueron redirigidos los usuarios de MetaMask se escribió como "mertamask" en lugar de "metamask". En algunos casos, estos correos electrónicos también se envían desde cuentas de correo electrónico completamente no relacionadas, o desde direcciones que usan dominios públicos como Gmail. (Ver abajo.)

Por último, es importante recordar que MetaMask no envía correos electrónicos no solicitados pidiendo a los usuarios que verifiquen sus cuentas o realicen actualizaciones de seguridad. Cualquier solicitud de este tipo suele ser una estafa.

Campañas recientes de phishing dirigidas a usuarios de criptomonedas

A finales de la semana pasada, el investigador de ciberseguridad Vladimir S. señaló una campaña similar que promovía una actualización falsa de la aplicación MetaMask. Se cree que está conectada con una explotación continua de vaciado de billeteras.

Según el investigador en cadena ZachXBT, el incidente resultó en pérdidas de menos de $2,000 por billetera pero afectó a una amplia gama de usuarios en varias redes compatibles con EVM. Sin embargo, no se ha confirmado si las dos campañas están definitivamente conectadas.

El incidente también estuvo vinculado al hackeo de Trust Wallet que ocurrió el día de Navidad, donde las pérdidas ascendieron a aproximadamente $7 millones.

El atacante logró obtener acceso al código fuente de la extensión del navegador de la billetera y subió una versión maliciosa de la extensión a la Chrome Web Store. Trust Wallet se ha comprometido a compensar a todos los usuarios afectados por el incidente.

Por separado, los usuarios de Cardano también fueron advertidos sobre un ataque diferente en curso que circuló correos electrónicos promoviendo una aplicación fraudulenta de Eternl Desktop.

A pesar de que todos estos eventos ocurrieron en menos de dos semanas, un informe reciente de Scam Sniffer mostró que las pérdidas totales de campañas de phishing de criptomonedas disminuyeron casi un 88% en 2025 con respecto al año anterior.

También te puede interesar

Censo de RDC Asegura $80M de Apoyo del BAfD

Informe de Citrini Research sobre el Estrecho de Ormuz señala fase de 'Guerra Caliente y Diplomacia Comercial'