Dépenser 75 millions de dollars pour une attaque de réseau pour seulement 100 000 dollars de profit ? Un regard rétrospectif sur la bataille d'Attaque des 51 % et de défense de Monero et Qubic

Si le monde des cryptomonnaies ne manque jamais d'histoires dramatiques, cette fois, le protagoniste est devenu Monero.

Ce n'était pas une attaque soudaine ; c'était plutôt une confrontation de hashrate soigneusement planifiée, annoncée un mois à l'avance. Les attaquants ont même annoncé leur intention de défier le réseau Monero entre le 2 et le 31 août. Leur objectif était un exploit rare dans le monde de la blockchain : contrôler 51 % du hashrate d'un réseau de cryptomonnaie axée sur la confidentialité avec une capitalisation boursière dépassant 5 milliards de dollars.

Aujourd'hui, les attaquants affirment avoir atteint cet objectif.

C'était une attaque planifiée de longue date.

Comme nous le savons tous, dans un réseau blockchain, toutes les transactions doivent être vérifiées par des mineurs, un processus connu sous le nom de mining. La puissance de calcul d'un mineur est appelée hashrate. Plus le hashrate est élevé, plus les chances de miner un nouveau bloc et de recevoir des récompenses sont grandes.

Il en va de même pour Monero.

Mais par rapport à d'autres devises, Monero a une conception qui empêche les grands pools de mining de faire le mal - il ne prend pas en charge les machines de mining dédiées (ASIC) et ne peut être miné qu'en utilisant le CPU ou le GPU d'un ordinateur ordinaire. L'intention originale de cette règle est d'empêcher tous les mineurs de se rassembler dans le même grand pool de mining. De cette façon, en théorie, n'importe qui peut utiliser son propre ordinateur pour participer au mining, et le réseau sera plus équitable et plus décentralisé.

Cependant, ce mécanisme présente également une méthode d'attaque idéalisée, qui consiste à louer ou à mobiliser un grand nombre de serveurs ordinaires (tels que des ressources de cloud computing, des PC inactifs et des ordinateurs de mining) en peu de temps. C'est exactement ainsi que l'attaquant y est parvenu.

Examinons cet attaquant planifié de longue date, appelé Qubic.

L'opération a été initiée par Qubic, un projet blockchain indépendant qui n'a pas été spécifiquement conçu pour attaquer Monero. Dirigé par le cofondateur d'IOTA et développeur crypto chevronné Sergey Ivancheglo (surnommé "Come-From-Beyond"), Qubic utilise un mécanisme "Useful Proof of Work" (UPoW), permettant aux mineurs d'utiliser leur puissance de calcul non seulement pour résoudre des problèmes mathématiques, mais aussi pour entraîner son système d'intelligence artificielle, Aigarth. Cela permet d'atteindre deux objectifs à la fois.

Alors pourquoi est-il associé à Monero et lance-t-il une "guerre" de puissance de calcul contre lui ?

En essence, il s'agissait d'une "démonstration économique" du modèle UPoW de Qubic. À partir de mai 2025, en consacrant la puissance de calcul de son réseau au mining CPU de Monero, il a réussi à attirer un grand nombre de mineurs, qui pouvaient gagner à la fois du Monero et des tokens $QUBIC uniquement par le mining. Le Monero miné par les mineurs serait vendu contre des stablecoins, qui seraient ensuite utilisés pour racheter et brûler des pièces Qubic, créant ainsi un cycle économique auto-renforçant.

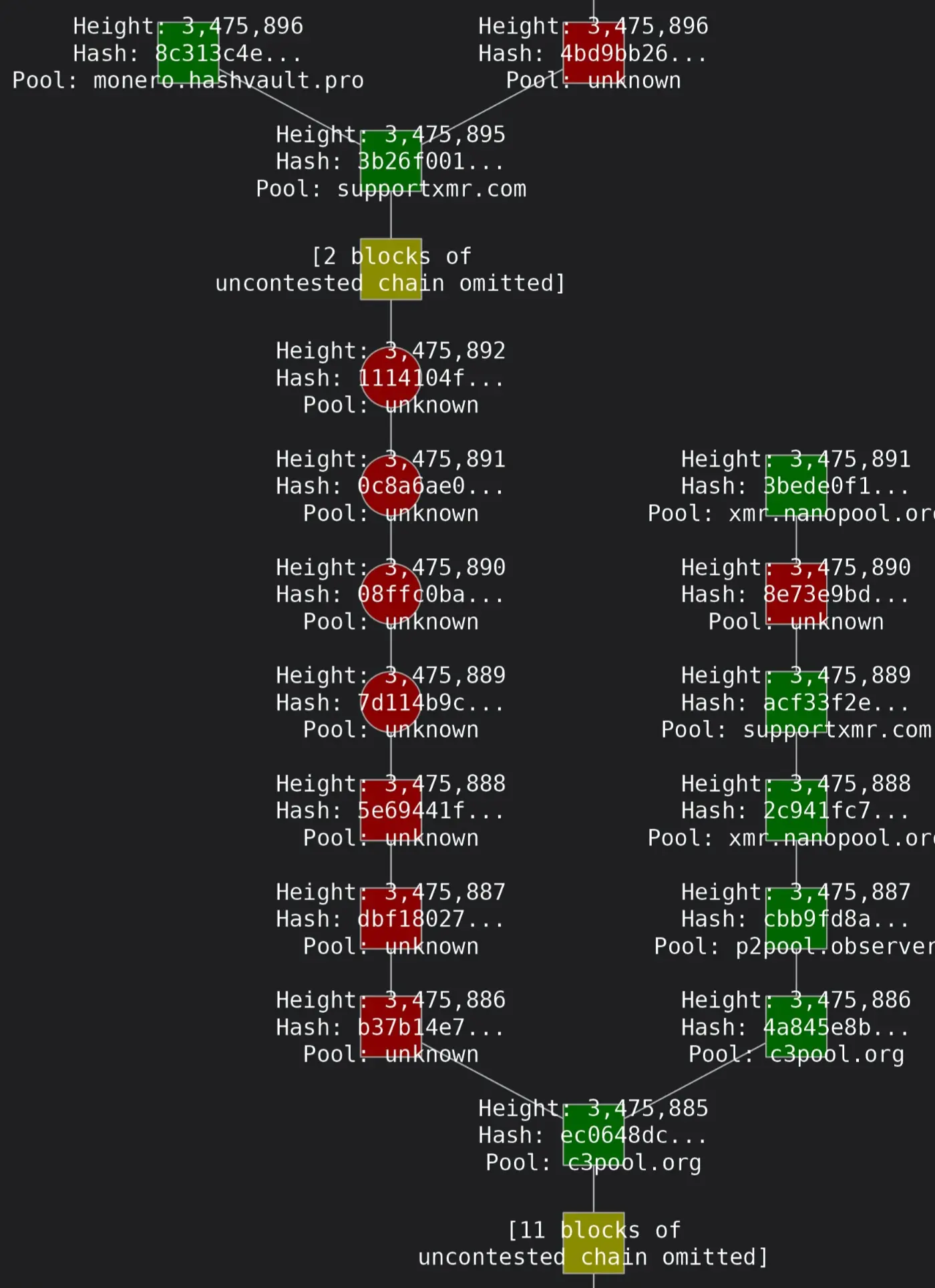

Après que Qubic a annoncé son "défi" au réseau Monero du 2 au 31 août, certains membres de la communauté Monero ont commencé à surveiller la chaîne 24 heures sur 24. Une personne, sur Reddit, a déclaré qu'elle surveillait chaque bloc, en particulier les blocs orphelins (blocs rejetés). Au début, tout était normal, mais un matin tôt, ils ont remarqué une réorganisation de la chaîne. Les réorganisations de chaîne ne sont pas rares sur le réseau Monero ; par exemple, lorsque deux mineurs minent simultanément un bloc, le système en sélectionne un et rejette l'autre. Cependant, le timing de cet événement était suspect, semblant lié à Qubic testant sa capacité à insérer des blocs alternatifs et à forker la blockchain. Bien que le bloc alternatif ait finalement été rejeté, cela indiquait que Qubic expérimentait.

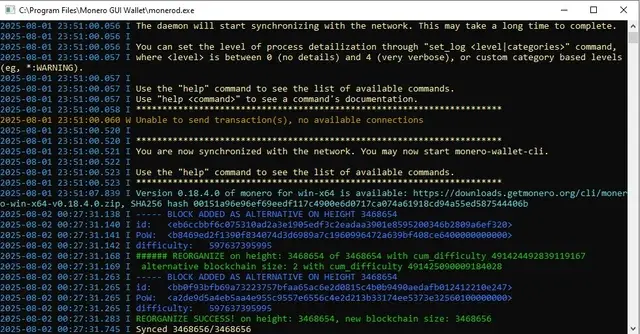

Statut des blocs MoneroLe moniteur a également découvert que Monero, qui est censé produire un bloc toutes les deux minutes, avait récemment connu une augmentation significative de la génération de blocs, suggérant que le réseau subissait des signes de pression d'attaque potentielle. Cela l'a convaincu que Qubic était effectivement engagé dans une sorte d'interférence. Un autre participant a noté que le seul bloc orphelin qui s'est produit s'est produit 12 heures avant que Qubic n'annonce publiquement son attaque planifiée.

Concernant les données de hashrate, la communauté a également observé que Qubic avait cessé de signaler son hashrate aux sites de statistiques publics des pools de mining début août, empêchant le monde extérieur d'observer directement sa véritable capacité de mining. Certains ont spéculé que cela pourrait être une tentative de dissimuler les données de hashrate de pointe et de créer un sentiment d'opacité tout en affichant simultanément des chiffres plus favorables via un site web auto-contrôlé. Les membres de l'équipe principale de Monero ont analysé que leur hashrate n'est pas constant, mais fluctue régulièrement entre les pics et les creux. Ce modèle "on-off" est plus menaçant que le mining stable.

Le résultat de l'attaque préméditée de Qubic, destinée à être une démonstration de force, était qu'entre mai et juillet, Qubic contrôlait près de 40 % du hashrate du réseau Monero. En août, Qubic a affirmé avoir atteint 52,72 %, dépassant le seuil de contrôle de 51 % - ce qui signifie qu'il pourrait techniquement réorganiser la chaîne, effectuer des attaques de double dépense ou censurer des transactions. Qubic a affirmé que cela visait à simuler des attaques potentielles sur le réseau Monero et à identifier les vulnérabilités de sécurité le plus tôt possible.

Qubic bluffe-t-il réellement ?

Qubic a-t-il vraiment réussi à mener une attaque des 51 % ? Beaucoup de gens sont encore sceptiques à ce sujet, croyant qu'il s'agissait simplement d'une arnaque marketing délibérée.

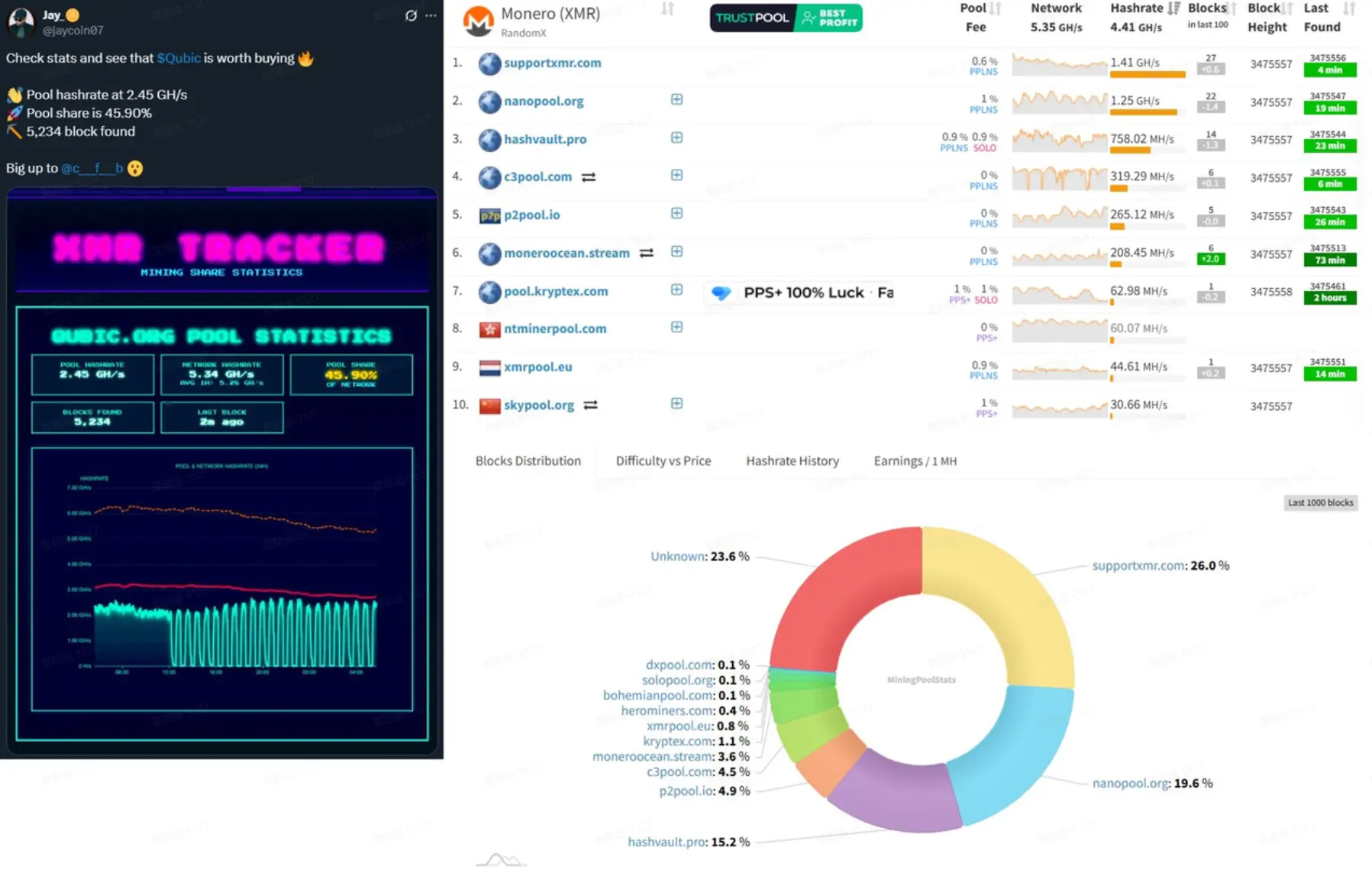

@VictorMoneroXMR a soulevé cette question avec la capture d'écran suivante. Alors que d'autres pools de mining Monero affichent un hashrate combiné de 4,41 GH/s et un hashrate à l'échelle du réseau de 5,35 GH/s, le tableau de bord de Qubic montre qu'il a un hashrate de 2,45 GH/s, étant donné le même hashrate à l'échelle du réseau. Ces données ne correspondent clairement pas, et il est possible que le tableau de bord de Qubic n'inclue pas son propre hashrate dans le hashrate global du réseau. Si nous ajustons cette hypothèse, le hashrate de Qubic ne représente en réalité qu'environ 30 % du total.

En plus des doutes sur les données, la preuve on-chain la plus directe à l'heure actuelle est que Monero a connu une réorganisation de bloc de 6 blocs consécutifs, mais cela ne peut pas confirmer à 100 % que Qubit a la capacité de lancer une attaque des 51 %.

Cela est également confirmé dans le suivi en temps réel des blocs de la communauté Reddit de Monero.

Tout au long du défi Qubic, la communauté n'a pas constaté d'augmentation soutenue et significative des blocs orphelins ou des réorganisations de chaîne, avec seulement une réorganisation suspectée, où le bloc de remplacement a été rejeté. Les développeurs principaux et la communauté ont observé des périodes où Qubic s'approchait ou dépassait même légèrement 50 % du hashrate (Qubic affirme avoir atteint 52,72 %). Même si Qubic a dépassé 51 % pendant une courte période, si cela n'a duré que quelques minutes ou quelques blocs, ce ne serait probablement pas une attaque efficace.

En d'autres termes, il n'y a actuellement aucune preuve qu'ils peuvent maintenir un niveau stable au-dessus de 51 % assez longtemps pour lancer une attaque réussie.

Le consensus actuel dans la communauté Monero est que Qubic a peut-être brièvement dépassé 51 %, mais ce n'était pas une attaque significative, et c'était plus une démonstration de puissance de calcul et une guerre psychologique. Les attaquants peuvent afficher des captures d'écran exagérées de leur part sur leur site web pour créer l'impression d'un contrôle du réseau.

Une entreprise perdante où vous dépensez 75 millions pour gagner 100 000 ?

Le coût des attaques de Qubic a également suscité beaucoup de discussions sur les plateformes sociales.

Les analystes au sein de la communauté Monero s'accordent généralement à dire que maintenir le niveau actuel de puissance de calcul contrôlé par Qubic est extrêmement coûteux. Sur la base de la difficulté actuelle du réseau, la récompense quotidienne en blocs pour le réseau Monero vaut environ 150 000 $. Pour qu'un attaquant contrôle constamment plus de 50 % de la puissance de calcul du réseau, il devrait produire la moitié ou plus du total des blocs du réseau quotidiennement, ce qui entraînerait des coûts matériels, d'électricité et opérationnels stupéfiants.

Selon les estimations de Yu Xian, fondateur de la société de sécurité SlowMist, une attaque de cette ampleur pourrait coûter jusqu'à 75 millions de dollars par jour, un chiffre qu'il est presque impossible de récupérer par le mining spéculatif pur.

Parce que ce chiffre est si astronomique, analysons-le sous d'autres angles. Tout d'abord, examinons Crypto51, un site web dédié à l'estimation du coût d'une attaque des 51 % sur diverses pièces PoW. Il fournit des coûts horaires de location de puissance de calcul pour certaines pièces majeures et de petite à moyenne capitalisation. Par exemple, Ethereum Classic (capitalisation boursière de plusieurs centaines de millions de dollars américains) : environ 11 563 $ par heure ; Litecoin : environ 131 413 $ par heure.

Bien que Crypto51 n'ait pas de données spécifiques pour Monero, on peut voir que le coût d'attaque même des réseaux PoW de taille moyenne est généralement bien inférieur à des dizaines de millions de dollars par jour.

Sur la base d'une discussion Reddit, un membre de la communauté a tenté d'estimer le coût d'une attaque PoW basée sur CPU (comme Monero) en utilisant la méthode suivante : En supposant l'utilisation d'un AMD Threadripper 3990X (avec une performance d'environ 64 KH/s), atteindre 51 % du réseau nécessiterait environ 44 302 de ces CPU. Le coût d'achat de l'équipement seul serait d'environ 220 millions de dollars (44 302 × 5 000 $). Si d'autres coûts matériels, la location de site et l'électricité sont pris en compte, des dizaines de millions de dollars supplémentaires seraient nécessaires. Les coûts d'électricité sont estimés à environ 100 000 $ par jour.

Alors avec un coût d'attaque de 75 millions de dollars par jour, combien de profit Qubic peut-il réaliser ?

Selon les règles actuelles d'émission de queue de Monero, les temps de bloc sont d'environ 2 minutes, et la récompense par bloc est fixée à 0,6 XMR. Si Qubic contrôle plus de 51 % du hashrate, cela signifie qu'ils ont la capacité de miner tous les blocs Monero chaque jour, soit environ 432 XMR.

Au moment de la rédaction, le prix de Monero est d'environ 246 $. À ce prix, si Qubit monopolisait toute la production de Monero pendant une journée, il ne ferait qu'un profit d'environ 106 000 $.

Selon le "Rapport de l'époque 172" officiel de Qubic, Qubic distribue son Monero miné selon une répartition 50-50 : la moitié est utilisée pour racheter et brûler $QUBIC, et l'autre moitié est utilisée pour inciter les mineurs. Cependant, les mineurs sont toujours payés en $QUBIC.

En d'autres termes, $QUBIC, avec une capitalisation boursière inférieure à 300 millions de dollars, a le pouvoir de monopoliser la production de Monero, avec une capitalisation boursière de près de 4,6 milliards de dollars. Théoriquement, ils pourraient se donner à fond et détruire 53 000 $ de $QUBIC par jour, ou 1,509 million de dollars de $QUBIC par mois. C'est vraiment insensé.

La contre-attaque de Monero : une bataille qui continue inach

Vous aimerez peut-être aussi

Saylor met en garde contre les risques internes alors que Bitcoin entre dans une nouvelle ère institutionnelle

Prédiction du prix de Dogecoin : USDT se rapproche d'ETH tandis que Pepeto se développe avec des outils fonctionnels et un listing