नकली "रेड अलर्ट" ऐप अभियान: संकट-संचालित मैलवेयर शोषण से CX सबक

जब घबराहट पेलोड बन जाती है: नकली "रेड अलर्ट" ऐप अभियान से CX लीडर्स को क्या सीखना चाहिए

इसकी कल्पना करें।

सुबह 2:17 बजे आपका फोन बजता है।

एक संदेश दावा करता है कि यह जीवन रक्षक आपातकालीन ऐप का एक जरूरी अपडेट है।

आप क्लिक करते हैं। आप इंस्टॉल करते हैं। और साथ ही, आप विश्वास करते हैं।

अब कल्पना करें कि आपके ग्राहक भी ऐसा ही कर रहे हैं।

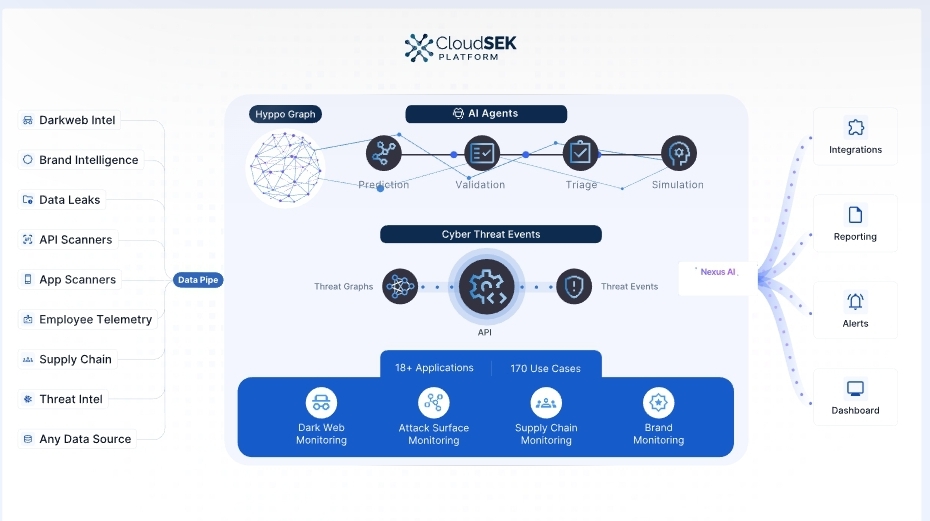

यह वास्तविक कहानी है द्वारा उजागर किए गए नवीनतम खतरे के पीछे की। कंपनी ने इज़राइल के "रेड अलर्ट" आपातकालीन ऐप के नकली संस्करण को फैलाने वाले एक दुर्भावनापूर्ण एंड्रॉइड अभियान की पहचान की है। वैध ऐप द्वारा संचालित किया जाता है। नकली संस्करण इसकी विश्वसनीय रूप से नकल करता है।

परिणाम? चोरी हुए SMS डेटा, संपर्क सूचियां, और सटीक स्थान जानकारी। सब कुछ जरूरी और सार्वजनिक सुरक्षा की आड़ में एकत्र किया गया।

CX और EX लीडर्स के लिए, यह केवल एक साइबर सुरक्षा सुर्खी नहीं है। यह विश्वास टूटने, यात्रा विखंडन, और संकट शोषण में एक मास्टरक्लास है।

आइए देखें कि क्या हुआ और ग्राहक अनुभव रणनीति के लिए इसका क्या मतलब है।

नकली "रेड अलर्ट" ऐप अभियान में क्या हुआ?

संक्षेप में: हमलावरों ने SMS स्पूफिंग के माध्यम से एक ट्रोजनाइज़्ड एंड्रॉइड ऐप वितरित करने के लिए संकट-संचालित जरूरत का फायदा उठाया।

CloudSEK की खतरा खुफिया रिपोर्ट के अनुसार, हमलावरों ने एक नकली APK वितरित किया जो इज़राइल के आधिकारिक "रेड अलर्ट" आपातकालीन चेतावनी ऐप की नकल करता था। यह अभियान चल रहे इज़राइल-ईरान संघर्ष के बीच सामने आया, जब वास्तविक समय अलर्ट के लिए सार्वजनिक मांग बढ़ गई।

दुर्भावनापूर्ण ऐप:

- वैध ऐप के यूजर इंटरफेस की बारीकी से नकल की

- ऑनबोर्डिंग के दौरान उच्च-जोखिम अनुमतियों का अनुरोध किया

- SMS डेटा, संपर्क, और सटीक स्थान एकत्र किया

- हमलावर-नियंत्रित बुनियादी ढांचे में डेटा निकाला

इसने विश्वसनीयता बनाए रखने के लिए अलर्ट-शैली कार्यक्षमता देना भी जारी रखा।

यह विवरण महत्वपूर्ण है।

मैलवेयर ने केवल हमला नहीं किया। इसने मूल्य का भ्रम बनाए रखा।

CX और EX लीडर्स को इसकी परवाह क्यों करनी चाहिए?

क्योंकि यह अभियान आधुनिक ग्राहक अनुभव के स्तंभों को हथियार बनाता है: विश्वास, जरूरत, और डिजिटल निर्भरता।

आज के CX पारिस्थितिकी तंत्र निर्भर करते हैं:

- वास्तविक समय सूचनाओं पर

- SMS-आधारित जुड़ाव पर

- ऐप-संचालित यात्राओं पर

- संकट संचार प्लेटफार्मों पर

हमलावरों ने चारों का फायदा उठाया।

यदि आपका संगठन फिनटेक, स्वास्थ्य सेवा, दूरसंचार, सार्वजनिक सेवाओं, या खुदरा में काम करता है, तो आप समान जुड़ाव यांत्रिकी का उपयोग करते हैं। आपके ग्राहकों को अलर्ट पर तेजी से प्रतिक्रिया देने के लिए प्रशिक्षित किया जाता है।

जुड़ाव और शोषण के बीच का अंतर अब बेहद पतला है।

हमला तकनीकी रूप से कैसे काम करता था?

मैलवेयर ने बुनियादी सुरक्षा जांच को दरकिनार करने के लिए उन्नत चोरी तकनीकों का उपयोग किया।

CloudSEK के तकनीकी विश्लेषण ने पहचाना:

- हस्ताक्षर स्पूफिंग

- इंस्टॉलर स्पूफिंग

- प्रतिबिंब-आधारित अस्पष्टीकरण

- बहु-चरण पेलोड लोडिंग

एक बार सक्रिय होने पर, ऐप ने संवेदनशील डेटा एकत्र किया और इसे api[.]ra-backup[.]com/analytics/submit.php जैसे एंडपॉइंट्स पर भेजा।

संघर्ष के माहौल में, इसके धोखाधड़ी से परे निहितार्थ हैं।

स्थान डेटा आश्रय गतिविधि का नक्शा बना सकता है।

SMS अवरोधन परिचालन संदेशों को उजागर कर सकता है।

संपर्क सूचियां लक्षित फिशिंग लहरों को सक्षम कर सकती हैं।

यह केवल डिजिटल समझौता नहीं, बल्कि भौतिक सुरक्षा जोखिम बन जाता है।

जैसा कि CloudSEK के थ्रेट इंटेलिजेंस रिसर्चर शोभित मिश्रा ने कहा:

वह कथन CX लीडर्स के साथ गहराई से गूंजना चाहिए।

संकट शोषण क्या है और CX टीमों को इसे समझना क्यों चाहिए?

संकट शोषण बड़े पैमाने पर डिजिटल व्यवहार में हेरफेर करने के लिए भय और जरूरत का रणनीतिक उपयोग है।

आधुनिक ग्राहक सूचना पारिस्थितिकी तंत्र के अंदर रहते हैं। आपात स्थितियों में, वे संदेह को निलंबित करते हैं। वे तेजी से कार्य करते हैं। वे प्राधिकरण संकेतों पर भरोसा करते हैं।

हमलावर यह जानते हैं।

CX टीमों के लिए, संकट के क्षण तीन कमजोरियां पैदा करते हैं:

- निर्णय लेने में तेजी

- सत्यापन व्यवहार में कमी

- डिजिटल टचपॉइंट्स पर उच्च निर्भरता

आपके यात्रा मानचित्र शायद ही कभी विश्वास के दुर्भावनापूर्ण अवरोधन का हिसाब रखते हैं।

उन्हें करना चाहिए।

यह यात्रा विखंडन से कैसे जुड़ता है?

यात्रा विखंडन तब होता है जब ग्राहक सुसंगत सत्यापन या संदर्भ के बिना चैनलों में आगे बढ़ते हैं।

इस अभियान ने तीन तरीकों से विखंडन का फायदा उठाया:

1. प्रवेश बिंदु के रूप में SMS

हमलावरों ने इंस्टॉलेशन को प्रेरित करने के लिए स्पूफ किए गए SMS संदेशों का उपयोग किया। SMS वैश्विक स्तर पर सबसे विश्वसनीय चैनलों में से एक बना हुआ है।

फिर भी कई CX लीडर SMS को एक शुद्ध जुड़ाव उपकरण के रूप में मानते हैं, न कि एक सुरक्षा सतह के रूप में।

2. साइडलोडेड ऐप यात्राएं

दुर्भावनापूर्ण APK आधिकारिक ऐप स्टोर के बाहर वितरित किया गया था। कई संगठन ग्राहकों को साइडलोडिंग जोखिमों के बारे में शिक्षित नहीं करते हैं।

यदि आपके ग्राहक लिंक से अपडेट इंस्टॉल करते हैं, तो आपके पास एक कमजोरी अंतर है।

3. ऑनबोर्डिंग अनुमति अंधापन

नकली ऐप ने आक्रामक रूप से अनुमतियों का अनुरोध किया। वैध संस्करण ने नहीं किया।

फिर भी अधिकांश उपयोगकर्ता अनुमति क्षेत्रों की तुलना नहीं करते हैं। वे "अनुमति दें" पर क्लिक करते हैं।

यह एक UX डिज़ाइन और डिजिटल साक्षरता चुनौती है।

यह कौन से रणनीतिक पैटर्न प्रकट करता है?

CloudSEK के निष्कर्ष एक व्यापक पैटर्न को रेखांकित करते हैं: हमलावर तेजी से वास्तविक दुनिया के संकटों और विश्वसनीय संस्थानों को हथियार बनाते हैं।

इस पैटर्न में शामिल हैं:

- सार्वजनिक सुरक्षा प्लेटफार्मों का प्रतिरूपण

- भू-राजनीतिक तनाव का शोषण

- उच्च-मात्रा सूचना चैनलों का लाभ उठाना

- कार्यात्मक दिखने वाले ऐप्स के अंदर मैलवेयर एम्बेड करना

यह बड़े पैमाने पर भावनात्मक इंजीनियरिंग है।

CX रणनीति को अब विरोधी सोच को शामिल करना चाहिए।

CX लीडर्स डिजिटल लचीलापन बनाने के लिए किस फ्रेमवर्क का उपयोग कर सकते हैं?

यहां अनुभव-संचालित सुरक्षा संरेखण के लिए एक व्यावहारिक फ्रेमवर्क है।

TRUST-LENS मॉडल

T – यात्राओं के अंदर खतरा मॉडलिंग

मानचित्र बनाएं कि हमलावर आपके ब्रांड का प्रतिरूपण कहां कर सकते हैं।

R – वास्तविक समय चैनल शासन

स्पूफिंग जोखिम के लिए SMS, ईमेल, पुश, और WhatsApp प्रवाह का ऑडिट करें।

U – उपयोगकर्ता शिक्षा नज

सुरक्षित डाउनलोड व्यवहार सिखाने वाली माइक्रो-कॉपी एम्बेड करें।

S – केवल-स्टोर वितरण प्रवर्तन

ऐप डिज़ाइन और संदेश के माध्यम से साइडलोडिंग को हतोत्साहित करें।

T – संकटों के दौरान पारदर्शिता

उच्च-जोखिम अवधि के दौरान आधिकारिक चैनलों को स्पष्ट रूप से संप्रेषित करें।

L – डिफ़ॉल्ट रूप से न्यूनतम विशेषाधिकार

ऐप अनुमतियों को आक्रामक रूप से सीमित करें।

E – बाहरी खुफिया एकीकरण

CloudSEK जैसे भविष्यवाणी खतरा प्लेटफार्मों के साथ साझेदारी करें।

N – सूचना प्रमाणीकरण मानक

क्रिप्टोग्राफिक सत्यापन और दृश्य विश्वास मार्कर अपनाएं।

S – सुरक्षा-CX शासन परिषद

सुरक्षा, CX, उत्पाद, और संचार के बीच साइलो तोड़ें।

यह मॉडल अनुभव डिज़ाइन को सक्रिय खतरा खुफिया के साथ संरेखित करता है।

CX टीमों को किन सामान्य नुकसानों से बचना चाहिए?

नुकसान 1: सुरक्षा को IT की समस्या के रूप में मानना

सुरक्षा एक विश्वास मुद्दा है। विश्वास एक CX मुद्दा है।

नुकसान 2: अनुमतियों के साथ उपयोगकर्ताओं को ओवरलोड करना

प्रत्येक अनुमति अनुरोध विश्वसनीयता को नष्ट करता है।

नुकसान 3: संकट प्लेबुक को नजरअंदाज करना

संकट के क्षण हमले की सफलता दर को बढ़ाते हैं।

नुकसान 4: कोई वास्तविक समय खतरा फ़ीड नहीं

भविष्यवाणी खुफिया के बिना, आपका CX रोडमैप हमलावरों के पीछे रहता है।

CX और EX लीडर्स के लिए मुख्य अंतर्दृष्टि

- जरूरत एक कमजोरी गुणक है।

- प्रतिरूपण हमले अब कार्यात्मक मूल्य की नकल करते हैं।

- स्थान डेटा चोरी भौतिक जोखिम बन सकती है।

- संकट संचार को कठोर डिज़ाइन की आवश्यकता होती है।

- साइलोड टीमें अंधे धब्बे बनाती हैं जिनका हमलावर फायदा उठाते हैं।

सुरक्षा मुद्रा अब ब्रांड धारणा को परिभाषित करती है।

संगठनों को इसे कैसे संचालित करना चाहिए?

प्रतिक्रियाशील अलर्ट से भविष्यवाणी शासन की ओर बढ़ें।

CloudSEK खुद को एक भविष्यवाणी साइबर खतरा खुफिया प्लेटफॉर्म के रूप में स्थापित करता है। इसका क्लाउड-नेटिव SaaS मॉडल लगातार डिजिटल पदचिह्न मानचित्रित करता है और उभरते हमले पथों की पहचान करता है।

CX लीडर्स के लिए, इसका मतलब है:

- यात्रा विश्लेषिकी में खतरा खुफिया को एकीकृत करना

- ब्रांड प्रतिरूपण के आसपास डार्क वेब चैटर की निगरानी करना

- स्पूफ किए गए डोमेन और APK वेरिएंट को ट्रैक करना

- समझौता के संकेतकों को सक्रिय रूप से अवरुद्ध करना

डिजिटल अनुभव मेट्रिक्स में अब विश्वास-जोखिम संकेतक शामिल होने चाहिए।

FAQ: CX लीडर्स क्या पूछ रहे हैं

CX टीमें जल्दी प्रतिरूपण जोखिमों का पता कैसे लगा सकती हैं?

खतरा खुफिया प्रदाताओं के साथ साझेदारी करें और स्पूफ किए गए डोमेन, APK वेरिएंट, और SMS फिशिंग रुझानों की निगरानी करें।

आपातकालीन ऐप्स हमलावरों के लिए विशेष रूप से आकर्षक क्यों हैं?

वे जरूरत पैदा करते हैं, संदेह को कम करते हैं, और उच्च-जोखिम अनुमतियों को उचित ठहराते हैं।

क्या CX टीमों को ग्राहक सुरक्षा शिक्षा का स्वामित्व लेना चाहिए?

हां। सुरक्षा साक्षरता अनुभव गुणवत्ता और ब्रांड विश्वास में सुधार करती है।

हम साइडलोडिंग जोखिम को कैसे कम करें?

केवल आधिकारिक ऐप स्टोर लिंक को बढ़ावा दें। अनधिकृत अपडेट के बारे में इन-ऐप चेतावनियां जोड़ें।

क्या भविष्यवाणी खुफिया CX परिणामों में सुधार कर सकती है?

हां। यह उल्लंघन-संबंधित मंथन को कम करती है और विश्वास इक्विटी को संरक्षित करती है।

CX पेशेवरों के लिए कार्रवाई योग्य टेकअवे

- अपनी यात्रा वास्तुकला में उच्च-जोखिम संकट परिदृश्यों का मानचित्रण करें।

- स्पूफिंग एक्सपोज़र के लिए सभी SMS और पुश नोटिफिकेशन प्रवाह का ऑडिट करें।

- एक मासिक शासन मंच में सुरक्षा और CX लीडर्स को संरेखित करें।

- ऑनबोर्डिंग UX में अनुमति पारदर्शिता संदेश एम्बेड करें।

- संकट अवधि के दौरान आधिकारिक वितरण चैनलों को आक्रामक रूप से बढ़ावा दें।

- ब्रांड प्रतिरूपण के लिए भविष्यवाणी खतरा खुफिया निगरानी अपनाएं।

- NPS और CSAT के साथ विश्वास मेट्रिक्स को ट्रैक करें।

- सत्यापित डिजिटल हस्ताक्षर के साथ संकट-विशिष्ट संचार प्लेबुक बनाएं।

नकली "रेड अलर्ट" अभियान केवल मैलवेयर समाचार नहीं है।

यह डिजिटल विश्वास के भविष्य के बारे में एक चेतावनी है।

एक ऐसी दुनिया में जहां घबराहट पेलोड बन जाती है, CX लीडर्स को केवल खुशी के लिए नहीं, बल्कि रक्षा के लिए डिजाइन करना चाहिए।

क्योंकि जब ग्राहक डर में क्लिक करते हैं, तो आपका ब्रांड परिणाम वहन करता है।

पोस्ट Fake "Red Alert" App Campaign: CX Lessons from Crisis-Driven Malware Exploitation पहली बार CX Quest पर दिखाई दिया।

आपको यह भी पसंद आ सकता है

क्या हमें आखिरकार पता चल गया कि सातोशी नाकामोतो कौन है? यह डॉक्युमेंट्री कहती है हाँ — और यह आपकी सोच से कहीं अधिक compelling है

Vivopower (VIVO) स्टॉक: नॉर्वे में Mo i Rana AI डेटा हब के लिए RFP लॉन्च करने के बाद 16% उछला

![2026 के शीर्ष ऑनलाइन क्रिप्टो कैसीनो [विशेषज्ञ समीक्षा]](https://www.crypto-reporter.com/wp-content/uploads/2026/04/spartans_72.jpg)