新しいAndroid攻撃「Pixnapping」が暗号資産ウォレットのセキュリティを脅かす

Pixnappingと名付けられたこの攻撃は、特別な権限を必要とせずに、画面に表示されている内容をピクセルごとに読み取ることで機能します。

攻撃の仕組み

PixnappingはAndroidが画面上で情報を表示する方法の弱点を悪用します。UCバークレー校、カーネギーメロン大学、その他の大学の研究チームは、悪意のあるアプリがピクセルのレンダリング方法における微小なタイミングの違いを測定することで、機密データを再構築できることを発見しました。

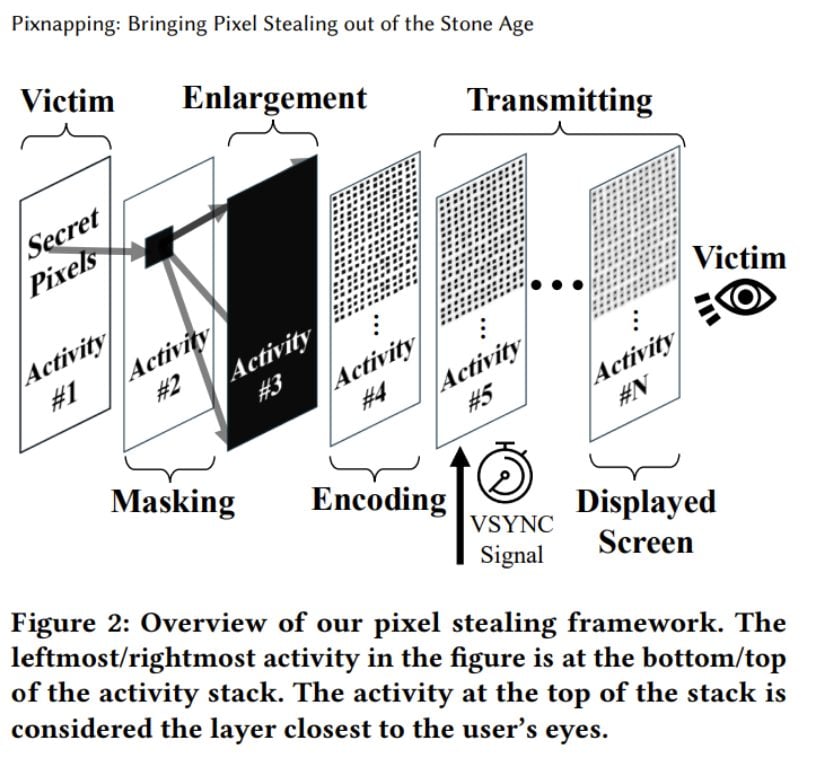

攻撃は3つのステップで行われます。まず、悪意のあるアプリが別のアプリ(Google認証など)をトリガーして機密情報を表示させます。次に、半透明のウィンドウをオーバーレイし、AndroidのぼかしAPIを使用して個々のピクセルを操作します。第三に、GPU.zipと呼ばれるハードウェアの弱点を通じてレンダリング時間を測定し、ピクセル値を一度に1つずつ盗みます。

出典: pixnapping.com

これはスクリーンショットを撮るようなものですが、画面全体を一度に取得する代わりに、攻撃者は各ピクセルの描画にかかる時間を測定することで、ピクセルごとに画像を再構築します。悪意のあるアプリは画面録画の権限や通知へのアクセスを必要としません—ほとんどのアプリが使用できる標準的なAndroid機能を単に悪用するだけです。

実世界でのテスト結果

研究者たちはPixnappingを5つのデバイスでテストしました:Google Pixel 6、7、8、9、およびSamsung Galaxy S25です。すべてAndroidバージョン13から16で実行されました。結果はPixelユーザーにとって懸念されるものでした。Pixelデバイスでは、攻撃はPixel 6で試行の73%、Pixel 7と9で53%、Pixel 8で29%の割合で6桁の2段階認証コードを完全に復元することに成功しました。復元時間は14〜26秒の範囲でした—ほとんどの認証コードが有効である30秒のウィンドウ内に十分収まっています。

興味深いことに、Samsung Galaxy S25はより耐性があることが証明されました。研究者たちは、このデバイスではグラフィックスハードウェアのノイズのため、30秒以内にコードを復元することができませんでした。チームはGoogle Authenticator、Signal、Venmo、Gmail、Google Mapsなどの人気アプリからのデータ盗難に成功したことを実証しました。プライベートメッセージから位置情報まで、画面上に表示されるあらゆる情報が脆弱になります。

暗号資産ウォレットへの重大な脅威

暗号資産保有者にとって、この脆弱性は大きなリスクをもたらします。ウォレットのシードフレーズ—暗号資産への完全なアクセスを許可する12または24の単語—は、ユーザーがバックアップのために書き留めている間、通常それらを表示したままにするため、特に脆弱です。

12語のフレーズ全体を盗むことは2段階認証コードを取得するよりも時間がかかりますが、フレーズが表示されたままであれば攻撃は効果的です。攻撃者があなたのシードフレーズを手に入れると、彼らはあなたのウォレット全体を制御します。追加のパスワードやセキュリティ対策も、彼らがあなたの資金を流出させるのを止めることはできません。

ハードウェアウォレットは、インターネットに接続されたデバイスにシードフレーズを表示しないため、最も安全なオプションです。秘密鍵はハードウェアデバイス内に隔離されたままで、あなたの電話やコンピュータに機密情報を露出させることなく取引に署名します。

現在のパッチ状況

Googleは2025年2月にPixnappingについて知り、CVE-2025-48561として高い重大度を割り当てました。同社は2025年9月に、アプリがぼかし効果を使用できる回数を制限することで部分的な修正をリリースしました—これは攻撃の重要な要素です。

しかし、研究者たちはGoogleの最初のパッチを回避する方法を見つけました。Googleは2025年12月のセキュリティ情報で残りの脆弱性に対処するための別の更新をリリースすることを確認しました。

良いニュースは、GoogleがPixnappingを使用した実世界の攻撃の証拠を報告していないことです。彼らのPlay Storeセキュリティシステムは、この脆弱性を悪用する悪意のあるアプリを検出していません。しかし、パッチが適用されていないデバイスでは攻撃は依然として可能です。

Samsungデバイスも9月のパッチを受け取りました。研究者たちはSamsungに、Googleの初期パッチがSamsungデバイスを元の攻撃から保護するには不十分であることを通知しました。両社は追加の保護策について調整を続けています。

資産の保護

個々のアプリがPixnappingから防御するための特別な緩和策はまだ存在しません。修正はシステムレベルでGoogleとSamsungから来なければなりません。その間、いくつかの手順でリスクを軽減できます:

セキュリティアップデートが届いたらすぐにインストールしてください。12月のパッチは互換性のあるデバイスの保護を大幅に改善するはずです。

アプリはGoogle Play Storeからのみダウンロードし、ウェブサイトや第三者からの未知のAPKファイルを避けてください。アプリが要求する権限を確認してください—Pixnappingは特別な権限を必要としませんが、アプリのアクセスを制限することで全体的なセキュリティが向上します。

可能であれば、インターネットに接続されたデバイスに暗号資産ウォレットのシードフレーズを表示しないでください。画面に残しておくのではなく、すぐに紙に書き留めてください。さらに良いのは、重要な暗号資産の保有にはハードウェアウォレットを使用することです。

より広範なセキュリティ状況を考慮してください。今年は大規模な暗号資産の盗難があり、様々な攻撃により数十億ドルが失われています。モバイルセキュリティは多くの脆弱性の中の一つに過ぎません。

より大きな視点

PixnappingはAndroidがウィンドウの重ね合わせとグラフィックスレンダリングを処理する方法の根本的な弱点を明らかにしています。この攻撃はPixel電話で使用されているMali GPUのデータ圧縮を悪用しています—圧縮はピクセル値に関する情報を漏洩するタイミングの変動を生み出します。

必要なメカニズムがAndroidエコシステム全体に存在するため、他のAndroid電話メーカーも同様のリスクに直面している可能性があります。研究チームはまだすべてのブランドをテストしていませんが、攻撃を可能にする中核的なAPIは標準的なAndroid機能です。

基盤となるGPU.zipハードウェアの脆弱性はまだパッチが適用されていません。GPUメーカーはPixnappingを可能にする圧縮タイミングの漏洩を修正することを約束していません。

研究者たちはパッチが広く利用可能になった時点で、彼らの概念実証コードをGitHubでリリースする予定です。

結論

Pixnappingは、疑わしい権限を持たないアプリでさえ深刻な脅威をもたらす可能性があることを示しています。暗号資産ユーザーにとって、メッセージは明確です:シードフレーズをスマートフォンから離しておきましょう。重要な保有には、ハードウェアウォレットを使用してください。アップデートを速やかにインストールしてください。そして、利便性はしばしばセキュリティと対立することを覚えておいてください—暗号資産を保護するには、不便に感じるかもしれない追加の手順が必要ですが、それは全損から身を守ることができるかもしれません。

関連コンテンツ

HarrisXの世論調査、CLARITY法が有権者の決定に影響を与える可能性を示す

ブラックロック、GENIUS法ステーブルコイン枠組み支持 7項目を提言