注意:新しい「DeadLock」ランサムウェアがPolygonスマートコントラクトを武器化して不可視化

サイバーセキュリティ研究者は、脅威インテリジェンス企業Group-IBの最近の報告書が描写するように、Polygonスマートコントラクトを悪用してインフラストラクチャを静かに維持し、従来の検出ツールを回避する、DeadLockと呼ばれる新たに発見されたランサムウェア株に注目しています。

2025年7月に初めて観測されたDeadLockは、公開されたアフィリエイトプログラムがなく、データ漏洩サイトもなく、被害者が比較的少数の確認された被害者に限られているため、これまでほとんどレーダーの下に留まっています。

しかし、このプロファイルは、研究者がサイバー犯罪者が犯罪目的でパブリックブロックチェーンを使用する方法のより世界的な変化を示していると考える、より技術的に洗練された戦略を隠しています。

DeadLockがPolygonスマートコントラクト内にランサムウェアインフラストラクチャを隠す方法

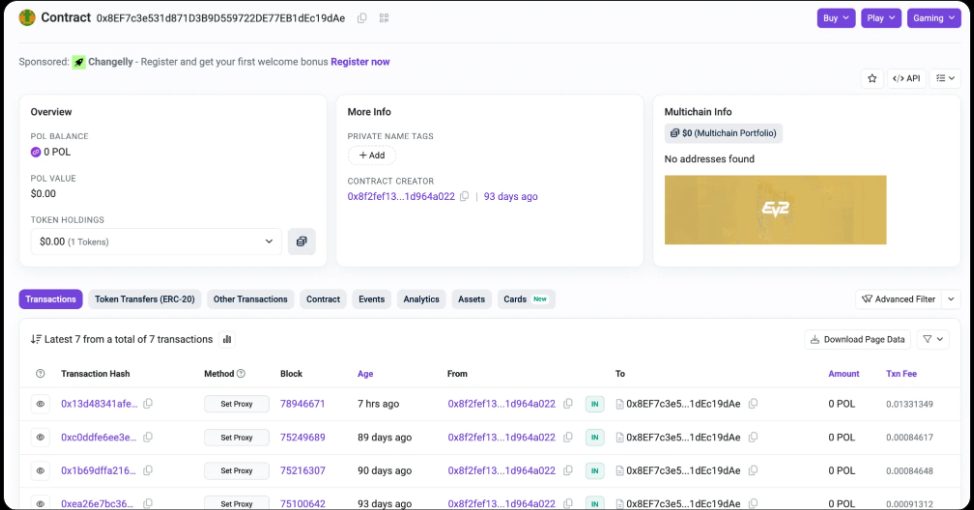

Group-IBの分析によると、DeadLockはPolygonネットワーク上に展開されたスマートコントラクトを使用して、プロキシサーバーアドレスを保存およびローテーションしています。

これらのプロキシは、感染したシステムとランサムウェアオペレーター間の仲介者として機能し、押収またはブロックされる可能性のある集中型インフラストラクチャに依存することなく、コマンド&コントロールトラフィックがエンドポイントを移動できるようにします。

スマートコントラクトをクエリすることで、マルウェアは、明らかなトランザクションの痕跡を残さず、ネットワークコストも発生しない単純な読み取り操作を通じて、現在のプロキシアドレスを取得します。

研究者によると、この技術は、北朝鮮の脅威アクターがイーサリアムブロックチェーンを使用してマルウェアペイロードを隠蔽および配布した、昨年開示されたEtherHidingなどの初期のキャンペーンを反映しています。

両方のケースで、公開された分散型台帳は、防御者が妨害することが困難な回復力のある通信チャネルに変換されました。DeadLockによるPolygonの使用は、プロキシ管理をスマートコントラクトに直接埋め込むことでその概念を拡張し、攻撃者がオンデマンドでインフラストラクチャを更新できるようにします。

出典: Group-IB

出典: Group-IB

展開されると、DeadLockはファイルを暗号化し、「.dlock」拡張子を追加し、システムアイコンを変更し、被害者の壁紙を身代金要求指示に置き換えます。

時間の経過とともに、グループの身代金メモは進化しており、初期のサンプルではファイル暗号化のみが言及されていましたが、後のバージョンでは機密データが盗まれたことが明示的に記載され、支払いが行われなければその販売を脅かしています。

最新の身代金メモは、ネットワークがどのように侵害されたかの詳細や、被害者が再び標的にされないという保証を含む「追加サービス」も約束しています。

このランサムウェアはファイルをロックするだけでなく、ハッカーとのチャットを開く

Group-IBは、2025年半ばから少なくとも3つの異なるDeadLockサンプルを特定し、それぞれが戦術の段階的な変化を示しています。

関連するPowerShellスクリプトの分析によると、マルウェアは非必須サービスを積極的に無効化し、回復を防ぐためにボリュームシャドウコピーを削除し、特にAnyDeskを含む限定されたプロセスセットをホワイトリストに登録しています

調査員は、AnyDeskが攻撃中の主要なリモートアクセスツールとして使用されていると考えており、これは別のデジタルフォレンジック調査と一致する発見です。

DeadLockの操作の重要な要素は、暗号化されたセッションメッセンジャーインターフェースを埋め込む、感染したシステムにドロップされたHTMLファイルです。被害者は、追加のソフトウェアをインストールすることなく、このファイルを通じて攻撃者と直接通信できます。

埋め込まれたJavaScriptは、Polygonスマートコントラクトからプロキシアドレスを取得し、その後、これらのサーバーを通じて暗号化されたメッセージをランサムウェアオペレーターが制御するセッションIDにルーティングします。

トランザクション分析によると、同じウォレットが複数の同一のスマートコントラクトを作成し、「setProxy」というラベルの付いた関数を呼び出すことで繰り返しプロキシアドレスを更新していました。

ウォレットは、コントラクトが展開される直前に取引所にリンクされたアドレスを通じて資金提供されており、意図的な準備を示しています。

これらのトランザクションの履歴追跡により、防御者は過去のプロキシインフラストラクチャを再構築できますが、分散型設計により迅速なテイクダウンの取り組みが複雑になります。

この発見は、暗号資産関連のサイバー犯罪の全体的な増加の一部であり、2025年12月初旬の時点でハッキングとエクスプロイトによって34億ドル以上が盗まれ、そのうち20億ドル以上を国家関連の北朝鮮グループが占めています。

関連コンテンツ

イーサリアム現物売りがスマートマネーの懸念を引き起こす

スーパーマイクロコンピュータ(SMCI)株、共同創業者がチップ密輸容疑で無罪を主張し下落