ハッカーが偽のキャプチャを通じて暗号資産ウォレットデータを盗む悪質なマルウェアを放つ:レポート

DNSFilterが発表した新しい調査報告書によると、暗号資産ウォレットを標的とするマルウェアを配信するために、欺瞞的な「私はロボットではありません」というプロンプトを使用する偽のCAPTCHAページから、暗号資産ユーザーへの脅威が高まっていることが示されています。

DNSFilterによると、この悪意のある活動は同社のマネージドサービスプロバイダー(MSP)顧客の一社によって最初に特定されました。一見、通常のCAPTCHA認証に見えたものは、実際には、ブラウザに保存された認証情報とウォレット情報を流出させることができるファイルレスマルウェアであるLumma Stealerを展開しようとする試みでした。

DNSFilterのコンテンツフィルタリングが攻撃を成功裏にブロックする一方、同社の研究者たちはインフラを追跡し、組織的なフィッシング活動のより広範なパターンを明らかにしました。

偽のCAPTCHAスキームがギリシャの銀行ユーザーを標的に、PowerShellトリックでLumma Stealerを配信

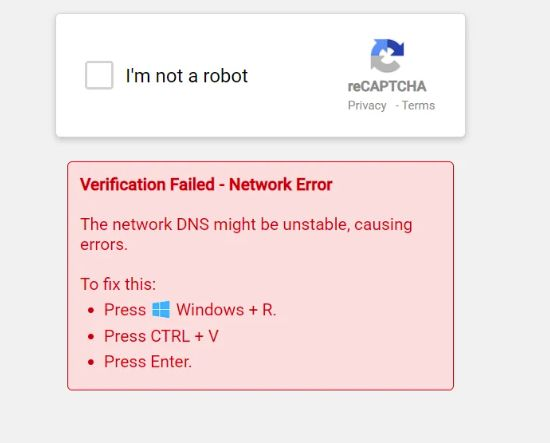

この事件は、ユーザーがギリシャの銀行サイトでCAPTCHAオーバーレイに遭遇したことから始まりました。そのページは正規のCAPTCHAを模倣していましたが、DNS「ネットワークエラー」を主張するメッセージを表示し、ユーザーにWindows + Rを押し、クリップボードからコマンドを貼り付け、Enterキーを押すよう指示していました。

これらの手順に従うと、DNSルックアップを実行しながら、ブラウザの外部でPowerShellを介してLumma Stealerのペイロードが静かに実行されることになります。

出典: DNSFilter

出典: DNSFilter

DNSFilterはこのキャンペーンを他の2つのドメインにリンクしました:human-verify-7u.pages.dev(ユーザーがボタンをクリックした後にエラーを返すCloudflare Pagesサイト)とrecaptcha-manual.shop(ユーザーがプロンプトに従った後にブラウザの外部でコマンドを実行するサイト)です。

DNSFilterのケーススタディで詳述されている更なる調査により、このキャンペーンはフィッシングとマルウェア配信の洗練された組み合わせであることが明らかになりました。攻撃者はファイルレス実行技術に依存し、正規のブラウザプロセスを使用してディスクに書き込むことなくペイロードを配信していました。

DNSFilterはMSPのネットワーク全体にコンテンツフィルタリングとドメインブロッキングコントロールを展開し、認証情報やウォレットデータが侵害される前に感染を防止しました。アラートとブロッキングポリシーはリアルタイムで更新され、MSPはエンドユーザー教育セッションを実施して、不審なCAPTCHAとの対話の危険性を強化しました。

「この事象でのマルウェアは、欺瞞的なマルバタイジングチェーンの偽のCAPTCHAを通じて配信されたLumma Stealerでした。アナリストのデバイスが感染していた場合、PowerShellペイロードはWindows AMSIを無効化し、Lumma DLLをロードした可能性があります」と報告書は説明しています。

「このスティーラーは、収益化できるものを即座にシステムから掃除します—ブラウザに保存されたパスワードとクッキー、保存された2段階認証トークン、暗号資産ウォレットデータ、リモートアクセス認証情報、さらにはパスワードマネージャーのボールトまでも。」

分析によると、偽のCAPTCHAはわずか3日間でDNSFilterネットワーク全体で23回アクセスされました。さらに懸念されるのは、このページに遭遇したユーザーの17%がコピー&ペースト指示に従い、マルウェアペイロードの試みを引き起こしたことです。DNSFilterはこのケースで成功した感染を防止しましたが、研究者たちは放置された場合の潜在的な規模に注目しました。

迅速な資金洗浄により詐欺被害者は盗まれた暗号資産を回収する力を失う

報告によると、サイバー犯罪者は前例のないスピードで盗まれた暗号資産を洗浄していることが明らかになっています。このような速度では、偽のCAPTCHAスキームの被害者は資金を回収する機会がほとんどありません。

前回の報告によると、暗号資産ハッカーは現在、盗まれたデジタル資産を3分以内に洗浄ネットワークを通じて転送することができます。

Ellipticのデータによると、自動洗浄ツールと分散型取引所(DEX)を使用することで、ハッカーは数分で洗浄プロセス全体を実行しています。

「この新しいスピードによりリアルタイムの介入はほぼ不可能になっています」と報告書は警告しています。

サイバーセキュリティの専門家は、偽のCAPTCHAスキャムは大企業だけでなく一般ユーザーにとっても懸念事項であると警告しています。これらは多くの場合、ログインポータルやアプリのインストールの一部として偽装され、ウォレットが空になるまで不正行為を疑わない一般のインターネットユーザーを標的にしています。

「悪意のある行為者は人生の浮き沈みの両方を利用します」とDNSFilterのCEO兼共同創設者であるケン・カルネシ氏は述べています。「どの組織の誰もが悪意のあるリンクに遭遇する可能性は同じです。標準的なサイバー衛生のヒントが適用されます:ユニークなパスワードを使用し、認証情報を渡す前に誰と'話している'のかを確認し、クリックする前に考えてください。」

迅速な洗浄プロセスは影響を悪化させます。被害者はしばしば盗難を遅すぎることに気づきます。法執行機関は複数のブロックチェーンにわたって盗まれた資金を追跡することが困難です。しかし、専門家は、サイバーセキュリティ企業が迅速に介入した場合、盗まれた資金の全部または一部をまだ回収できる可能性があると指摘しています。

「スピードが重要です。適切な行動が24〜72時間以内に取られれば、資金は全部または一部回収できることがよくあります」とサイバーセキュリティの専門家であるキャメロン・G・シリング氏は出版物で述べています。

ハッカーが洗浄時間を短縮し続けるにつれて、被害者のリスクは増大すると予想されています。「サイバー犯罪者と防衛者の間の軍拡競争は加速しています」とEllipticは結論付けています。「スピードは今やハッカーの最大の武器です。」

関連コンテンツ

ハンタウイルス懸念でビットコイン暴落警戒、2020年再来か

スペースX、アンスロピックにColossus 1全台をIPO直前で売却