Node-ipc supply chain-aanval richt zich op crypto-ontwikkelaars

Volgens SlowMist werden op 14 mei drie besmette versies van node-ipc gepubliceerd op het npm-register. Aanvallers kaapten een slapend beheerderaccount en pushten code die was ontworpen om ontwikkelaarscredentials, privésleutels, exchange API-geheimen en meer rechtstreeks uit .env-bestanden te stelen.

node-ipc is een populair Node.js-pakket waarmee verschillende programma's met elkaar kunnen communiceren op dezelfde machine, of soms via een netwerk.

SlowMist ontdekt de inbreuk

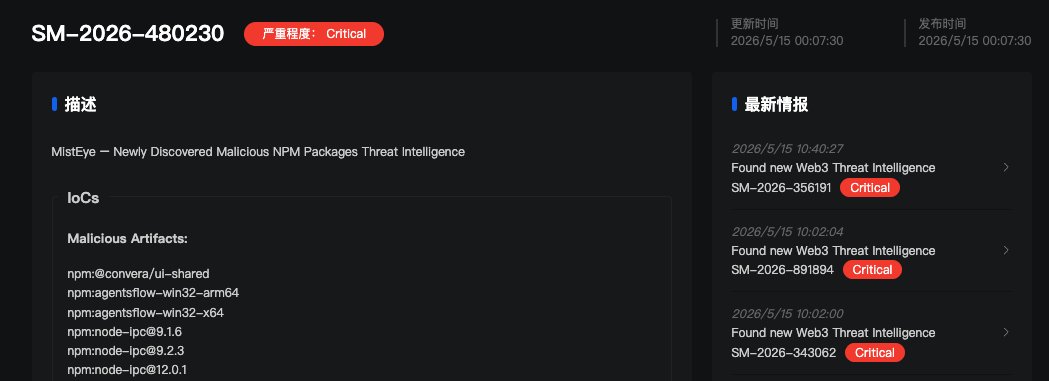

Blockchain-beveiligingsbedrijf SlowMist ontdekte de inbreuk via hun MistEye-dreigingsinformatiesysteem.

Versies 9.1.6, 9.2.3 en 12.0.1

MistEye vond drie kwaadaardige versies, waaronder:

- Versie 9.1.6.

- Versie 9.2.3.

- Versie 12.0.1.

Al bovengenoemde versies bevatten dezelfde versleutelde payload van 80 KB.

Node-ipc verwerkt interprocesscommunicatie in Node.js. Het helpt Node.js-programma's in feite berichten heen en weer te sturen. Meer dan 822.000 mensen downloaden het elke week.

Node-ipc wordt overal in de cryptowereld gebruikt. Het wordt gebruikt in de tools die ontwikkelaars gebruiken om dApps te bouwen, in de systemen die code automatisch testen en implementeren (CI/CD), en in alledaagse ontwikkelaarstools.

Elke geïnfecteerde versie had dezelfde verborgen kwaadaardige code eraan toegevoegd. Op het moment dat een programma node-ipc laadde, werd de code automatisch uitgevoerd.

Screenshot van MistEye waarop kwaadaardige node-ipc-pakketten te zien zijn. Bron: SlowMist via X.

Screenshot van MistEye waarop kwaadaardige node-ipc-pakketten te zien zijn. Bron: SlowMist via X.

Onderzoekers van StepSecurity ontdekten hoe de aanval plaatsvond. De oorspronkelijke ontwikkelaar van node-ipc had een e-mailadres gekoppeld aan het domein atlantis-software[.]net. Dit domein verliep echter op 10 januari 2025.

Op 7 mei 2026 kocht de aanvaller hetzelfde domein via Namecheap, waardoor ze controle kregen over het oude e-mailadres van de ontwikkelaar. Daarna klikten ze simpelweg op "wachtwoord vergeten" op npm, stelden het opnieuw in en kwamen zo met volledige toestemming binnen om nieuwe versies van node-ipc te publiceren.

De echte ontwikkelaar had geen idee dat dit allemaal gebeurde. De kwaadaardige versies bleven ongeveer twee uur actief voordat ze werden verwijderd.

De stealer zoekt naar meer dan 90 soorten credentials

De ingebedde payload zoekt naar meer dan 90 soorten ontwikkelaars- en cloudcredentials. AWS-tokens, Google Cloud- en Azure-geheimen, SSH-sleutels, Kubernetes-configuraties, GitHub CLI-tokens — allemaal op de lijst.

Voor cryptoontwikkelaars doorzoekt de malware specifiek .env-bestanden. Die bevatten doorgaans privésleutels, RPC-nodecredentials en exchange API-geheimen.

Om de gestolen gegevens te exfiltreren, gebruikt de payload DNS-tunneling. Hierbij worden de bestanden verborgen in ogenschijnlijk normale internetopzoekverzoeken. De meeste netwerkbeveiligingstools detecteren dit niet.

Beveiligingsteams zeggen dat elk project dat npm install heeft uitgevoerd of automatisch bijgewerkte afhankelijkheden had tijdens dat venster van twee uur, moet ervan uitgaan dat het gecompromitteerd is.

Directe stappen, op basis van de richtlijnen van SlowMist:

- Controleer lockbestanden op node-ipc-versies 9.1.6, 9.2.3 of 12.0.1.

- Rollback naar de laatste versie waarvan u weet dat deze veilig is.

- Wijzig alle credentials die mogelijk zijn uitgelekt.

Supply chain-aanvallen op npm zijn in 2026 een regelmatig verschijnsel geworden. Cryptoprojecten worden harder getroffen dan de meeste andere, omdat gestolen inloggegevens snel kunnen worden omgezet in gestolen geld.

De slimste cryptogeesten lezen onze nieuwsbrief al. Doe je mee? Sluit je bij hen aan.

Misschien vind je dit ook leuk

Het onzichtbare gebrek van AI: Gemeenschapsbank legt gevoelige gegevens bloot

Consumenten-crypto bereikt $979B in Q1 2026 te midden van dagelijks gebruik