MetaMask-gebruikers doelwit van nepmatige 2FA-phishingzwendel die seed phrases steelt

MetaMask-gebruikers lopen het risico van een nieuwe "2FA-verificatie" phishing-oplichting die hun herstelzin steelt onder het mom van verbeterde beveiliging.

- MetaMask-gebruikers worden het doelwit van een phishing-campagne met een nep 2FA-verificatieproces.

- De nieuwe campagne volgt op een grootschalige wallet-exploit en het Trust Wallet Chrome-extensie-incident.

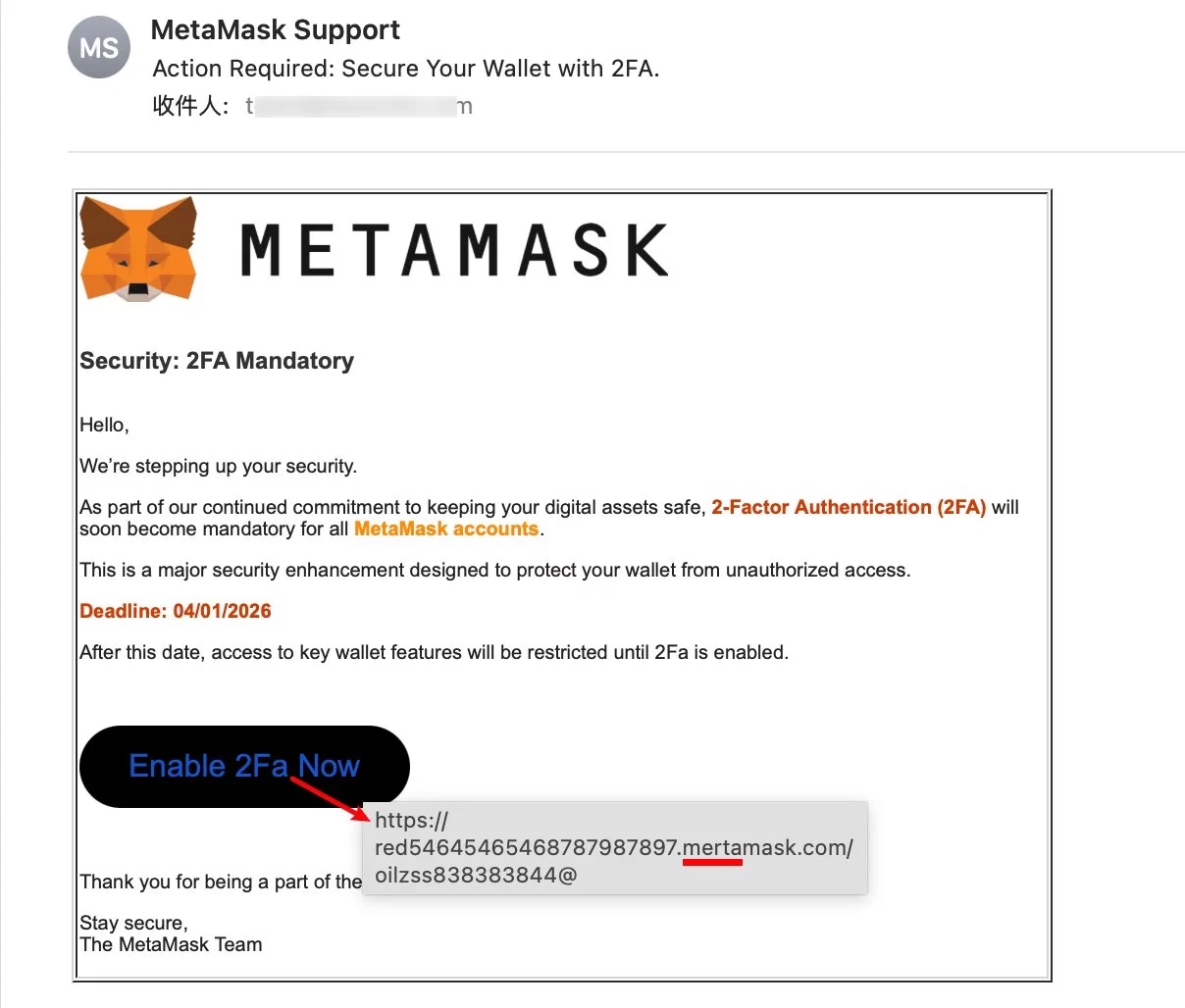

Volgens blockchain-beveiligingsbedrijf SlowMist ontvangen MetaMask-gebruikers een vervalste e-mail die een vals gevoel van urgentie creëert door hen te vragen Two-Factor Authentication in te schakelen. Het bericht is voorzien van het MetaMask-logo en lijkt op het eerste gezicht overtuigend. (Zie hieronder.)

Opvallend is dat de kwaadaardige melding ook een afteltimer bevat, wat de druk op de gebruiker verhoogt en een snelle reactie probeert af te dwingen.

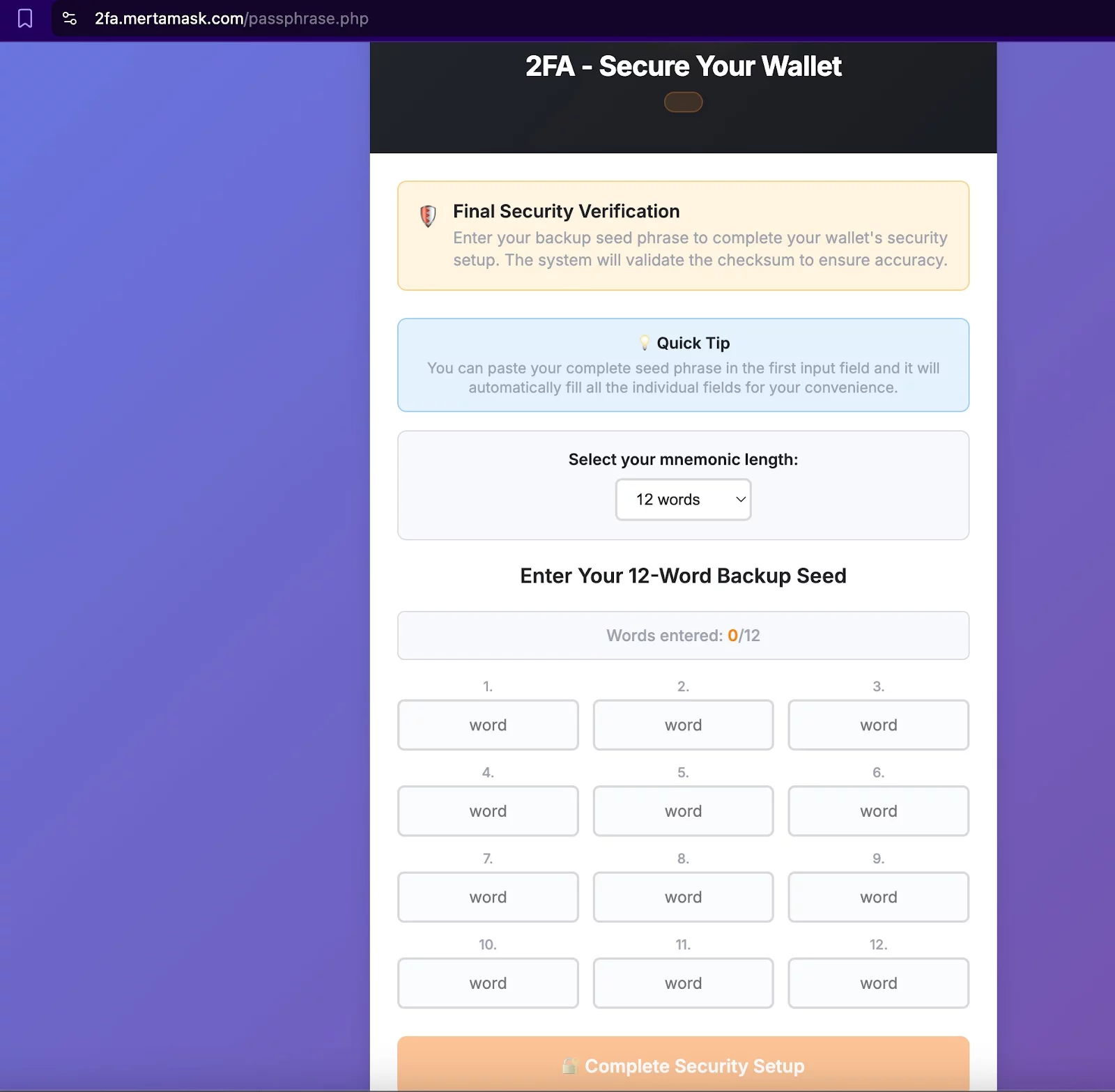

Bij het klikken op de knop "Enable 2FA Now" worden gebruikers doorgestuurd naar een nepwebsite die wordt gehost door de aanvaller. In werkelijkheid is het hele proces echter een schijnvertoning. Het hoofddoel is om MetaMask-gebruikers te misleiden zodat ze hun herstelzin invoeren, die aanvallers kunnen gebruiken om toegang te krijgen tot hun wallets en geld over te maken. (Zie hieronder.)

Hoewel een minder voorzichtige gebruiker op het eerste gezicht voor dit plan kan vallen, bevat de vervalste e-mail verschillende aanwijzingen die gebruikers kunnen helpen de fraude te herkennen.

Dergelijke phishing-berichten bevatten bijvoorbeeld vaak subtiele typefouten of ontwerpinconsistenties die hun ware aard kunnen onthullen. In dit geval was de URL waarnaar MetaMask-gebruikers werden doorgestuurd gespeld als "mertamask" in plaats van "metamask". In sommige gevallen worden deze e-mails ook verzonden vanaf volledig ongerelateerde e-mailaccounts, of vanaf adressen met openbare domeinen zoals Gmail. (Zie hieronder.)

Ten slotte is het belangrijk om te onthouden dat MetaMask geen ongevraagde e-mails verstuurt waarin gebruikers worden gevraagd hun accounts te verifiëren of beveiligingsupdates uit te voeren. Dergelijke verzoeken zijn doorgaans oplichting.

Recente phishing-campagnes gericht op cryptogebruikers

Eind vorige week heeft cybersecurity-onderzoeker Vladimir S. een vergelijkbare campagne gemeld die een nepupdate voor de MetaMask-app verspreidde. Er wordt aangenomen dat deze verbonden is met een lopende wallet-leeghaal-exploit.

Volgens on-chain speurder ZachXBT resulteerde het incident in verliezen van minder dan $2.000 per wallet, maar trof het een breed scala aan gebruikers op verschillende EVM-compatibele netwerken. Het is echter niet bevestigd of de twee campagnes definitief met elkaar verbonden zijn.

Het incident was ook gekoppeld aan de Trust Wallet-hack die plaatsvond op eerste kerstdag, waarbij de verliezen opliepen tot ongeveer $7 miljoen.

De aanvaller wist toegang te krijgen tot de broncode van de browserextensie van de wallet en uploadde een kwaadaardige versie van de extensie naar de Chrome Web Store. Trust Wallet heeft beloofd alle gebruikers die door het incident zijn getroffen te compenseren.

Afzonderlijk werden Cardano-gebruikers ook gewaarschuwd voor een andere lopende aanval waarbij e-mails werden verspreid die een frauduleuze Eternl Desktop-applicatie promoten.

Ondanks dat al deze gebeurtenissen zich binnen minder dan twee weken voordeden, toonde een recent Scam Sniffer-rapport aan dat de totale verliezen door crypto-phishing-campagnes in 2025 met bijna 88% zijn gedaald ten opzichte van het voorgaande jaar.

Misschien vind je dit ook leuk

BTC Spot CVD-grafiek onthult cruciale handelsdynamiek om 17:00 uur Nederlandse tijd op 8 april

'Phantom Bitcoin'-controles, Drift-hack gekoppeld aan Noord-Korea: Asia Express