Pas op: Nieuwe 'DeadLock' Ransomware Gebruikt Polygon Smart Contracts als Wapen om Onzichtbaar te Blijven

Cyberbeveiligingsonderzoekers raken geïnteresseerd in een nieuw ontdekte ransomware-variant genaamd DeadLock die misbruik maakt van Polygon smart contracts om stilletjes de infrastructuur te bedienen en conventionele detectietools te omzeilen, zoals een recent rapport van dreigingsintelligentiebedrijf Group-IB beschrijft.

DeadLock, voor het eerst waargenomen in juli 2025, is tot nu toe grotendeels onder de radar gebleven omdat het geen publiekelijk zichtbaar partnerprogramma heeft, geen dataleksite heeft en de slachtoffers zijn verbonden met relatief weinig bevestigde slachtoffers.

Dat profiel verbergt echter een technologisch geavanceerdere strategie die onderzoekers beschouwen als een meer mondiale verandering in de manier waarop cybercriminelen openbare blockchains voor criminele doeleinden gebruiken.

Hoe DeadLock Ransomware-infrastructuur Verbergt in Polygon Smart Contracts

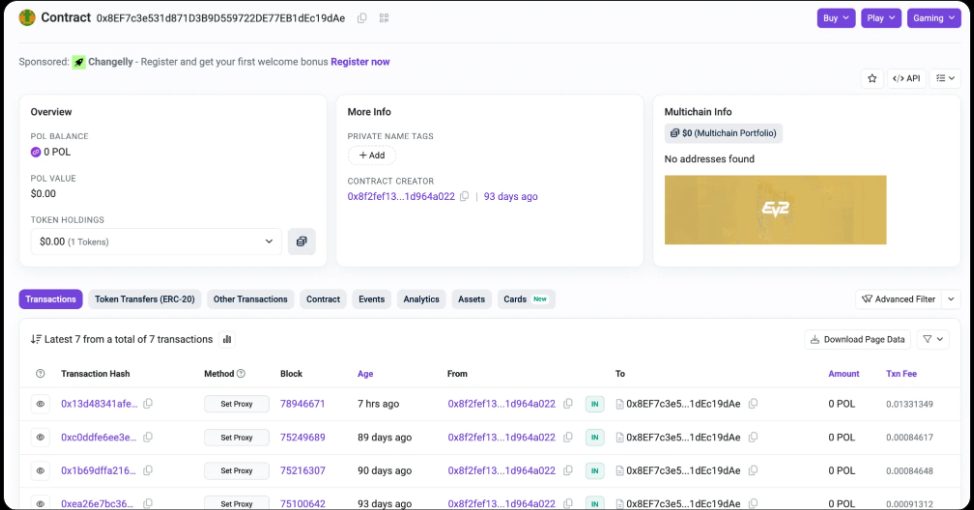

Group-IB's analyse toont aan dat DeadLock smart contracts gebruikt die zijn ingezet op het Polygon-netwerk om proxyserveradressen op te slaan en te rouleren.

Deze proxies fungeren als tussenpersonen tussen geïnfecteerde systemen en de ransomware-operators, waardoor command-and-control-verkeer eindpunten kan verschuiven zonder afhankelijk te zijn van gecentraliseerde infrastructuur die in beslag kan worden genomen of geblokkeerd kan worden.

Door het smart contract te bevragen, haalt de malware het huidige proxyadres op via een eenvoudige lees-operatie die geen duidelijke transactionele voetafdruk achterlaat en geen netwerkkosten met zich meebrengt.

Onderzoekers zeiden dat deze techniek eerdere campagnes weerspiegelt, zoals EtherHiding, vorig jaar onthuld, waarin Noord-Koreaanse dreigingsactoren de Ethereum blockchain gebruikten om malware-payloads te verbergen en te verspreiden.

In beide gevallen werden openbare en gedecentraliseerde ledgers omgezet in veerkrachtige communicatiekanalen die moeilijk te verstoren zijn voor verdedigers. DeadLock's gebruik van Polygon breidt dat concept uit door proxybeheer rechtstreeks in een smart contract in te bedden, waardoor aanvallers de infrastructuur op verzoek kunnen bijwerken.

Bron: Group-IB

Bron: Group-IB

Eenmaal ingezet, versleutelt DeadLock bestanden en voegt een ".dlock"-extensie toe, wijzigt systeempictogrammen en vervangt het bureaublad van het slachtoffer met losgeld-instructies.

In de loop van de tijd zijn de losgeld-briefjes van de groep geëvolueerd, waarbij vroege samples alleen naar bestandsversleuteling verwezen, terwijl latere versies expliciet vermeldden dat gevoelige gegevens waren gestolen en dreigden met de verkoop ervan als er niet werd betaald.

De meest recente losgeld-briefjes beloven ook "extra diensten", waaronder een overzicht van hoe het netwerk is geschonden en garanties dat het slachtoffer niet opnieuw wordt aangevallen.

Deze Ransomware Vergrendelt Niet Alleen Bestanden — Het Opent een Chat met Hackers

Group-IB identificeerde minstens drie verschillende DeadLock-samples uit medio 2025, elk met incrementele veranderingen in tactieken.

Analyse van bijbehorende PowerShell-scripts suggereert dat de malware agressief niet-essentiële diensten uitschakelt, volume shadow copies verwijdert om herstel te voorkomen en een beperkte set processen op de witte lijst zet, met name AnyDesk

Onderzoekers geloven dat AnyDesk wordt gebruikt als de primaire externe toegangstool tijdens aanvallen, een bevinding die consistent is met afzonderlijke digitale forensische onderzoeken.

Een belangrijk element van DeadLock's werking is een HTML-bestand dat op geïnfecteerde systemen wordt neergezet en een versleutelde sessie-messenger-interface bevat. Slachtoffers kunnen rechtstreeks met aanvallers communiceren via dit bestand zonder extra software te installeren.

De ingebedde JavaScript haalt proxyadressen op uit het Polygon smart contract en routeert vervolgens versleutelde berichten via die servers naar een sessie-ID die wordt beheerd door de ransomware-operators.

Transactieanalyse toont aan dat dezelfde wallet meerdere identieke smart contracts heeft aangemaakt en herhaaldelijk proxyadressen heeft bijgewerkt door een functie met het label "setProxy" aan te roepen.

De wallet werd gefinancierd via een aan een beurs gekoppeld adres kort voordat de contracten werden ingezet, wat wijst op opzettelijke voorbereiding.

Historische tracking van deze transacties stelt verdedigers in staat om eerdere proxy-infrastructuur te reconstrueren, hoewel het gedecentraliseerde ontwerp snelle verwijderingspogingen bemoeilijkt.

De bevinding maakt deel uit van een algemene toename van crypto-gerelateerde cybercriminaliteit, aangezien meer dan $3,4 miljard werd gestolen door hacks en exploits tot begin december 2025, waarbij aan de staat gelieerde Noord-Koreaanse groepen meer dan $2 miljard van dat totaal uitmaken.

Misschien vind je dit ook leuk

USD/JPY: BoJ-standpunt en zwak Japans vertrouwen – BNY

Spothandelsvolume op Cryptocurrency-beurzen daalde in maart! Dit zijn de details