Nowy wyciek danych Ledger: dane klientów kryptowalut zostały ujawnione

Nowy incydent bezpieczeństwa u partnera handlowego Strategy wznowił debatę na temat ryzyka wycieku danych Ledger i długoterminowego narażenia klientów kryptowalutowych na całym świecie.

Nowy globalny wyciek danych ujawnia informacje klientów Ledger

5 stycznia 2026 roku badacz blockchain ZachXBT ujawnił, że dane osobowe należące do klientów Ledger zostały uzyskane w wyniku włamania dotyczącego procesora płatności Global‑e. Według ustaleń atakujący zdobyli nazwiska klientów i dane kontaktowe poprzez luki w infrastrukturze Global‑e.

Firma podkreśliła jednak, że nie dotknięto żadnych sald portfeli, kluczy prywatnych ani fraz odzyskiwania. Global‑e poinformowało, że wykryło podejrzaną aktywność w części swojego środowiska chmurowego i szybko zablokowało dotknięte systemy, angażując zewnętrznych śledczych kryminalistycznych do oceny włamania.

Ponadto jak dotąd nie ma żadnych oznak, że ujawniono numery kart płatniczych lub hasła do kont. Ledger powtórzył w e-mailu do klientów, że incydent miał miejsce na poziomie dostawcy zewnętrznego, podkreślając, że podstawowe bezpieczeństwo jego portfeli sprzętowych i przechowywania zasobów offline pozostaje nienaruszone.

Zwiększone ryzyko phishingu i inżynierii społecznej

Chociaż środki klientów pozostają bezpieczne w portfelach sprzętowych, badacze bezpieczeństwa i członkowie społeczności ostrzegli, że nowe narażenie znacznie zwiększa prawdopodobieństwo prób phishingu i inżynierii społecznej. Atakujący, którzy posiadają zweryfikowane nazwiska i dane kontaktowe, mogą tworzyć wysoce ukierunkowane, przekonujące wiadomości, które wydają się pochodzić z legalnych kanałów wsparcia.

Niemniej jednak śledczy nie widzą bezpośredniego technicznego związku między tym incydentem a wcześniejszymi włamaniami w ekosystemie. Mimo to nagromadzenie naruszeń wśród dostawców usług kryptowalutowych w ostatnich latach znacznie pogłębiło niepokój użytkowników dotyczący prywatności i bezpieczeństwa klientów, ponieważ dane, które raz wyciekną, mogą krążyć w nieskończoność.

To ostatnie odniesienie do wycieku danych Ledger pojawia się w kontekście, w którym ataki oparte na tożsamości przeciwko posiadaczom kryptowalut stale rosną. Ujawnione bazy danych są często odsprzedawane, agregowane i wykorzystywane ponownie w kampaniach oszustw, które mogą trwać przez wiele lat po pierwotnym kompromisie.

Dziedzictwo wycieku danych Ledger z 2020 roku

Nazwa Ledger ma szczególne znaczenie, gdy pojawia się incydent związany z danymi, głównie z powodu poważnych skutków jego notorycznego wycieku bazy danych e-commerce i marketingowej z 2020 roku. Wcześniejsze naruszenie ujawniło około 1,1 miliona adresów e-mail, wraz z pełnymi danymi osobowymi, takimi jak adresy domowe i numery telefonów około 292 000 klientów.

Ponadto skradzione dane zostały później upublicznione, tworząc trwałe środowisko zagrożenia dla dotkniętych użytkowników. Ofiary znosiły uporczywe fale phishingu, e-maile z wymuszeniami, a nawet doniesienia o groźbach fizycznych, ponieważ przestępcy próbowali wykorzystać wiedzę o tym, kto posiada znaczące aktywa kryptowalutowe.

Niektórzy członkowie społeczności od tego czasu prześledzili konkretne operacje oszustów do tych historycznych wycieków. Pokazuje to, jak jedno zdarzenie może odbijać się echem przez lata, przekształcając postrzeganie ryzyka bezpieczeństwa portfeli sprzętowych, mimo że podstawowe urządzenia pozostają nienaruszone.

Dalsze wyzwania związane z bezpieczeństwem dla Ledger

Firma stanęła również przed innymi głośnymi incydentami. W grudniu 2023 roku atakujący skompromitowali bibliotekę JavaScript Ledger Connect Kit poprzez exploit łańcucha dostaw. Podczas krótkiego okresu pozwoliło im to oszukać użytkowników wchodzących w interakcję z dotkniętymi zdecentralizowanymi aplikacjami i wykraść prawie 500 000 dolarów w aktywach.

Śledczy ponownie jednak podkreślili, że same urządzenia sprzętowe nie zostały bezpośrednio naruszone. Zamiast tego atak uwypuklił, jak luki w zależnościach oprogramowania i narzędziach zewnętrznych mogą mieć poważne konsekwencje dla użytkowników końcowych, nawet gdy podstawowa technologia portfela jest solidna.

Eksperci ds. bezpieczeństwa argumentują, że powtarzające się wycieki danych klientów stwarzają długoterminowe ryzyka wykraczające daleko poza natychmiastowe kradzieże finansowe. Dane osobowe zebrane z jednego kompromisu często pojawiają się później w niepowiązanych falach oszustw, łącząc się z publicznymi danymi blockchain, aby zmapować i wywierać presję na konkretnych posiadaczy kryptowalut.

Jak ujawnione dane napędzają długotrwałe kampanie oszustów

Gdy nazwiska, e-maile i adresy wyciekną na rynki przestępcze, stają się surowcem do dopasowanych oszustw. Ujawnione informacje są regularnie wykorzystywane w profesjonalnie wyglądających kampaniach phishingowych, w tym fałszywych e-mailach wsparcia, wiadomościach tekstowych, a nawet fizycznych listach wysyłanych na adresy domowe.

W kwietniu 2025 roku, na przykład, użytkownicy Ledger zgłosili otrzymanie starannie zaprojektowanej poczty tradycyjnej instruującej ich do skanowania kodów QR i wprowadzania swoich 24-słownych fraz odzyskiwania. Firma szybko ostrzegła, że listy były fałszywe, ale wyrafinowanie oszustwa podkreśliło, jak wiarygodne takie próby mogą się wydawać.

Niektórzy w społeczności powiązali te ataki listowne z danymi uzyskanymi z wcześniejszych naruszeń, ilustrując długą pamięć podziemnej ekonomii danych. Ponadto te epizody wzmocniły obawy, że każdy nowy wyciek danych klientów Ledger dzisiaj może napędzać podobne operacje przez wiele lat.

Wzorzec branżowy ryzyka zewnętrznego i łańcucha dostaw

Najnowszy incydent Ledger‑Global‑e pasuje również do szerszego wzorca branżowego. W grudniu 2025 roku dostawca oprogramowania podatkowego dla kryptowalut powiadomił użytkowników, że ich adresy e-mail i podstawowe dane profilu mogły zostać skompromitowane w wyniku włamania do zewnętrznej firmy analitycznej wykorzystywanej w jego działalności.

Podstawowa infrastruktura tych dostawców zazwyczaj pozostaje jednak nietknięta. Atakujący zamiast tego koncentrują się na dostawcach, którzy agregują dane użytkowników, wykorzystując ryzyko dostawców zewnętrznych jako drogę najmniejszego oporu. Gdy się powiedzie, te naruszenia omijają utwardzone systemy portfeli i zamiast tego uderzają w tożsamości użytkowników.

Śledczy i regulatorzy konsekwentnie wskazują teraz luki w bezpieczeństwie łańcucha dostaw jako jedno z najsłabszych ogniw w modelu bezpieczeństwa kryptowalut. Ponadto specjalistyczne firmy zajmujące się bezpieczeństwem zaobserwowały, że zdarzenia strat mają tendencję do gwałtownego wzrostu w okresach wysokiej aktywności rynkowej, gdy zaangażowanie użytkowników rośnie, a przestępcy widzą większą szansę.

Perspektywy dla użytkowników i praktyk bezpieczeństwa kryptowalut

W praktyce klienci dotknięci incydentem Global‑e muszą teraz traktować każdą nieoczekiwaną wiadomość, telefon lub list odnoszący się do ich korzystania z Ledger jako potencjalną próbę oszustwa. Niemniej jednak środki przechowywane w odpowiednio zabezpieczonych portfelach sprzętowych powinny pozostać bezpieczne, o ile frazy odzyskiwania i klucze prywatne nigdy nie zostaną udostępnione.

Powtarzające się naruszenia otaczające główne marki pokazują, że zabezpieczanie kryptowalut to nie tylko ochrona kluczy prywatnych, ale także ochrona danych osobowych rozproszonych po procesorach płatności, platformach marketingowych i narzędziach podatkowych. W przyszłości branża prawdopodobnie będzie podlegać rosnącej presji, aby wzmocnić integracje zewnętrzne i zmniejszyć ilość wrażliwych informacji ujawnianych dostawcom.

Ogólnie rzecz biorąc, najnowszy incydent podkreśla, że chociaż urządzenia sprzętowe Ledger nie zostały skompromitowane, powtarzające się ujawnienia informacji o klientach wciąż zwiększają długoterminowe ryzyka, wymagając silniejszych praktyk minimalizacji danych i lepszej kontroli każdego partnera zewnętrznego w ekosystemie kryptowalut.

Możesz także polubić

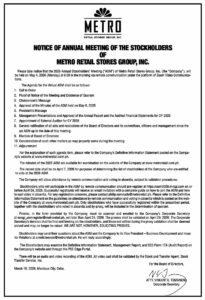

Metro Retail Stores Group, Inc. przeprowadzi Coroczne Zgromadzenie Akcjonariuszy 4 maja za pośrednictwem Zoom

Jake Claver właśnie podał cenę docelową XRP na poziomie 750 USD w oparciu o to oświadczenie Ripple