Após Kelp, DeFi Enfrenta um Problema de IA Que Ainda Não Começou a Precificar

As finanças descentralizadas acabaram de ter as suas duas semanas mais difíceis que se recordam. Uma drenagem de $292 milhões da ponte de ether restaked da Kelp DAO durante o fim de semana, na sequência da exploração do Drift Protocol de $285 milhões em 1 de abril, empurrou as perdas cumulativas de DeFi em abril para além dos $580 milhões — e desencadeou um fluxo de saída de $6 mil milhões apenas da Aave, enquanto os depositantes se apressavam para as saídas.

A Bitcoin, por sua vez, mal se abalou, negociando perto dos $75.000 enquanto o contágio se desenrolava. Mas a compostura do sector mascara um problema mais profundo. O atacante da Kelp não quebrou a criptografia nem encontrou um zero-day num contrato inteligente. Exploraram uma escolha de configuração num verificador cross-chain, enganaram a camada de mensagens da LayerZero para aprovar uma instrução forjada e criaram 116.500 rsETH do nada na Ethereum. Os contratos, como um post-mortem orientado para programadores referiu, não foram quebrados — a camada de verificação foi. Essa distinção importa, porque a próxima classe de atacantes não precisará dos erros de configuração. Terão IA.

Aave caiu com as notícias, Fonte: BNC

Um período hostil e uma vantagem cada vez menor

O quadro imediato é feio. A exploração da Kelp é agora o maior hack de DeFi de 2026, ultrapassando o Drift em cerca de $7 milhões. Drenagens menores na CoW Swap, Zerion, Rhea Finance e Silo Finance preencheram as semanas intermédias. A empresa de segurança blockchain Cyvers estimou as perdas totais de cripto no Q1 em cerca de $482 milhões; esse número já está bastante desatualizado. O valor total bloqueado da Aave caiu de $26,4 mil milhões em 18 de abril para menos de $20 mil milhões até domingo de manhã no horário de negociação dos EUA, segundo a DefiLlama, e o token AAVE perdeu mais de 18% durante o fim de semana enquanto os depositantes tentavam pedir emprestado para sair dos mercados congelados de rsETH.

Stani Kulechov, fundador da Aave, foi rápido a notar que os próprios contratos do protocolo não foram comprometidos. Isso é verdade, e também é um magro consolo: a Aave aceitou rsETH como garantia, o suporte dessa garantia evaporou-se numa ponte que a Aave não controla, e cerca de $196 milhões em dívida incobrada estão agora no maior credor em DeFi. Protocolos incluindo SparkLend, Fluid e earnETH da Lido suspenderam mercados de rsETH ou pausaram novos depósitos enquanto avaliam a sua exposição.

A lição mais ampla que os construtores estão a retirar é estrutural. A segurança cross-chain flexível e modular — onde projetos individuais escolhem os seus próprios conjuntos de verificadores — pode colapsar num único ponto de falha se a configuração falhar. "Observamos tentativas de exploração repetidas e idênticas em múltiplos contratos simultaneamente", disse Stephen Ajayi, líder técnico de auditoria de dapp na empresa de segurança blockchain Hacken, à DL News no início deste mês, descrevendo um padrão que disse ser consistente com sondagem programada e conduzida por agentes de contratos DeFi.

O que a IA já fez num laboratório

A linguagem de Ajayi importa. O receio nos círculos de segurança DeFi já não é que os atacantes eventualmente automatizem. É que já o fizeram, e que a economia da corrida armamentista se inverteu silenciosamente.

A equipa vermelha da Anthropic publicou uma investigação no final do ano passado na qual modelos de fronteira — Claude Opus 4.5, Claude Sonnet 4.5 e GPT-5 da OpenAI — foram libertados num benchmark de 405 contratos inteligentes do mundo real previamente explorados entre 2020 e 2025. Os agentes produziram coletivamente explorações funcionais no valor de $4,6 milhões contra contratos posteriores aos seus limites de treino. Levados mais longe, os mesmos modelos foram direcionados para 2.849 contratos recentemente implementados sem vulnerabilidades conhecidas e encontraram dois bugs novos, produzindo explorações no valor de $3.694 por um gasto de inferência de $3.476. Os investigadores descreveram o resultado como uma prova de conceito de que a exploração autónoma e lucrativa é agora tecnicamente viável.

A Anthropic mostra que os modelos de IA estão a encontrar cada vez mais explorações de DeFi, Fonte: Anthropic

Um benchmark separado da empresa de segurança de IA Cecuro, cobrindo 90 contratos DeFi explorados entre o final de 2024 e o início de 2026, descobriu que um agente de segurança construído especificamente detetou vulnerabilidades em 92% deles, em comparação com 34% para um agente de codificação de uso geral a executar o mesmo modelo subjacente. O custo médio de uma análise alimentada por IA, de acordo com o estudo, é agora cerca de $1,22 por contrato. A capacidade de exploração, pela mesma medida, parece estar aproximadamente a duplicar a cada 1,3 meses.

Esse é o número que deveria alarmar os alocadores. Um mercado no qual cada contrato ativo que detém fundos pode ser sondado por cêntimos, por software que continua a melhorar, não é um mercado no qual uma auditoria única antes da implementação fornece proteção significativa.

O modelo que a Anthropic não venderá

O risco não é apenas teórico, devido ao que já existe dentro dos laboratórios. O Claude Mythos Preview da Anthropic — revelado no início deste mês e restrito a uma coligação de cerca de 40 parceiros empresariais e governamentais verificados sob o Project Glasswing — já identificou milhares de zero-days anteriormente não detetados em todos os principais sistemas operativos e em todos os principais navegadores, incluindo uma falha de 27 anos no OpenBSD que tinha sobrevivido a milhões de análises anteriores. A BNC detalhou na altura porque essa capacidade é uma preocupação mais premente para DeFi do que o debate de longa data sobre computação quântica: as bases de código DeFi são open-source por design, tornando-as precisamente o tipo de alvo que modelos da classe Mythos podem ler de ponta a ponta à velocidade da máquina.

O próprio enquadramento da Anthropic é revelador. A empresa recusou-se a lançar o Mythos ao público e na semana passada lançou um modelo comercial, Claude Opus 4.7, explicitamente descrito como "menos amplamente capaz" em tarefas de cibersegurança do que o sistema mantido dentro do Glasswing. Isso é uma concessão de que um lançamento público mudaria o equilíbrio atacante-defensor na direção errada.

Precificar a assimetria

A postura de segurança do DeFi não acompanhou. A capacidade de seguro on-chain permanece medida nas centenas de milhões de dólares, em contraste com um sector com aproximadamente $100 mil milhões em valor total bloqueado. O mercado de auditoria não consegue acompanhar o volume de implementações de contratos, e a composabilidade continua a alargar a superfície que os defensores devem cobrir. Os reguladores, incluindo a UE sob a MiCA, começaram a formalizar requisitos de divulgação, mas nenhum ainda exige testes adversários contínuos ou aplicação em tempo de execução para protocolos de alto TVL.

Os construtores que vale a pena ouvir estão a convergir na mesma lista curta. Tratar cada atualização e integração como uma nova superfície de ataque. Tornar os testes adversários contínuos em vez de um marco de auditoria único. Segmentar limites de confiança para que um único compromisso — seja um verificador mal configurado, como na Kelp, ou uma exploração assistida por modelo amanhã — não possa propagar-se por toda a pilha de empréstimos. E precificar a postura de segurança nas decisões de alocação da mesma forma que os gestores de crédito precificam o risco de incumprimento.

As consequências da Kelp resolver-se-ão de uma forma ou de outra. Alguma percentagem do ether roubado pode ainda ser recuperada, e a reserva Umbrella da Aave pode ser forçada a absorver o défice. Os depositantes acabarão por voltar. O que não reverterá é a curva de custos. Pela primeira vez, um adversário capaz já não precisa de uma equipa de investigação, um zero-day e um orçamento de seis dígitos para drenar um protocolo DeFi. Precisam de algumas centenas de dólares de créditos de inferência e uma lista de alvos.

A questão da indústria para o resto de 2026 é se as suas defesas podem aumentar mais rapidamente do que essa capacidade.

Você também pode gostar

"Eles cheiram pânico": Ex-insider perplexo enquanto estratégia de negociação de guerra de Trump falha

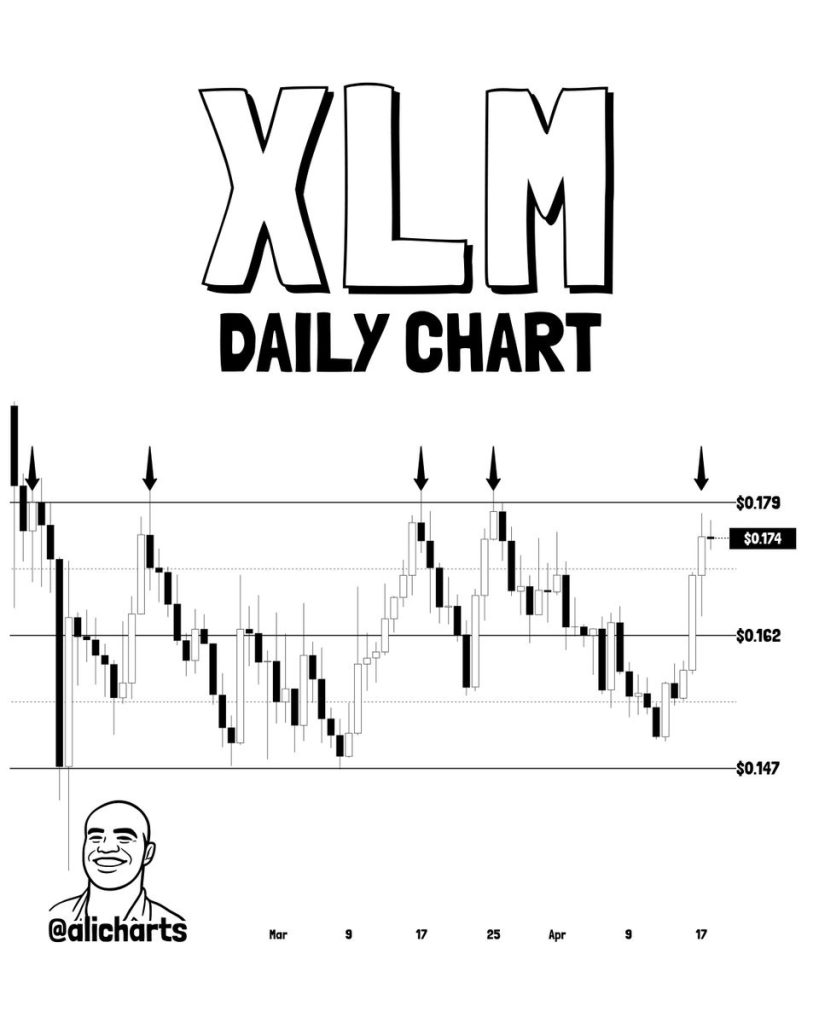

O Preço da Stellar (XLM) Continua a Atingir a Mesma Barreira, mas Este Quarto Reteste Poderá Ser o Que a Rompe