Verme do WhatsApp espalha trojan bancário pelo Brasil, visa carteiras de criptomoedas

A campanha utiliza um trojan bancário chamado Eternidade Stealer que visa especificamente carteiras cripto e credenciais financeiras no maior mercado de ativos digitais da América Latina.

Como funciona o ataque

O malware espalha-se através do WhatsApp utilizando dois componentes principais: um worm autorreplicante e um trojan bancário. Quando as vítimas clicam num link malicioso enviado via WhatsApp, desencadeiam uma sequência automatizada que sequestra a sua conta e descarrega software prejudicial em segundo plano.

Os investigadores da Trustwave SpiderLabs identificaram esta campanha em novembro de 2025. Os investigadores observaram que os agentes de ameaça utilizam programas governamentais falsos, notificações de entrega e grupos de investimento fraudulentos para enganar as pessoas e levá-las a clicar em links maliciosos.

O componente worm sequestra contas de WhatsApp e acede às listas de contactos. Utiliza uma filtragem inteligente para ignorar contactos comerciais e grupos, concentrando-se em pessoas individuais com maior probabilidade de cair no golpe. O malware envia automaticamente mensagens personalizadas para cada contacto, utilizando os seus nomes reais e saudações apropriadas ao horário em português.

Fonte: trustwave.com

Enquanto isso, o trojan bancário instala-se silenciosamente no dispositivo da vítima. Este Eternidade Stealer analisa aplicações financeiras e carteiras cripto em execução no computador. Quando deteta aplicações bancárias ou exchanges de criptomoedas, o malware ativa-se imediatamente e começa a roubar credenciais de acesso.

Serviços financeiros e plataformas cripto visados

O malware visa uma ampla gama de instituições financeiras brasileiras, incluindo grandes bancos como Bradesco, BTG Pactual, Itaú, Santander e Caixa Econômica Federal. Serviços de pagamento como MercadoPago e Stripe também estão na lista de alvos.

Para utilizadores de criptomoedas, a ameaça é particularmente grave. O malware procura credenciais de exchanges incluindo Binance, Coinbase, Kraken e muitas outras. Também visa carteiras cripto populares como MetaMask, Trust Wallet, Exodus, Ledger Live e Phantom Wallet, entre muitas outras.

O Brasil representa um alvo atrativo para cibercriminosos devido à sua significativa adoção de criptomoedas. O país ocupa o quinto lugar globalmente no índice de adoção cripto da Chainalysis e processou aproximadamente 319 mil milhões de dólares em transações cripto entre meados de 2024 e meados de 2025.

Técnicas avançadas de evasão

O que torna o Eternidade Stealer particularmente perigoso é a sua abordagem inteligente para evitar a deteção. Ao contrário de malware típico que se conecta a endereços de servidor fixos, este trojan utiliza contas de e-mail para receber instruções dos hackers.

O malware contém credenciais de acesso codificadas para contas Gmail. Conecta-se a estas contas utilizando protocolos de e-mail padrão (IMAP) para verificar novos comandos. Este método mistura-se com o tráfego normal de e-mail, tornando mais difícil para os sistemas de segurança detetar e bloquear.

Se as autoridades encerrarem um servidor de comando, os atacantes simplesmente enviam um novo e-mail com endereços de servidor atualizados. O malware verifica o e-mail, extrai a nova localização do servidor e continua a operar. Este sistema baseado em e-mail ajuda o malware a manter a persistência e a evitar encerramentos ao nível da rede.

O trojan também só se ativa em computadores que utilizam português do Brasil como idioma do sistema. Se detetar qualquer outro idioma, o malware termina-se imediatamente. Este direcionamento hiperfocado ajuda os atacantes a evitar investigadores de segurança e a concentrar recursos nas suas vítimas pretendidas.

Campanhas relacionadas e ameaças mais amplas

Investigadores de segurança rastrearam múltiplas campanhas relacionadas que visam utilizadores brasileiros através do WhatsApp. Em setembro de 2025, a Trend Micro identificou uma campanha chamada Water Saci que espalhou um malware denominado SORVEPOTEL. Esta campanha infetou organizações governamentais, empresas de manufatura e instituições educacionais em todo o Brasil.

Outro trojan bancário chamado Maverick também tem se espalhado através do WhatsApp desde o início de 2025. Estas campanhas partilham técnicas semelhantes, incluindo o sequestro de WhatsApp e o direcionamento a instituições financeiras brasileiras.

A campanha Eternidade Stealer representa uma evolução destas ameaças anteriores. Os atacantes mudaram de scripts PowerShell para programação Python, tornando o seu worm mais eficiente na propagação através de contactos do WhatsApp. Também adicionaram o inovador sistema de comando baseado em e-mail que torna o malware mais difícil de encerrar.

Registos de segurança da própria infraestrutura dos agentes de ameaça revelaram um alcance global surpreendente. Embora o malware vise especificamente o Brasil, tentativas de conexão vieram de 38 países diferentes. Os Estados Unidos mostraram o maior número de conexões com 196 tentativas, seguidos pelos Países Baixos, Alemanha e Reino Unido.

Passos de proteção para utilizadores e organizações

Os utilizadores do WhatsApp devem exercer extrema cautela com quaisquer links recebidos através da aplicação, mesmo de contactos confiáveis. Se alguém enviar um link inesperado com contexto limitado, verifique-o através de um canal de comunicação diferente antes de clicar.

Especialistas em segurança recomendam várias medidas de proteção. Mantenha todos os softwares e sistemas operativos atualizados para corrigir vulnerabilidades que o malware possa explorar. Instale software antivírus de boa reputação que possa detetar e bloquear ficheiros maliciosos. Seja especialmente desconfiado de mensagens sobre programas governamentais, notificações de entrega ou oportunidades de investimento que chegam inesperadamente.

Se alguém suspeita que a sua conta foi comprometida, a ação imediata é crítica. Congele o acesso a todas as contas bancárias e de criptomoedas imediatamente. Contacte instituições financeiras e exchanges para reportar a violação. Monitorize todas as transações de perto, pois isso pode ajudar as autoridades a rastrear fundos roubados e potencialmente congelar carteiras de hackers.

As organizações enfrentam responsabilidades adicionais na proteção das suas redes. Os administradores de TI devem configurar dispositivos corporativos para desativar downloads automáticos de media e documentos no WhatsApp. Utilize segurança de endpoint e políticas de firewall para restringir transferências de ficheiros através de aplicações de mensagens pessoais em computadores de trabalho.

A crescente ameaça de ataques a carteiras cripto estende-se para além do Brasil. Campanhas de malware semelhantes têm visado utilizadores em todo o mundo, com atacantes a desenvolver constantemente novas técnicas para roubar ativos digitais. Carteiras físicas que requerem confirmação física de transações continuam a ser a opção mais segura para armazenar criptomoedas.

O panorama cripto em evolução do Brasil torna-o um alvo cada vez mais atrativo. O país está a considerar adicionar Bitcoin às reservas nacionais e implementar regulamentações abrangentes de stablecoins, desenvolvimentos que sinalizam uma crescente adoção mainstream. Este aumento de atividade naturalmente atrai mais atenção de cibercriminosos que procuram explorar utilizadores.

A corrida armamentista digital continua

A campanha Eternidade Stealer demonstra como os cibercriminosos adaptam rapidamente as suas táticas para explorar plataformas populares como o WhatsApp. O seu uso de sistemas de comando baseados em e-mail e filtragem geográfica hiperdirecionada mostra uma segurança operacional sofisticada. À medida que o mercado cripto do Brasil continua a crescer, os utilizadores devem permanecer vigilantes contra ataques de engenharia social em evolução que aproveitam a confiança em ferramentas de comunicação quotidianas. A melhor defesa combina um ceticismo saudável em relação a mensagens inesperadas, software de segurança robusto e protocolos de resposta imediata quando ocorre um comprometimento.

Você também pode gostar

Cryptopolitan Lança Painéis de Dados de Criptomoedas e Torna-se a Primeira Plataforma de Média com Acesso Total a IA Agente

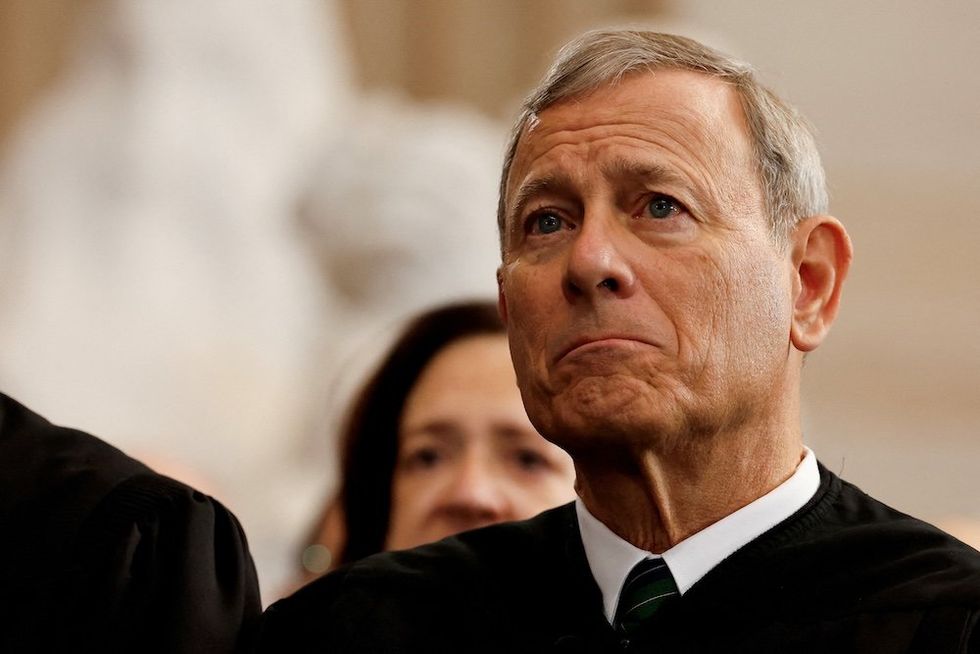

John Roberts destruído por tentativa de tomada de poder exposta em memorandos vazados