Hackers norte-coreanos transformam Blockchain em arma em nova campanha 'EtherHiding'

Uma nova ameaça cibernética está surgindo da Coreia do Norte, à medida que seus hackers apoiados pelo estado experimentam incorporar código malicioso diretamente nas redes blockchain.

O Grupo de Inteligência de Ameaças do Google (GTIG) relatou em 17 de outubro que a técnica, chamada EtherHiding, marca uma nova evolução na forma como os hackers ocultam, distribuem e controlam malware em sistemas descentralizados.

O que é EtherHiding?

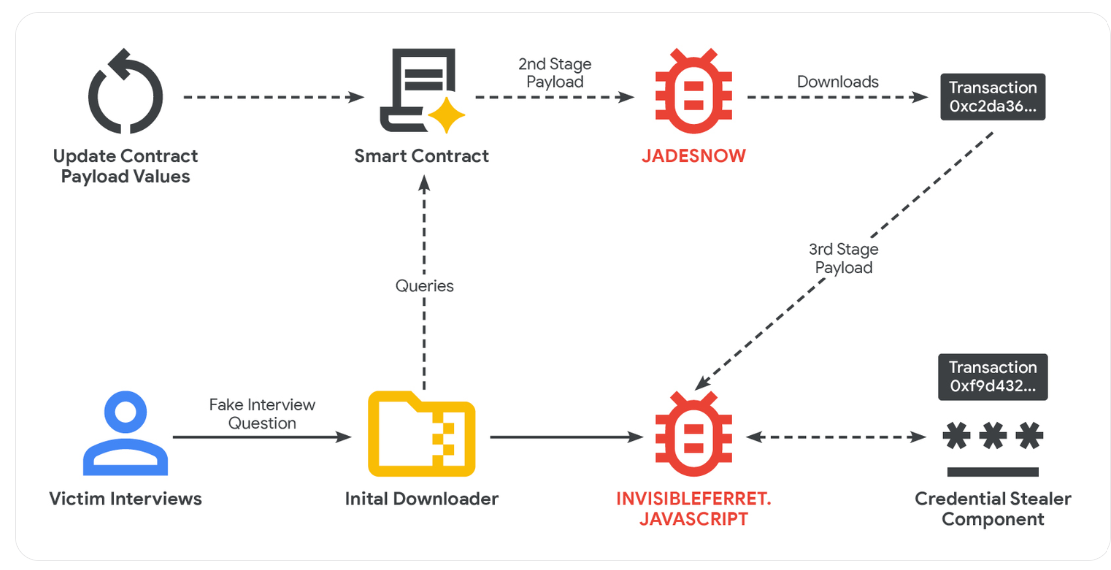

O GTIG explicou que o EtherHiding permite que atacantes armem contratos inteligentes e blockchains públicas como a Blockchain Ethereum e BNB Smart Chain, usando-as para armazenar cargas maliciosas.

Uma vez que um pedaço de código é carregado nesses ledgers distribuídos, removê-lo ou bloqueá-lo torna-se quase impossível devido à sua natureza imutável.

Na prática, os hackers comprometem sites WordPress legítimos, frequentemente explorando vulnerabilidades não corrigidas ou credenciais roubadas.

Após obter acesso, eles inserem algumas linhas de JavaScript—conhecidas como "loader"—no código do site. Quando um visitante abre a página infectada, o loader se conecta silenciosamente à blockchain e recupera malware de um servidor remoto.

EtherHiding na BNB Chain e Ethereum. Fonte: Grupo de Inteligência de Ameaças do Google

EtherHiding na BNB Chain e Ethereum. Fonte: Grupo de Inteligência de Ameaças do Google

O GTIG destacou que este ataque frequentemente não deixa rastros visíveis de transação e requer pouca ou nenhuma taxa porque acontece off-chain. Isso, em essência, permite que os atacantes operem sem serem detectados.

Notavelmente, o GTIG rastreou a primeira instância de EtherHiding até setembro de 2023, quando apareceu em uma campanha conhecida como CLEARFAKE, que enganava usuários com prompts falsos de atualização do navegador.

Como prevenir o ataque

Pesquisadores de cibersegurança dizem que esta tática sinaliza uma mudança na estratégia digital da Coreia do Norte, de simplesmente roubar criptomoedas para usar a própria blockchain como uma arma furtiva.

John Scott-Railton, um pesquisador sênior do Citizen Lab, descreveu o EtherHiding como um "experimento em estágio inicial". Ele alertou que combiná-lo com automação impulsionada por IA poderia tornar futuros ataques muito mais difíceis de detectar.

Este novo vetor de ataque pode ter graves implicações para a indústria cripto, considerando que os atacantes norte-coreanos são significativamente prolíficos.

Dados da TRM Labs mostram que grupos ligados à Coreia do Norte já roubaram mais de $1,5 bilhão em ativos cripto apenas este ano. Investigadores acreditam que esses fundos ajudam a financiar os programas militares de Pyongyang e os esforços para evadir sanções internacionais.

Diante disso, o GTIG aconselhou usuários de cripto a reduzirem seu risco bloqueando downloads suspeitos e restringindo scripts web não autorizados. O grupo também instou pesquisadores de segurança a identificar e rotular código malicioso incorporado em redes blockchain.

Você também pode gostar

Quyền chọn Bitcoin và Ethereum trị giá 2,27 tỷ USD đáo hạn hôm nay

Vietname Reforça Controlo de Cripto com Nova Iniciativa de Exchange Doméstica