Protocolo de stablecoin descentralizado USPD atingido por exploit de $1M

A USPD está enfrentando uma grave violação de segurança depois que um atacante silenciosamente assumiu o controle de seu contrato proxy há meses e usou esse acesso para cunhar novos tokens e drenar fundos.

- A USPD sofreu um exploit depois que um atacante tomou os direitos de administrador do proxy durante a implantação.

- A violação levou à cunhagem não autorizada de USPD e saídas de stETH no valor de aproximadamente $1 milhão.

- O incidente soma-se a um mês de grandes exploits afetando corretoras e protocolos de finanças descentralizadas.

A USPD divulgou o incidente em 5 de dezembro, dizendo que o exploit permitiu a um atacante cunhar aproximadamente 98 milhões de USPD e remover cerca de 232 stETH, no valor de aproximadamente $1 milhão. A equipe instou os usuários a não comprarem o token e revogarem aprovações até novo aviso.

Atacantes usaram controle proxy oculto

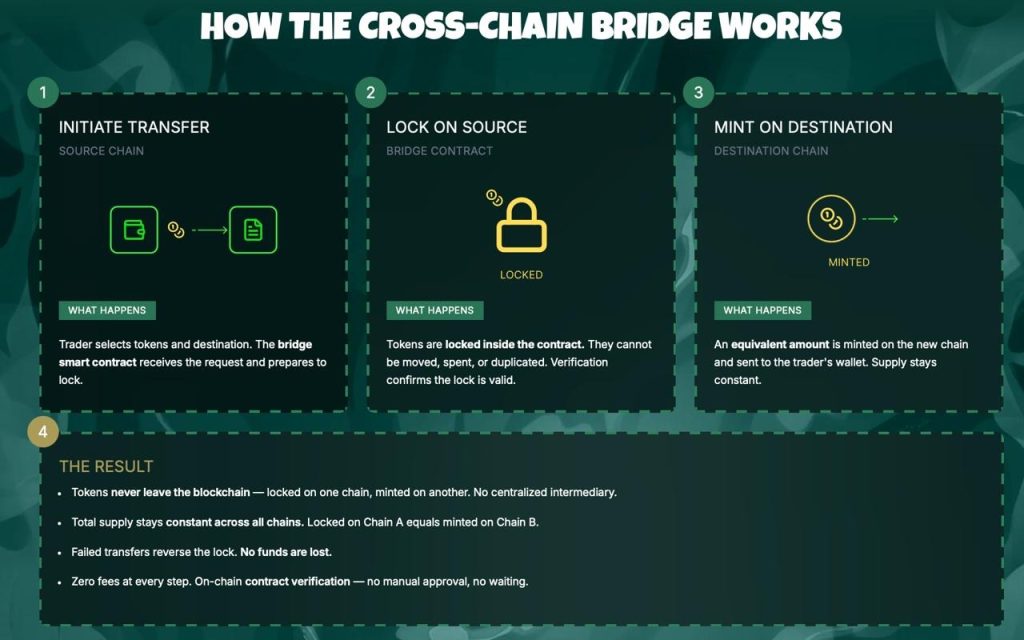

O protocolo enfatizou que sua lógica de contrato inteligente auditada não foi a fonte da falha. A USPD disse que empresas como Nethermind e Resonance revisaram o código, e testes internos confirmaram o comportamento esperado. Em vez disso, a violação veio do que a equipe descreveu como um ataque "CPIMP", que é uma tática que visa a janela de implantação de um contrato proxy.

De acordo com a USPD, o atacante antecipou o processo de inicialização em 16 de setembro usando uma transação Multicall3. O atacante entrou antes que o script de implantação terminasse, obteve acesso de administrador e inseriu uma implementação proxy oculta.

Para manter a configuração maliciosa oculta dos usuários, auditores e até mesmo do Etherscan, essa versão sombra encaminhou chamadas para o contrato auditado.

A camuflagem funcionou porque o atacante manipulou dados de eventos e falsificou slots de armazenamento para que os exploradores de blocos exibissem a implementação legítima. Isso deixou o atacante com controle total por meses até que eles atualizaram o proxy e executaram o evento de cunhagem que drenou o protocolo.

A USPD disse que está trabalhando com autoridades policiais, pesquisadores de segurança e grandes corretoras para rastrear fundos e interromper movimentos adicionais. A equipe ofereceu ao atacante uma chance de devolver 90% dos ativos sob uma estrutura padrão de recompensa por bugs, dizendo que trataria a ação como uma recuperação whitehat se os fundos fossem devolvidos.

Exploit soma-se a um mês de pesados

O incidente da USPD chega durante um dos períodos mais ativos para exploits este ano, com perdas em dezembro já ultrapassando $100 milhões.

A Upbit, uma das maiores corretoras da Coreia do Sul, confirmou uma violação de $30 milhões ligada ao Grupo Lazarus no início desta semana. Investigadores dizem que os atacantes se passaram por administradores internos para obter acesso, continuando um padrão que elevou os roubos ligados ao Lazarus acima de $1 bilhão este ano.

A Yearn Finance também enfrentou um exploit no início de dezembro afetando seu contrato de token yETH legado. Os atacantes usaram um bug que permitia cunhagem ilimitada, produzindo trilhões de tokens em uma transação e drenando cerca de $9 milhões em valor.

A série de incidentes destaca a crescente sofisticação em ataques focados em DeFi, particularmente aqueles que visam contratos proxy, chaves de administrador e sistemas legados. Equipes de segurança dizem que o interesse está aumentando em torno de ferramentas de computação multipartidária descentralizada e estruturas de implantação reforçadas, à medida que os protocolos buscam reduzir o impacto de falhas de ponto único.

Você também pode gostar

Hoạt động mạng Solana vượt 1,1 nghìn tỷ USD nhưng SOL chưa tăng kịp

Melhor Cripto para Comprar Agora enquanto WLFI Planeia Queima de 4,5 Mil Milhões de Tokens e HBAR Mantém Suporte de $0,088