Utilizadores do MetaMask visados por burla de phishing falsa de 2FA que rouba frases-semente

Os utilizadores do MetaMask estão em risco devido a um novo golpe de phishing de "verificação 2FA" que rouba a sua frase semente sob o pretexto de melhorar a segurança.

- Os utilizadores do MetaMask estão a ser visados por uma campanha de phishing envolvendo um processo falso de verificação 2FA (Autenticação de Dois Fatores).

- A nova campanha surge na sequência de uma exploração de carteira em larga escala e do incidente da extensão Chrome da Trust Wallet.

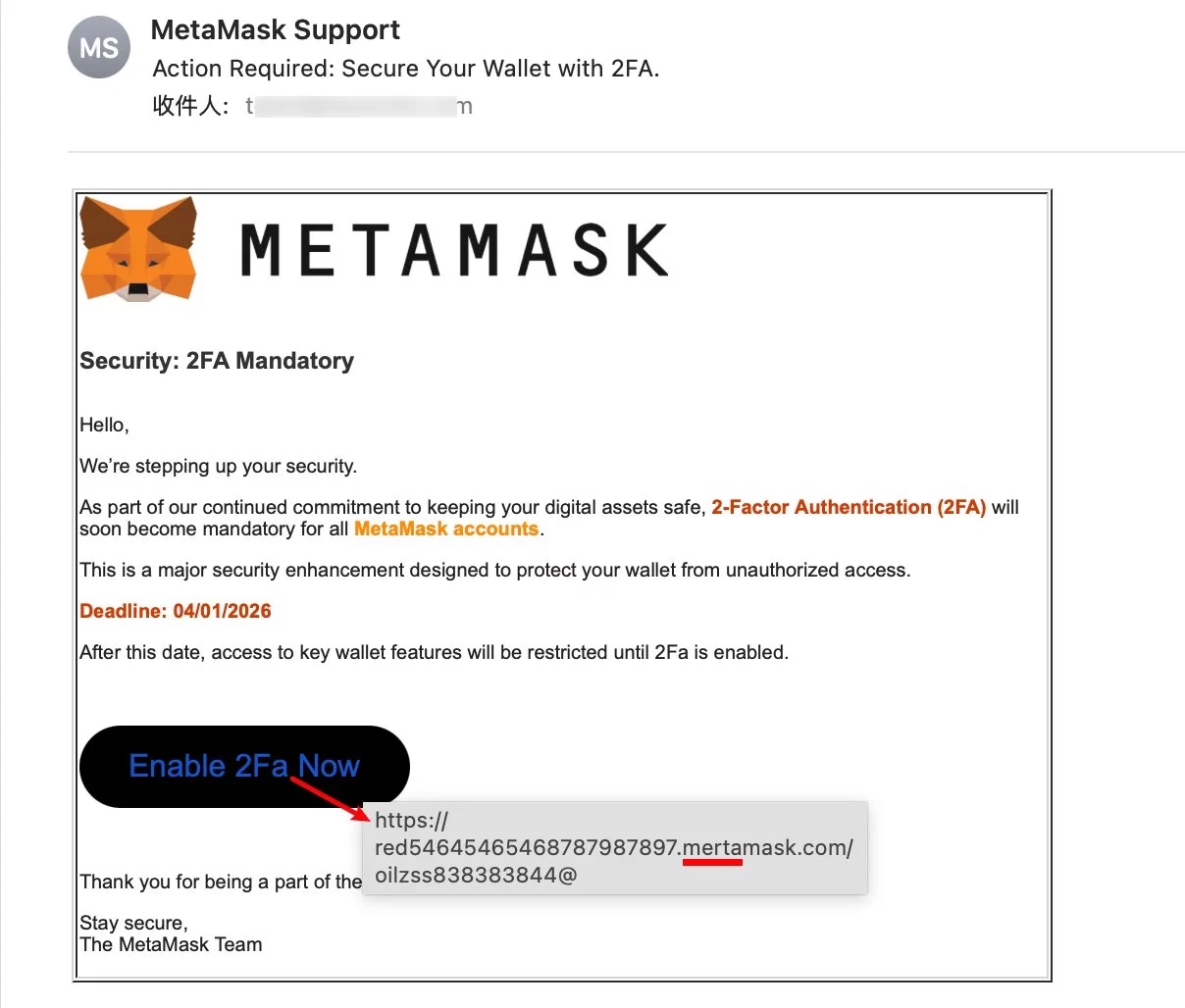

De acordo com a empresa de segurança blockchain SlowMist, os utilizadores do MetaMask estão a receber um e-mail falsificado que cria uma falsa sensação de urgência ao solicitar-lhes que ativem a Autenticação de Dois Fatores. A mensagem tem a marca MetaMask e parece convincente à primeira vista. (Ver abaixo.)

Notavelmente, o notificador malicioso também vem com uma contagem decrescente, que aumenta a pressão sobre o utilizador e tenta forçar uma resposta rápida.

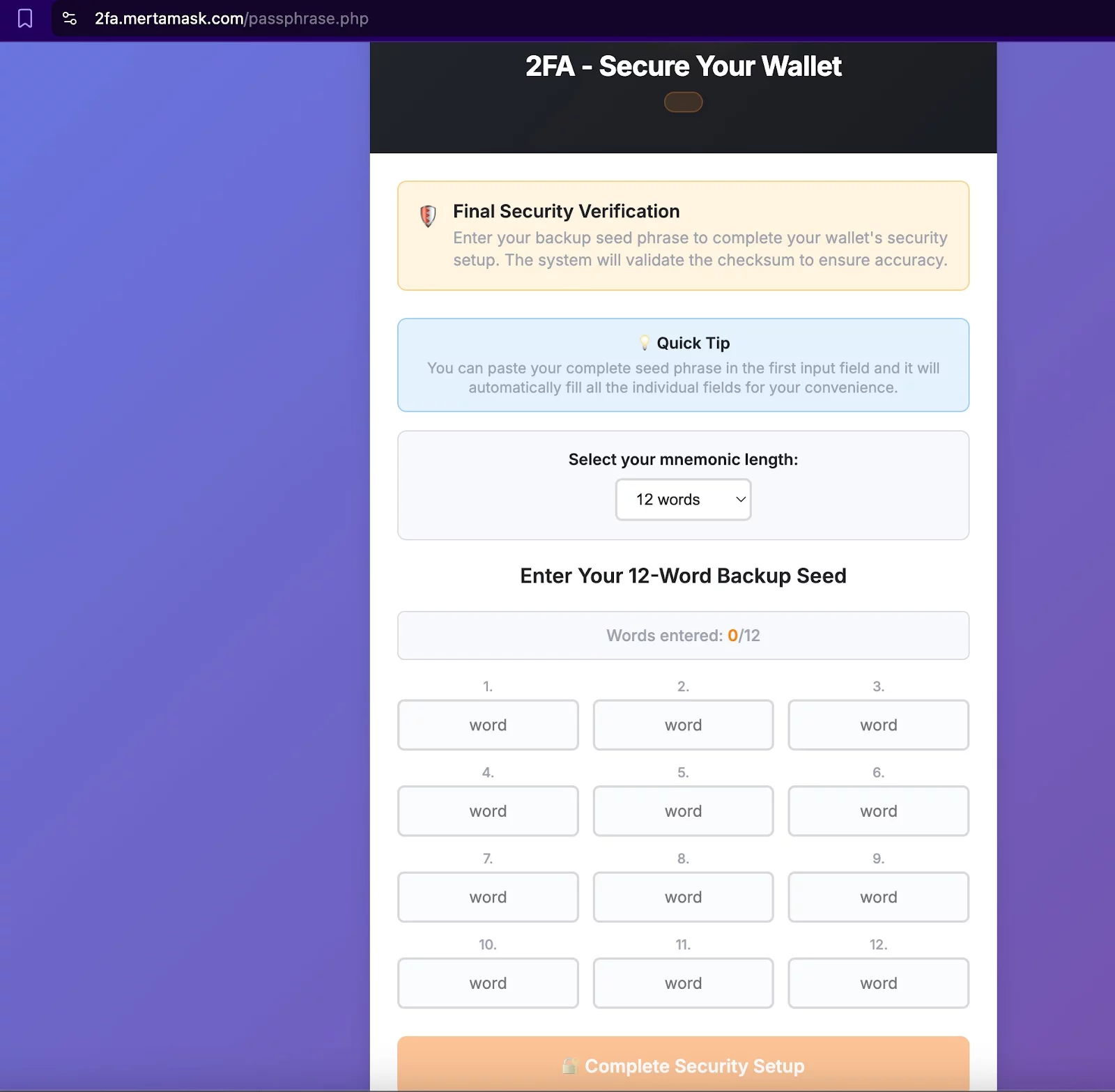

Ao clicar no botão "Ativar 2FA Agora", os utilizadores são redirecionados para uma página falsa alojada pelo atacante. No entanto, na realidade, todo o processo é uma farsa. O objetivo principal é enganar os utilizadores do MetaMask para que introduzam a sua frase mnemónica, que os atacantes podem usar para aceder e transferir fundos das suas carteiras. (Ver abaixo.)

Embora à primeira vista um utilizador menos cauteloso possa cair neste esquema, o e-mail falsificado contém várias pistas que podem ajudar os utilizadores a detetar a fraude.

Por exemplo, tais mensagens de phishing incluem frequentemente erros tipográficos subtis ou inconsistências de design que podem revelar a sua verdadeira natureza. Neste caso, o URL para o qual os utilizadores do MetaMask foram redirecionados estava escrito como "mertamask" em vez de "metamask". Em alguns casos, estes e-mails também são enviados de contas de e-mail completamente não relacionadas, ou de endereços que usam domínios públicos como o Gmail. (Ver abaixo.)

Por último, é importante lembrar que o MetaMask não envia e-mails não solicitados a pedir aos utilizadores que verifiquem as suas contas ou realizem atualizações de segurança. Quaisquer pedidos deste tipo são normalmente golpes.

Campanhas recentes de phishing visando utilizadores de criptomoedas

No final da semana passada, o investigador de cibersegurança Vladimir S. sinalizou uma campanha semelhante que promovia uma atualização falsa da aplicação MetaMask. Acredita-se que esteja relacionada com uma exploração contínua de drenagem de carteiras.

De acordo com o detetive on-chain ZachXBT, o incidente resultou em perdas de menos de 2.000 $ por carteira, mas afetou uma vasta gama de utilizadores em várias redes compatíveis com EVM. No entanto, não foi confirmado se as duas campanhas estão definitivamente conectadas.

O incidente também estava ligado ao hack da Trust Wallet que ocorreu no Dia de Natal, onde as perdas subiram para aproximadamente 7 milhões de dólares.

O atacante conseguiu obter acesso ao código-fonte da extensão do navegador da carteira e carregou uma versão maliciosa da extensão na Chrome Web Store. A Trust Wallet prometeu compensar todos os utilizadores afetados pelo incidente.

Separadamente, os utilizadores do Cardano também foram alertados sobre um ataque diferente em curso que circulava e-mails promovendo uma aplicação Eternl Desktop fraudulenta.

Apesar de todos estes eventos terem acontecido em menos de duas semanas, um relatório recente da Scam Sniffer mostrou que as perdas totais de campanhas de phishing de criptomoedas caíram quase 88% em 2025 em relação ao ano anterior.

Você também pode gostar

Aave tạm dừng hoạt động kho dự trữ rsETH trên Ethereum, Arbitrum

![Os Melhores Casinos Cripto Online em 2026 [Análise de Especialistas]](https://www.crypto-reporter.com/wp-content/uploads/2026/04/spartans_72.jpg)

Os Melhores Casinos Cripto Online em 2026 [Análise de Especialistas]