După Kelp, DeFi se confruntă cu o problemă AI pe care nu a început să o prețuiască

Finanțele descentralizate tocmai au traversat cele mai proaste două săptămâni din memoria recentă. O scurgere de 292 milioane de dolari din podul de ether re-stacat al Kelp DAO în weekend, după exploatarea Drift Protocol de 285 milioane de dolari din 1 aprilie, a împins pierderile cumulative DeFi din aprilie peste 580 milioane de dolari — și a declanșat un retrageri de 6 miliarde de dolari doar din Aave, pe măsură ce deponenții s-au înghesuit spre ieșiri.

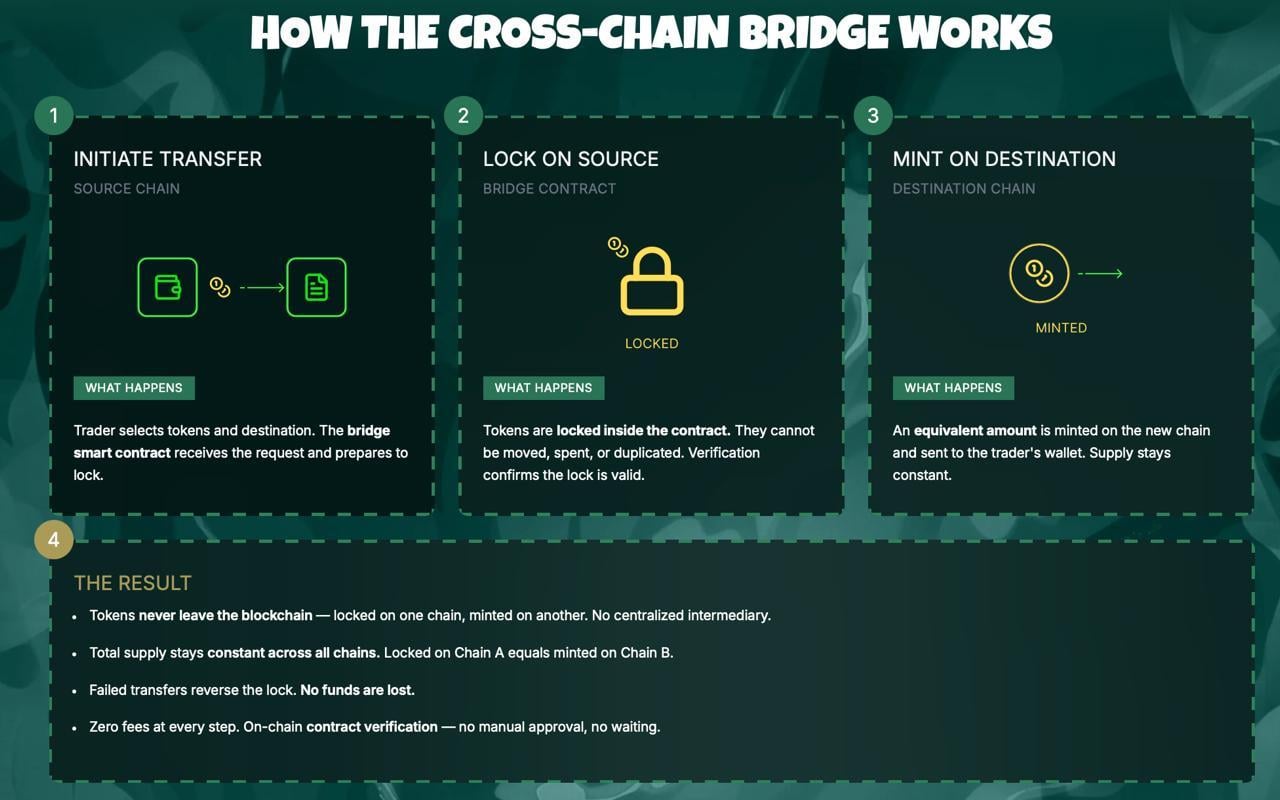

Bitcoin, la rândul său, abia a clipit, tranzacționând în jurul valorii de 75.000 de dolari pe măsură ce contagiunea s-a desfășurat. Dar calmul sectorului maschează o problemă mai profundă. Atacatorul Kelp nu a spart criptografia și nici nu a găsit o vulnerabilitate zero-day într-un contract inteligent. Au exploatat o alegere de configurare într-un verificator cross-chain, au păcălit stratul de mesagerie LayerZero să aprobe o instrucțiune falsificată și au generat 116.500 rsETH din aer pe Ethereum. Contractele, așa cum a subliniat o analiză post-mortem orientată spre dezvoltatori, nu au fost compromise — stratul de verificare a fost. Această distincție contează, deoarece următoarea clasă de atacatori nu va avea nevoie de erori de configurare. Vor avea AI.

Aave a scăzut la această veste, Sursa: BNC

O perioadă ostilă și un avantaj care se subțiază

Imaginea imediată este urâtă. Exploatarea Kelp este acum cel mai mare hack DeFi din 2026, depășind Drift cu aproximativ 7 milioane de dolari. Scurgeri mai mici la CoW Swap, Zerion, Rhea Finance și Silo Finance au umplut săptămânile intermediare. Firma de securitate blockchain Cyvers a estimat pierderile totale crypto din Q1 la aproximativ 482 milioane de dolari; cifra aceasta este deja depășită. Valoarea totală blocată a Aave a scăzut de la 26,4 miliarde de dolari pe 18 aprilie la sub 20 miliarde de dolari până duminică dimineața în orele de tranzacționare din SUA, conform DefiLlama, iar tokenul AAVE a pierdut peste 18% în weekend, pe măsură ce deponenții au încercat să împrumute pentru a ieși de pe piețele rsETH înghețate.

Stani Kulechov, fondatorul Aave, a fost rapid să observe că propriile contracte ale protocolului nu au fost compromise. Este adevărat, și este o consolare slabă: Aave a acceptat rsETH ca garanție, suportul acelei garanții s-a evaporat pe un pod pe care Aave nu îl controlează, iar aproximativ 196 milioane de dolari în datorii neperformante stau acum în cel mai mare creditor din DeFi. Protocoale precum SparkLend, Fluid și earnETH al Lido au suspendat piețele rsETH sau au pus pe pauză noile depozite în timp ce își evaluează expunerea.

Lecția mai largă pe care constructorii o extrag este structurală. Securitatea cross-chain flexibilă și modulară — în care proiectele individuale își aleg propriile seturi de verificatori — poate să se prăbușească într-un singur punct de eșec dacă configurația alunecă. „Observăm încercări repetate, identice de exploatare pe mai multe contracte simultan", a declarat Stephen Ajayi, lider tehnic al auditului dapp la firma de securitate blockchain Hacken, pentru DL News la începutul acestei luni, descriind un model pe care l-a considerat consistent cu sondarea scriptată, condusă de agenți, a contractelor DeFi.

Ce a făcut deja AI într-un laborator

Limbajul lui Ajayi contează. Teama în cercurile de securitate DeFi nu mai este că atacatorii vor automatiza în cele din urmă. Este că au făcut-o deja și că economia cursei înarmării s-a inversat în tăcere.

Echipa roșie a Anthropic a publicat cercetări la sfârșitul anului trecut în care modele de frontieră — Claude Opus 4.5, Claude Sonnet 4.5 și GPT-5 al OpenAI — au fost testate pe un benchmark de 405 contracte inteligente din lumea reală exploatate anterior între 2020 și 2025. Agenții au produs colectiv exploatări funcționale în valoare de 4,6 milioane de dolari împotriva contractelor posterioare datelor lor de antrenament. Împinși mai departe, aceleași modele au fost îndreptate către 2.849 de contracte nou implementate fără vulnerabilități cunoscute și au găsit două bug-uri noi, producând exploatări în valoare de 3.694 de dolari pentru o cheltuială de inferență de 3.476 de dolari. Cercetătorii au descris rezultatul ca o dovadă de concept că exploatarea autonomă și profitabilă este acum fezabilă din punct de vedere tehnic.

Anthropic arată că modelele AI găsesc din ce în ce mai multe exploatări DeFi, Sursa: Anthropic

Un benchmark separat de la firma de securitate AI Cecuro, acoperind 90 de contracte DeFi exploatate între sfârșitul lui 2024 și începutul lui 2026, a constatat că un agent de securitate construit special a detectat vulnerabilități în 92% dintre ele, comparativ cu 34% pentru un agent de codare cu scop general care rulează același model de bază. Costul mediu al unei scanări alimentate de AI, conform studiului, este acum de aproximativ 1,22 dolari pe contract. Capacitatea de exploatare, prin aceeași măsură, pare să se dubleze aproximativ la fiecare 1,3 luni.

Aceasta este cifra care ar trebui să îngrijoreze alocatorii. O piață în care fiecare contract activ care deține fonduri poate fi sondat pentru câțiva cenți, de un software care devine din ce în ce mai bun, nu este o piață în care un audit unic înainte de implementare oferă protecție semnificativă.

Modelul pe care Anthropic nu îl va vinde

Riscul nu este doar teoretic, din cauza a ceea ce se află deja în laboratoare. Claude Mythos Preview al Anthropic — dezvăluit la începutul acestei luni și restricționat la o coaliție de aproximativ 40 de parteneri corporativi și guvernamentali verificați în cadrul Proiectului Glasswing — a identificat deja mii de vulnerabilități zero-day nedetectate anterior în fiecare sistem de operare major și fiecare browser major, inclusiv o defecțiune de 27 de ani în OpenBSD care supraviețuise milioanelor de scanări anterioare. BNC a detaliat la momentul acela de ce acea capacitate este o preocupare mai presantă pentru DeFi decât dezbaterea de lungă durată despre calculul cuantic: bazele de cod DeFi sunt open-source prin design, făcându-le exact tipul de țintă pe care modelele de clasă Mythos le pot citi end-to-end la viteza mașinii.

Propria încadrare a Anthropic este revelantă. Compania a refuzat să lanseze Mythos publicului și săptămâna trecută a expediat un model comercial, Claude Opus 4.7, descris explicit ca fiind „mai puțin capabil în general" la sarcinile de securitate cibernetică decât sistemul deținut în interiorul Glasswing. Aceasta este o concesie că o lansare publică ar schimba balanța atacator-apărător în direcția greșită.

Prețuirea asimetriei

Postura de securitate a DeFi nu a ajuns din urmă. Capacitatea de asigurare on-chain rămâne măsurată în sute de milioane de dolari, față de un sector cu aproximativ 100 miliarde de dolari în valoare totală blocată. Piața de audit nu poate ține pasul cu volumul de implementări de contracte, iar componibilitatea continuă să lărgească suprafața pe care apărătorii trebuie să o acopere. Regulatorii, inclusiv UE în cadrul MiCA, au început să formalizeze cerințele de divulgare, dar niciunul nu impune încă testare adversarială continuă sau aplicare în timp real pentru protocoalele cu TVL ridicat.

Constructorii care merită ascultați converg pe aceeași listă scurtă. Tratați fiecare actualizare și integrare ca o suprafață de atac nouă. Faceți testarea adversarială continuă, nu un reper de audit unic. Segmentați granițele de încredere astfel încât o singură compromitere — fie un verificator configurat greșit, ca la Kelp, fie o exploatare asistată de model mâine — să nu poată face cascade prin întregul stack de creditare. Și prețuiți postura de securitate în deciziile de alocare așa cum managerii de credit prețuiesc riscul de default.

Consecințele Kelp se vor rezolva într-un fel sau altul. Un anumit procent din ether-ul furat poate fi încă recuperat, iar rezerva Umbrella a Aave poate fi forțată să absoarbă deficitul. Deponenții se vor întoarce în cele din urmă. Ceea ce nu se va inversa este curba costurilor. Pentru prima dată, un adversar capabil nu mai are nevoie de o echipă de cercetare, o vulnerabilitate zero-day și un buget de șase cifre pentru a drena un protocol DeFi. Au nevoie de câteva sute de dolari în credite de inferență și o listă de ținte.

Întrebarea industriei pentru restul anului 2026 este dacă apărările sale pot crește mai repede decât acea capacitate.

Poate îți place și

Stablecoin-urile nu reprezintă o amenințare pentru bănci pe termen scurt: analist Moody's

Predicție Preț Solana: De Ce Următorul Președinte Fed Deține SOL Înainte de Audierea Sa din 21 Aprilie? Rotația Pepeto 300x Explicată