Vulnerabilitatea Ubuntu semnalează riscuri crescânde pentru CX în infrastructura digitală

Vulnerabilitatea de securitate din Ubuntu evidențiază riscurile ascunse pentru experiența digitală a clienților

O vulnerabilitate nou identificată în Ubuntu atrage atenția asupra unei dimensiuni critice, dar adesea neglijate, a experienței clienților: reziliența și securitatea infrastructurii de bază.

Qualys Threat Research Unit a dezvăluit CVE-2026-3888, o vulnerabilitate care afectează instalările implicite ale Ubuntu Desktop 24.04 și versiunile ulterioare. Vulnerabilitatea permite unui utilizator local, fără privilegii, să escaladeze privilegiile la acces root prin exploatarea interacțiunilor dintre două componente standard ale sistemului—snap-confine și systemd-tmpfiles. Deși exploatarea necesită condiții de sincronizare specifice, rezultatul potențial este o compromitere completă a sistemului.

Descoperirea evidențiază o problemă mai amplă în mediile digitale moderne: riscuri care apar nu din defecte izolate, ci din interacțiunea componentelor de încredere.

Fiabilitatea infrastructurii ca imperativ pentru CX

Experiența clienților este din ce în ce mai mult modelată de performanța și fiabilitatea ecosistemelor digitale complexe. Organizațiile de astăzi furnizează servicii prin platforme interconectate care se bazează pe infrastructură cloud, software open-source și pipeline-uri de implementare continuă.

În acest mediu, clienții se așteaptă la interacțiuni fluide, disponibile permanent. Întreruperile de serviciu, breșele de securitate sau performanța degradată nu mai sunt tolerate și pot eroda rapid încrederea.

Sistemele de operare open-source precum Ubuntu joacă un rol fundamental în alimentarea serviciilor digitale—de la aplicații enterprise la platforme destinate clienților. Flexibilitatea și scalabilitatea lor le fac esențiale pentru inițiativele de transformare digitală.

Cu toate acestea, utilizarea lor extinsă le face, de asemenea, puncte critice de vulnerabilitate. Problema identificată de Qualys ilustrează modul în care procesele de sistem de rutină—cum ar fi gestionarea fișierelor temporare—pot introduce riscuri atunci când sunt combinate în moduri neașteptate.

Pentru liderii CX, acest lucru întărește nevoia de a considera infrastructura nu doar ca un activ IT, ci ca o componentă esențială a furnizării experienței.

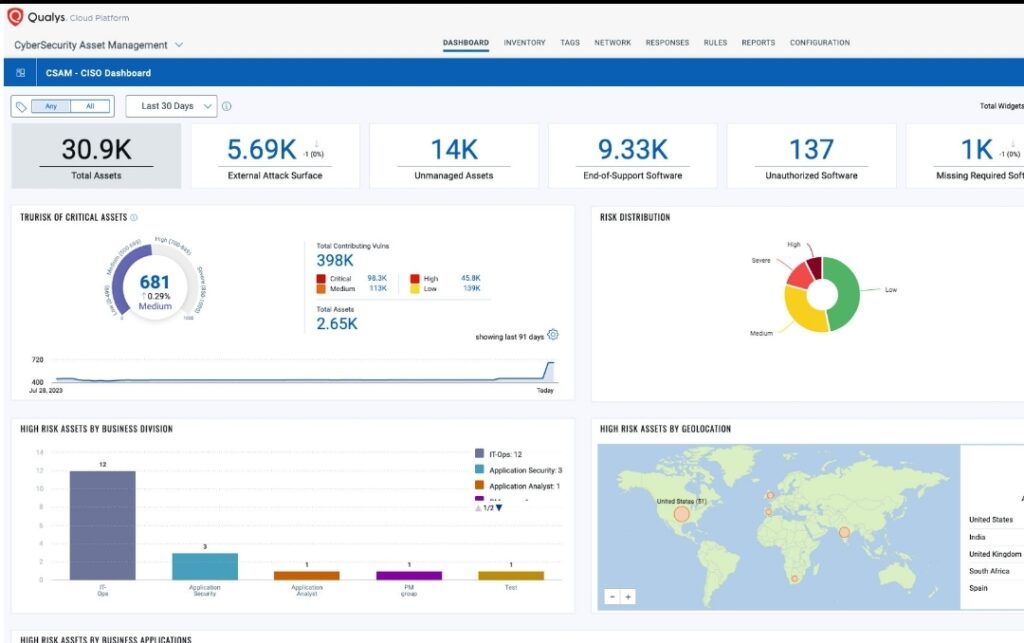

Poziționarea strategică a Qualys în securitatea proactivă

Qualys continuă să își consolideze poziția ca furnizor de informații continue de securitate. Descoperirea CVE-2026-3888 se aliniază cu focalizarea sa mai amplă pe detectarea proactivă a vulnerabilităților și vizibilitatea riscurilor în timp real.

Prin identificarea unui defect înrădăcinat în interacțiunea componentelor, mai degrabă decât a unei slăbiciuni punctuale, Qualys demonstrează un nivel mai profund de cercetare a amenințărilor. Această abordare reflectă natura în evoluție a securității cibernetice, unde riscurile apar din ce în ce mai mult din complexitatea sistemului.

Introducerea unui identificator de detectare dedicat (QID 386810) susține în continuare o strategie bazată pe platformă. Acesta permite organizațiilor să identifice rapid expunerea și să ia măsuri corective în cadrul fluxurilor de lucru existente.

Din perspectivă de afaceri, acest lucru întărește rolul Qualys în ajutarea întreprinderilor să mențină medii sigure și stabile—o cerință esențială pentru furnizarea de experiențe consistente clienților.

Înțelegerea dinamicii tehnice

Vulnerabilitatea provine din interacțiunea dintre snap-confine și systemd-tmpfiles—două componente standard din mediile Ubuntu.

Snap-confine face parte din ecosistemul Snap, responsabil pentru gestionarea execuției și izolării aplicațiilor. Systemd-tmpfiles, pe de altă parte, gestionează crearea și curățarea directoarelor temporare.

În anumite condiții, gestionarea acestor directoare temporare poate fi manipulată. Un atacator poate exploata acest comportament pentru a influența operațiunile sistemului de fișiere efectuate de snap-confine, obținând în final acces neautorizat la resurse privilegiate.

Deoarece exploatarea nu necesită privilegii administrative, aceasta prezintă un risc semnificativ în mediile cu mai mulți utilizatori. În timp, și într-o fereastră temporală specifică, un atacator poate escalada privilegiile la acces root complet.

Acest tip de vulnerabilitate subliniază o provocare critică: asigurarea securității nu doar la nivel de componentă, ci pe parcursul interacțiunilor care definesc sistemele moderne.

Implicații pentru CX: De la riscul backend la impactul frontend

Deși vulnerabilitatea există în profunzimea arhitecturii sistemului, impactul său se poate extinde direct asupra experiențelor destinate clienților.

Un sistem compromis poate duce la întreruperi, degradarea serviciului sau acces neautorizat la date. Pentru clienți, acest lucru poate apărea ca tranzacții eșuate, timpi de răspuns mai lenți sau preocupări privind integritatea datelor.

În sectoare precum e-commerce, servicii financiare și SaaS, aceste perturbări pot avea consecințe imediate—de la pierderea veniturilor la daune reputaționale.

Detectarea proactivă a vulnerabilităților și aplicarea promptă a patch-urilor ajută la atenuarea acestor riscuri înainte ca acestea să afecteze utilizatorii. Acest lucru reduce fricțiunea operațională, minimizează timpul de nefuncționare și asigură continuitatea serviciului.

Securitatea joacă, de asemenea, un rol cheie în construirea încrederii. Clienții pot să nu vadă sistemele de bază, dar experimentează fiabilitatea lor. Performanța consistentă și protecția datelor sunt esențiale pentru menținerea încrederii în interacțiunile digitale.

Implicații mai largi pentru industrie

Descoperirea CVE-2026-3888 reflectă o schimbare mai amplă în modul în care organizațiile trebuie să abordeze securitatea cibernetică.

Pe măsură ce ecosistemele tehnologice devin mai modulare, vulnerabilitățile apar din ce în ce mai mult din interacțiunea dintre componente, mai degrabă decât din defecte individuale. Acest lucru necesită o abordare mai holistică a securității—una care ia în considerare întregul ciclu de viață al sistemului.

Întreprinderile răspund prin investiții în monitorizare continuă, instrumente de detectare automată și platforme de securitate integrate. Există, de asemenea, un accent crescut pe arhitecturile zero-trust și cicluri mai rapide de gestionare a patch-urilor.

Din punct de vedere competitiv, organizațiile care pot asigura niveluri mai ridicate de reziliență a sistemului vor fi mai bine poziționate pentru a oferi experiențe fiabile clienților și pentru a construi încredere pe termen lung.

Perspective de viitor: Securitatea ca fundament al CX

Intersecția dintre securitatea cibernetică și experiența clienților devine din ce în ce mai pronunțată pe măsură ce transformarea digitală accelerează.

Organizațiile nu mai pot trata securitatea ca pe o funcție de back-office. În schimb, aceasta trebuie încorporată în designul și operarea experiențelor clienților.

Incidente ca acesta evidențiază importanța anticipării riscurilor înainte ca acestea să se materializeze. Prevenirea perturbărilor devine din ce în ce mai importantă ca răspunsul la acestea.

În perspectivă, liderii CX vor trebui să colaboreze mai strâns cu echipele IT și de securitate pentru a asigura că reziliența infrastructurii susține obiectivele de afaceri. Acest lucru include integrarea metricilor de securitate în cadrele de măsurare CX și alinierea investițiilor tehnologice cu rezultatele experienței.

Într-un mediu în care încrederea este un diferențiator cheie, capacitatea de a oferi experiențe sigure și fiabile va defini avantajul competitiv.

Concluzii cheie

- Vulnerabilitatea critică Ubuntu permite compromiterea completă a sistemului

Defectul din Ubuntu permite utilizatorilor locali să escaladeze privilegiile la acces root, creând un risc semnificativ pentru mediile enterprise, în special cele cu mai mulți utilizatori. - Interacțiunile sistemelor apar ca un risc major de securitate

Problema identificată de Qualys Threat Research Unit evidențiază modul în care vulnerabilitățile pot apărea din interacțiunea dintre componente de încredere—nu doar din slăbiciuni autonome. - Securitatea infrastructurii impactează direct experiența clienților

Vulnerabilitățile backend pot duce la întreruperi, performanță degradată sau riscuri de date, toate afectând încrederea clienților și continuitatea serviciului. - Detectarea proactivă și aplicarea patch-urilor sunt critice pentru reziliența CX

Identificarea timpurie, susținută de soluții de la Qualys, permite organizațiilor să atenueze riscurile înainte ca acestea să perturbeze călătoriile clienților. - Securitatea devine un diferențiator competitiv în CX

Organizațiile care asigură medii digitale stabile și sigure sunt mai bine poziționate pentru a oferi experiențe consistente și a construi încrederea clienților pe termen lung.

Articolul Vulnerabilitatea Ubuntu semnalează riscuri CX în creștere în infrastructura digitală a apărut prima dată pe CX Quest.

Poate îți place și

Flow Traders se extinde în activele tokenizate printr-o platformă de tranzacționare over-the-counter disponibilă 24/7.

Activele ETF cripto cresc cu 12 miliarde $ pe fondul tensiunilor geopolitice Iran-SUA