Генерального директора Binance зламали через вразливість мобільного оператора, що ймовірно наражає на небезпеку вашу власну криптовалюту

Співгенеральний директор Binance Ї Хе повідомила, що її акаунт WeChat був викрадений 10 грудня після того, як номер телефону, прив'язаний до профілю, був відновлений і спочатку не міг бути повернутий.

Акаунт був пізніше відновлений після того, як Binance співпрацювала з командою безпеки WeChat, за словами представника, цитованого того ж дня.

Дописи, які з'явилися після захоплення, рекламували токен під назвою "Mubarakah", а ончейн дані, якими поділився Lookonchain, вказували на pump-and-dump, який приніс близько $55,000 до видалення контенту.

Чому злам WeChat Ї Хе має значення за межами Binance

Цей епізод стався через кілька днів після того, як про підвищення Ї Хе до співгенерального директора було оголошено на Binance Blockchain Week, що поставило особистість керівника в центр інциденту на веб-платформі, а не порушення криптовалютної інфраструктури.

Веб-акаунти, прив'язані до номерів телефонів, залишаються вразливими до процесів відновлення, які зловмисники можуть перехопити, не торкаючись гаманців, систем зберігання або бекендів бірж, що є моделлю, яка сформувала кілька інцидентів, що вплинули на ринок протягом останніх двох років.

Згідно з аналізом SEC щодо компрометації її акаунту X у січні 2024 року, номер телефону на акаунті агентства не мав двофакторного захисту, а фальшивий допис про схвалення ETF короткочасно змінив ціну Bitcoin приблизно на $1,000 до того, як відбулися корекції. SEC та ФБР пізніше повідомили про арешти, пов'язані з цим зламом.

Згідно з документом SEC, цей випадок став орієнтиром для того, як одне підроблене повідомлення може змінити цінову динаміку та спричинити ліквідації без будь-якого ончейн експлойту.

Засновник SlowMist минулого тижня опублікував рекомендації, що описують, як захоплення акаунтів WeChat може відбуватися за допомогою витоку облікових даних та перевірки "частих контактів". Цей метод може прискорити відновлення шляхом надсилання повідомлень двом контактам для задоволення перевірок ідентичності, створюючи шлях з низьким тертям для зловмисників.

За даними City News Service в Шанхаї, китайські оператори зазвичай перевидають скасовані номери приблизно через 90 днів, практика вторинного випуску, яка перетинається з застарілим відновленням через SMS і залишає неактивні акаунти вразливими, коли номери переробляються.

Якщо старий номер залишається прив'язаним до покинутого профілю, новий власник може отримувати SMS-підказки або проходити перевірки відновлення, які або обходять, або послаблюють залежність від пароля, що відповідає твердженню Ї Хе про те, що номер, пов'язаний з її профілем, "був захоплений для використання".

Роль WeChat у криптовалютних колах підвищує ризик конверсії, коли акаунти керівників або ключових лідерів думок викрадаються. Багато позабіржових торгів USDT та обговорень роздрібної спільноти проходять через додаток, і знайомий нікнейм може передати достатньо неявної довіри, щоб залучити потоки в контракти з низькою ліквідністю.

Ця динаміка відрізняється від випадкового спам-посилання на X, де перекриття користувачів та намір транзакції можуть бути нижчими.

Власна екосистема Binance зіткнулася з ризиком соціальних акаунтів цього року, коли офіційний акаунт BNB Chain на X був скомпрометований 1 жовтня, було опубліковано десять фішингових посилань, і близько $8,000 втрат користувачів пізніше були відшкодовані.

Безпосередній вплив на ринок навколо випадку з WeChat Ї Хе здавався обмеженим. Станом на 10 грудня в лондонські торгові години, BNB був приблизно на тому ж рівні протягом дня, близько $890, з внутрішньоденними максимумами та мінімумами в діапазоні між $927,32 та $884,67.

| Тікер | Ціна (USD) | Δ vs попереднє закриття | Внутрішньоденна ціна | Внутрішньоденна ціна |

|---|---|---|---|---|

| BNB | 890.17 | -9.02 (-0.01%) | 927.32 | 884.67 |

Економічна вигода, згадана в цьому інциденті, приблизно $55,000, відповідає нижньому діапазону для одноразових просувань мемкоїнів. Скоординовані викрадення кількох акаунтів X принесли близько $500,000 за місяць, неодноразово спрямовуючи роздрібних інвесторів у нові токени.

Проста ілюстрація охоплення до доходу допомагає окреслити стимули

Як модель, якщо викрадений акаунт керівника охоплює від 1 до 5 мільйонів контактів, якщо від 0,05% до 0,20% переходять за посиланням, і якщо 10% з тих, хто клікнув, вкладають по $100 кожен у неглибокий пул, валові притоки становитимуть приблизно $5,000–$100,000 за допис, що відповідає оцінці в $55,000.

Хоча це модель, а не твердження факту, вона відповідає спостережуваним результатам, коли особистість має довіру аудиторії, а ліквідність токена низька.

Зростаючі загальні втрати протягом 2024 року створюють макрофон. Chainalysis та TRM Labs оцінюють приблизно $2,2 мільярда вкраденої криптовалюти цього року, з півріччям, що повернувся до атак на централізовані сервіси, навіть якщо частка незаконної діяльності в мережі залишається нижче 1%.

Санкціоновані організації все більше покладаються на стейблкоїни, згідно з Chainalysis та TRM Labs, що зберігає увагу політики на операційних ризиках та ризиках ідентичності, які можна використати без зламу криптографії. Реакція політики також змінюється.

Південна Корея 27 листопада перейшла до відповідальності "банківського рівня" без вини для бірж після інциденту з Upbit, створюючи можливий план того, як регулятори можуть призначати відповідальність за втрати, пов'язані з платформою, які включають соціальну інженерію або слабкості сторонніх платформ.

Механіка безпеки у випадку Ї Хе підкреслює, де контроль може зазнати невдачі

Переробка SIM-карт плюс соціальне відновлення дозволяє захоплення, коли платформа приймає SMS або контактні докази замість факторів, прив'язаних до обладнання. Перевірка "частих контактів" прискорює захоплення шляхом використання соціальних зв'язків, особливо коли контакти звикли авторизувати рутинні дії.

Якщо акаунт керівника неактивний, відбитки пристрою та недавність сесії можуть бути застарілими, що полегшує проходження переробленого номера через ворота відновлення.

Згідно з попередженнями безпеки Binance, опублікованими раніше цього року, зловмисники неодноразово тестували потоки, орієнтовані на WeChat, які поєднують витік облікових даних, перевірку контактів та повторне використання номерів.

Для рад директорів та команд з відповідності, особистості керівників тепер функціонують як ринкова інфраструктура. Один неперевірений допис може мобілізувати обсяг з дев'ятизначними цифрами, призвести до втрат користувачів та змусити до публічного виправлення. Цей периметр управління знаходиться за межами зберігання біржі та традиційних бюджетів кібербезпеки.

Він охоплює особисті пристрої, застарілі акаунти, політики операторів та налаштування сторонніх платформ, що ускладнює аудити контролю та протоколи розкриття інформації.

Інцидент SEC X, компрометація акаунту BNB Chain та поточні викрадення мемкоїнів знаменитостей, про які повідомляють такі ЗМІ, як WIRED, показують, що безпека соціальних акаунтів є повторюваним шляхом до впливу на ринок.

Враховуючи факти на сьогоднішній день, шляхи вперед поділяються на три групи

Обмежений репутаційний збій не включатиме подальших дописів самозванців, коротку платформну примітку від Binance, відсутність втрат користувачів за межами того, що взяв зловмисник, та обмежений вплив на BNB або ширший ринок Binance.

Хвиля політики з обмеженим ринковим стресом побачила б, як органи влади APAC або Європи видають керівництво щодо управління соціальними акаунтами керівників, можливо, спираючись на напрямок Південної Кореї, з мандатами апаратних ключів та стандартами компенсації без вини для перевірених інцидентів соціальної інженерії.

Ескалація до ринкового спуфінгу буде націлена на лістинг або претензію на аірдроп, координуватиме канали та просуватиме обсяг з дев'ятизначними цифрами до видалення, відлунюючи прецедент SEC та попередні викрадення кількох акаунтів.

Вказівники включають нові фішингові домени або кластери гаманців, пов'язані з відомою шахрайською інфраструктурою, підтвердження підприємств щодо контролю веб-акаунтів та заяви WeChat щодо виправлення переробленого номера.

Заходи зі зменшення ризику добре відображені. Політика вимкнення для акаунтів керівників, які не використовуються для бізнесу, телефон або відновлення SMS, вимкнені; апаратні ключі застосовані; та організаційний SSO для будь-якого каналу, який можна тлумачити як корпоративне спілкування, зменшили б вплив.

З боку платформи, WeChat міг би вимагати недавніх успішних входів, прив'язаних до пристрою, перед тим, як дозволити публікацію масштабу трансляції з акаунтів публічних осіб, пов'язаних з переробленими номерами, та розширити перевірку корпоративного рівня для високодосяжних нікнеймів.

Ці заходи не усунуть спуфінг, але вони зменшать ймовірність та скоротять вікно, протягом якого викрадення може монетизувати аудиторію.

Залишаються відкриті питання. Ще не зрозуміло, чи зазнали користувачі Binance прямих втрат від посилань, опублікованих на WeChat, і чи буде запропоновано будь-яке відшкодування за шкоду, завдану поза платформою.

Також невідомо, чи вторинні канали посилили дописи "Mubarakah" або чи мережеві ефекти WeChat обмежили вплив.

Підтвердження ланцюга та контрактів токена, а також будь-яка координація між централізованими майданчиками та фронтендами DEX для позначення або блокування торгівлі, прояснили б операційний слід.

Акаунт Ї Хе був відновлений, за даними Binance, і увага тепер переходить до того, чи коригують оператори та WeChat захисні заходи навколо переробленого номера та відновлення на основі контактів.

Допис Генеральний директор Binance зламаний через експлойт оператора стільникового зв'язку, який, ймовірно, залишає вашу власну криптовалюту вразливою вперше з'явився на CryptoSlate.

Вам також може сподобатися

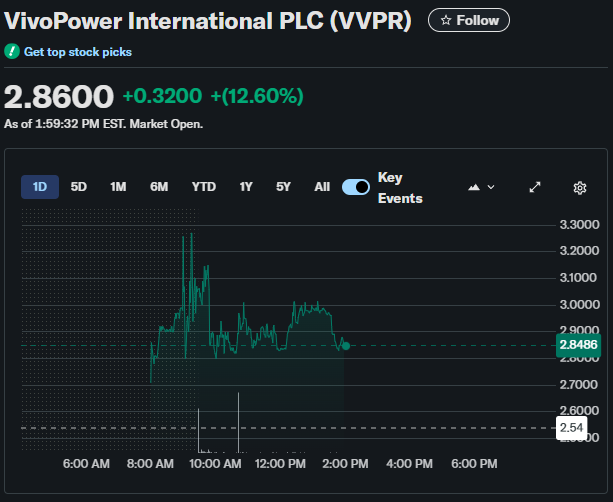

Інвестиція VivoPower у розмірі $300 млн у Ripple викликає зростання акцій на 13%

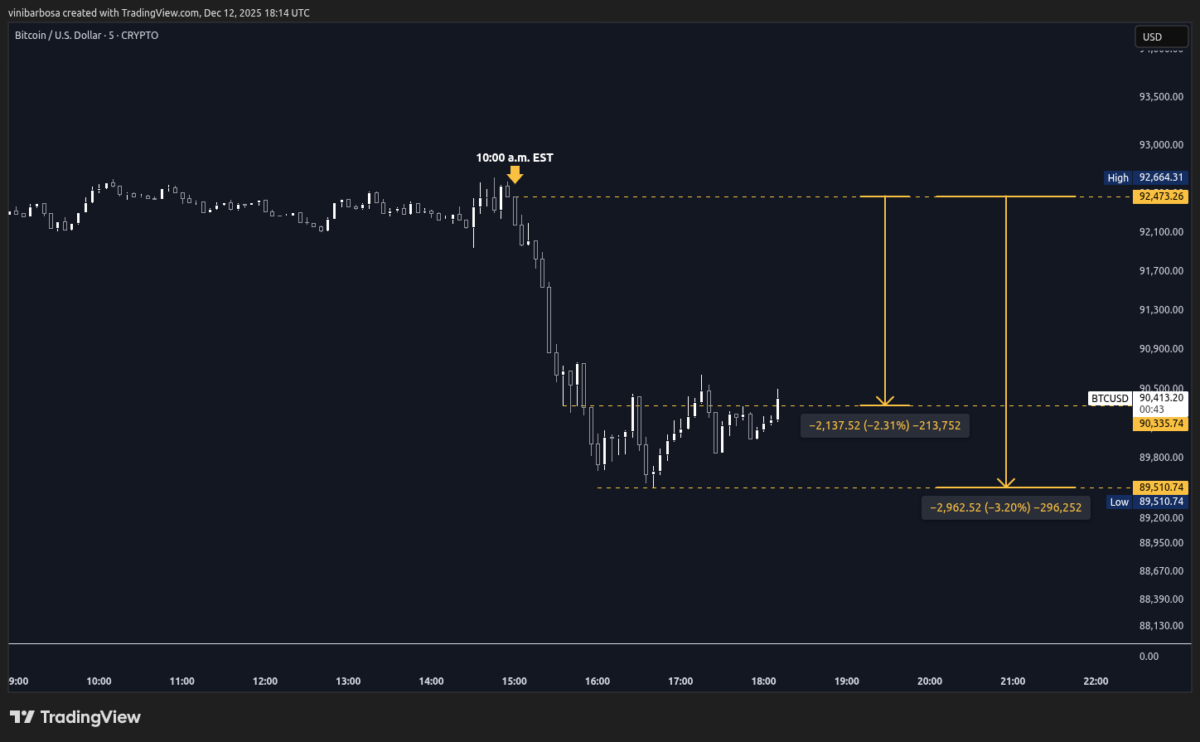

Маніпуляція? Bitcoin падає на $2,000 за 35 хвилин, ліквідовано лонг позицій на $132M