Вразливість Ubuntu сигналізує про зростаючі ризики CX у цифровій інфраструктурі

Уразливість безпеки в Ubuntu підкреслює приховані ризики для цифрового клієнтського досвіду

Нещодавно виявлена уразливість в Ubuntu привертає увагу до критичного, але часто ігнорованого виміру клієнтського досвіду: стійкості та безпеки базової інфраструктури.

Підрозділ досліджень загроз Qualys оприлюднив CVE-2026-3888, недолік, який впливає на стандартні інсталяції Ubuntu Desktop 24.04 та пізніших версій. Уразливість дозволяє локальному непривілейованому користувачеві підвищити привілеї до root-доступу шляхом експлуатації взаємодії між двома стандартними системними компонентами — snap-confine та systemd-tmpfiles. Хоча експлуатація вимагає специфічних часових умов, потенційним результатом є повна компрометація системи.

Виявлення підкреслює ширшу проблему в сучасних цифрових середовищах: ризики, які виникають не від ізольованих недоліків, а від взаємодії довірених компонентів.

Надійність інфраструктури як імператив клієнтського досвіду

Клієнтський досвід дедалі більше формується продуктивністю та надійністю складних цифрових екосистем. Організації сьогодні надають послуги через взаємопов'язані платформи, які покладаються на хмарну інфраструктуру, програмне забезпечення з відкритим кодом та конвеєри безперервного розгортання.

У цьому середовищі клієнти очікують безперебійної, постійно доступної взаємодії. Переривання послуг, порушення безпеки або погіршена продуктивність більше не терпляться і можуть швидко підірвати довіру.

Операційні системи з відкритим кодом, такі як Ubuntu, відіграють фундаментальну роль у забезпеченні роботи цифрових послуг — від корпоративних застосунків до клієнтських платформ. Їхня гнучкість та масштабованість роблять їх необхідними для ініціатив цифрової трансформації.

Однак їхнє широке використання також робить їх критичними точками уразливості. Проблема, виявлена Qualys, ілюструє, як рутинні системні процеси — такі як управління тимчасовими файлами — можуть створювати ризик, коли поєднуються несподіваними способами.

Для лідерів клієнтського досвіду це підкреслює необхідність розглядати інфраструктуру не лише як IT-актив, а як основний компонент надання досвіду.

Стратегічне позиціонування Qualys у проактивній безпеці

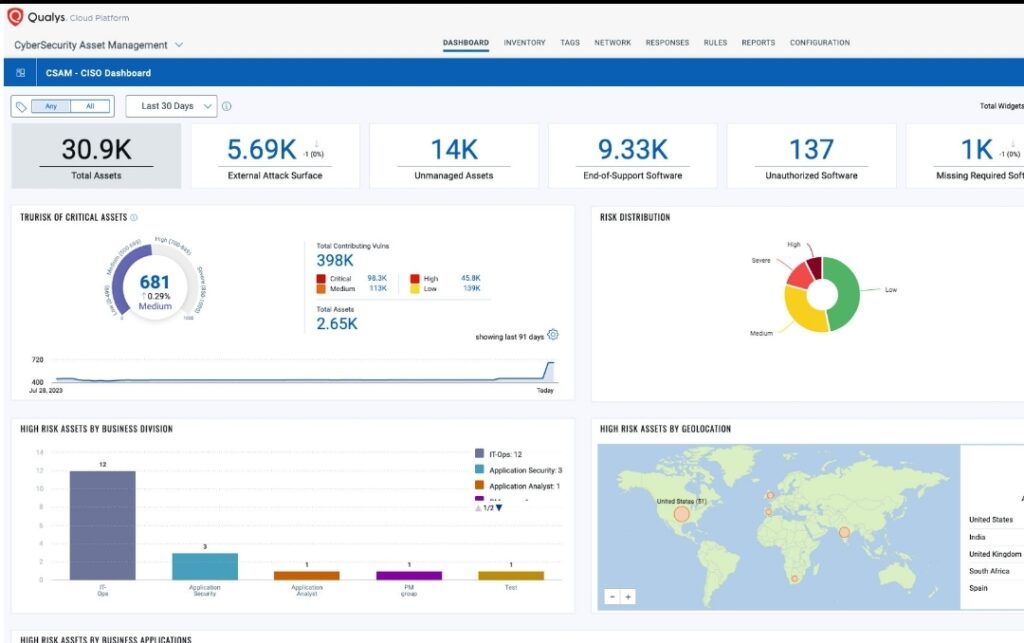

Qualys продовжує зміцнювати свою позицію як постачальника безперервної розвідки безпеки. Виявлення CVE-2026-3888 узгоджується з його ширшим фокусом на проактивному виявленні уразливостей та видимості ризиків у режимі реального часу.

Виявляючи недолік, що укорінений у взаємодії компонентів, а не в слабкості однієї точки, Qualys демонструє глибший рівень дослідження загроз. Цей підхід відображає еволюціонуючу природу кібербезпеки, де ризики дедалі частіше виникають через складність системи.

Впровадження виділеного ідентифікатора виявлення (QID 386810) додатково підтримує платформну стратегію. Це дозволяє організаціям швидко визначити вразливість і вжити коригувальних дій у межах існуючих робочих процесів.

З бізнес-перспективи це підкреслює роль Qualys у допомозі підприємствам підтримувати безпечні та стабільні середовища — важливу вимогу для надання послідовного клієнтського досвіду.

Розуміння технічної динаміки

Уразливість випливає з взаємодії між snap-confine та systemd-tmpfiles — двома стандартними компонентами в середовищах Ubuntu.

Snap-confine є частиною екосистеми Snap, відповідальною за управління виконанням та ізоляцією застосунків. Systemd-tmpfiles, з іншого боку, обробляє створення та очищення тимчасових директорій.

За певних умов управлінням цими тимчасовими директоріями можна маніпулювати. Зловмисник може експлуатувати цю поведінку, щоб впливати на операції файлової системи, які виконує snap-confine, зрештою отримуючи несанкціонований доступ до привілейованих ресурсів.

Оскільки експлуатація не вимагає адміністративних привілеїв, вона представляє значний ризик у багатокористувацьких середовищах. З часом і в межах певного часового вікна зловмисник може підвищити привілеї до повного root-доступу.

Цей тип уразливості підкреслює критичний виклик: забезпечення безпеки не лише на рівні компонентів, а й у межах взаємодій, які визначають сучасні системи.

Наслідки для клієнтського досвіду: від backend-ризику до frontend-впливу

Хоча уразливість існує глибоко в архітектурі системи, її вплив може безпосередньо поширюватися на клієнтський досвід.

Скомпрометована система може призвести до збоїв, погіршення послуг або несанкціонованого доступу до даних. Для клієнтів це може проявлятися як невдалі транзакції, повільніший час відгуку або занепокоєння щодо цілісності даних.

У секторах, таких як електронна комерція, фінансові послуги та SaaS, ці збої можуть мати негайні наслідки — від втраченого доходу до репутаційної шкоди.

Проактивне виявлення уразливостей та своєчасне виправлення допомагають пом'якшити ці ризики до того, як вони вплинуть на користувачів. Це зменшує операційні труднощі, мінімізує простої та забезпечує безперервність послуг.

Безпека також відіграє ключову роль у побудові довіри. Клієнти можуть не бачити базові системи, але вони відчувають їхню надійність. Послідовна продуктивність та захист даних є необхідними для підтримки впевненості в цифровій взаємодії.

Ширші галузеві наслідки

Виявлення CVE-2026-3888 відображає ширший зсув у тому, як організації повинні підходити до кібербезпеки.

Оскільки технологічні екосистеми стають більш модульними, уразливості дедалі частіше виникають від взаємодії між компонентами, а не від окремих недоліків. Це вимагає більш цілісного підходу до безпеки — такого, що враховує весь життєвий цикл системи.

Підприємства реагують, інвестуючи в безперервний моніторинг, автоматизовані інструменти виявлення та інтегровані платформи безпеки. Також зростає акцент на архітектурах нульової довіри та швидших циклах управління виправленнями.

З конкурентної точки зору організації, які можуть забезпечити вищі рівні стійкості системи, будуть краще позиціоновані для надання надійного клієнтського досвіду та побудови довгострокової довіри.

Майбутній прогноз: безпека як основа клієнтського досвіду

Перетин кібербезпеки та клієнтського досвіду стає більш вираженим у міру прискорення цифрової трансформації.

Організації більше не можуть розглядати безпеку як функцію бек-офісу. Натомість вона повинна бути вбудована в дизайн та експлуатацію клієнтського досвіду.

Інциденти, подібні до цього, підкреслюють важливість прогнозування ризиків до їх матеріалізації. Запобігання збоям стає настільки ж важливим, як і реагування на них.

Дивлячись вперед, лідери клієнтського досвіду повинні будуть працювати тісніше з IT-командами та командами безпеки, щоб забезпечити підтримку стійкості інфраструктури бізнес-цілями. Це включає інтеграцію метрик безпеки в рамки вимірювання клієнтського досвіду та узгодження технологічних інвестицій з результатами досвіду.

У середовищі, де довіра є ключовим диференціатором, здатність надавати безпечний, надійний досвід визначатиме конкурентну перевагу.

Ключові висновки

- Критична уразливість Ubuntu дозволяє повну компрометацію системи

Недолік в Ubuntu дозволяє локальним користувачам підвищити привілеї до root-доступу, створюючи значний ризик для корпоративних середовищ, особливо тих, що мають кількох користувачів. - Взаємодії систем стають основним ризиком безпеки

Проблема, виявлена підрозділом досліджень загроз Qualys, підкреслює, як уразливості можуть виникати від взаємодії між довіреними компонентами — а не лише від окремих слабкостей. - Безпека інфраструктури безпосередньо впливає на клієнтський досвід

Backend-уразливості можуть призвести до збоїв, погіршеної продуктивності або ризиків даних, що все впливає на довіру клієнтів та безперервність послуг. - Проактивне виявлення та виправлення є критичними для стійкості клієнтського досвіду

Раннє виявлення, підтримане рішеннями від Qualys, дозволяє організаціям пом'якшувати ризики до того, як вони порушать шляхи клієнтів. - Безпека стає конкурентним диференціатором у клієнтському досвіді

Організації, які забезпечують стабільні, безпечні цифрові середовища, краще позиціоновані для надання послідовного досвіду та побудови довгострокової довіри клієнтів.

Публікація "Уразливість Ubuntu сигналізує про зростаючі ризики клієнтського досвіду в цифровій інфраструктурі" вперше з'явилася на CX Quest.

Вам також може сподобатися

Кешбек на топливо: как получить от 5% до 15% компенсации

Moody’s попереджає, що війна в Ірані ускладнює уникнення рецесії в США