Les utilisateurs de MetaMask ciblés par une fausse escroquerie de phishing 2FA qui vole les seed phrases

Les utilisateurs de MetaMask sont exposés à une nouvelle arnaque par hameçonnage dite « vérification 2FA » qui vole leur phrase de récupération sous prétexte d'améliorer la sécurité.

- Les utilisateurs de MetaMask sont ciblés par une campagne d'hameçonnage impliquant un faux processus de vérification 2FA.

- Cette nouvelle campagne survient après une exploitation de portefeuilles à grande échelle et l'incident de l'extension Chrome de Trust Wallet.

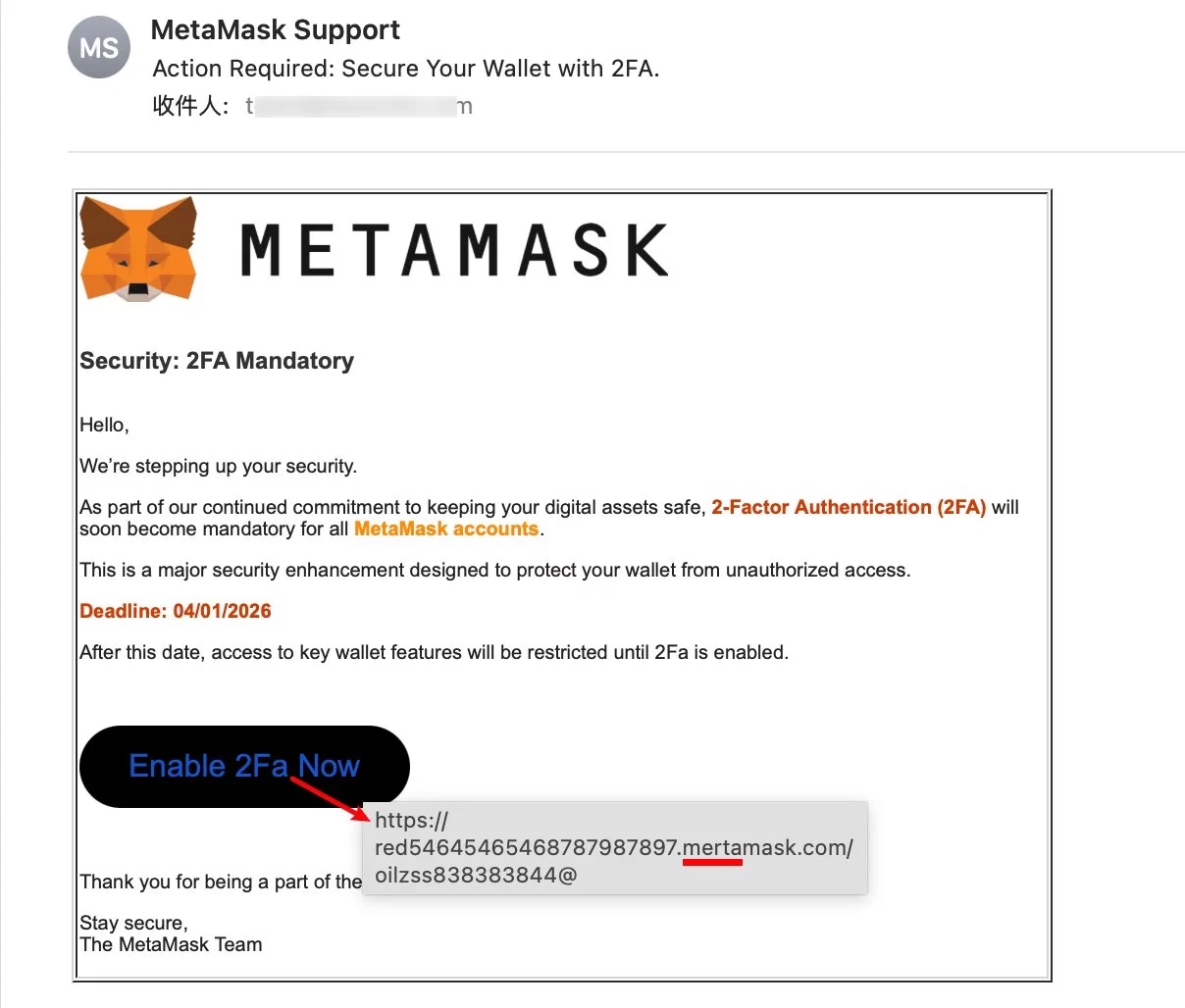

Selon la société de sécurité blockchain SlowMist, les utilisateurs de MetaMask reçoivent un e-mail usurpé qui crée un faux sentiment d'urgence en les incitant à activer l'authentification à deux facteurs. Le message porte la marque MetaMask et semble convaincant à première vue. (Voir ci-dessous.)

Notamment, la notification malveillante est également accompagnée d'un compte à rebours, ce qui augmente la pression sur l'utilisateur et tente de forcer une réponse rapide.

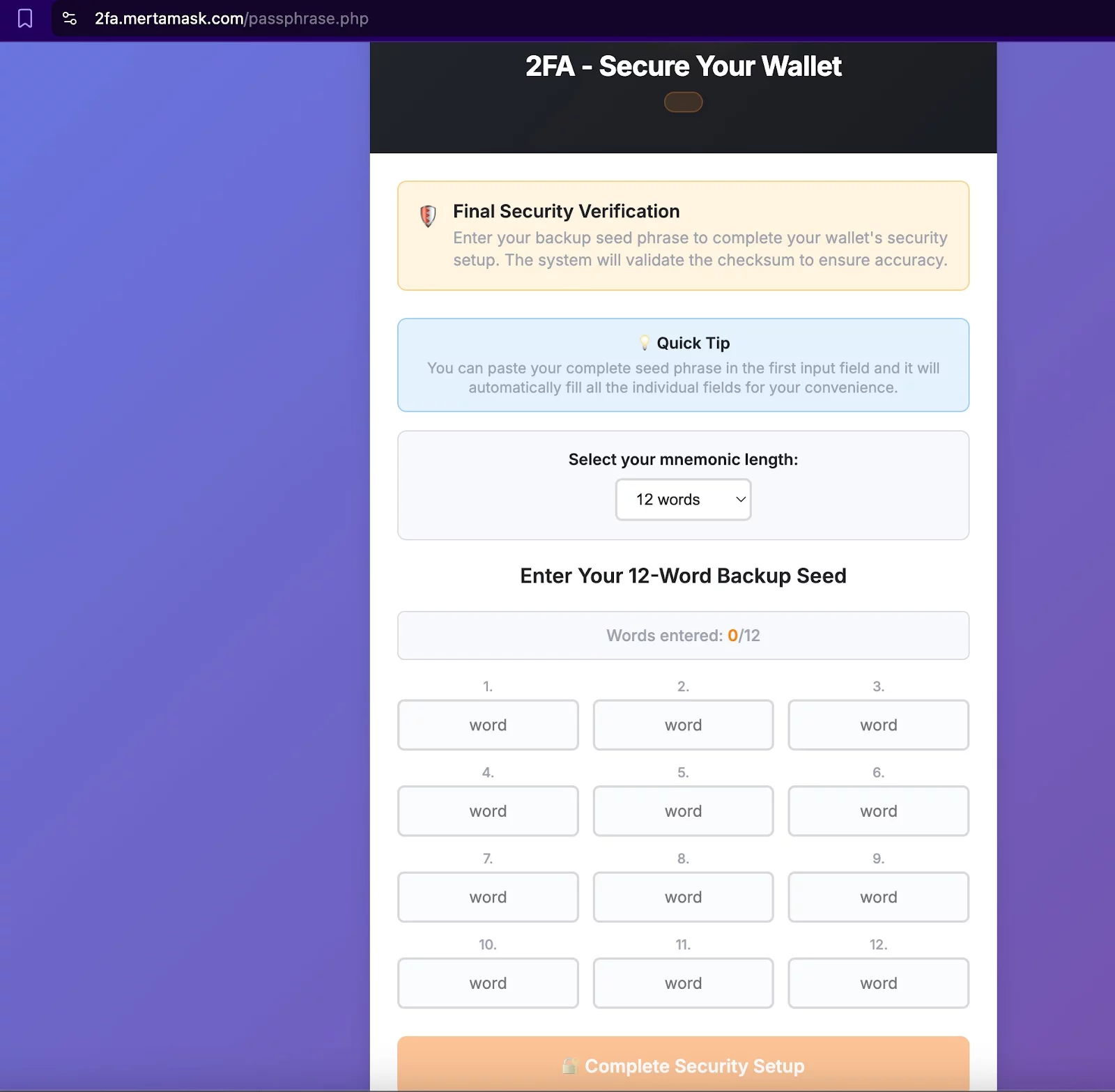

En cliquant sur le bouton « Activer la 2FA maintenant », les utilisateurs sont redirigés vers une fausse page hébergée par l'attaquant. Cependant, en réalité, l'ensemble du processus est une supercherie. L'objectif principal est de piéger les utilisateurs de MetaMask afin qu'ils saisissent leur phrase mnémonique, que les attaquants peuvent utiliser pour accéder aux portefeuilles et transférer des fonds. (Voir ci-dessous.)

Bien qu'à première vue un utilisateur moins prudent puisse tomber dans ce piège, l'e-mail usurpé contient plusieurs indices qui peuvent aider les utilisateurs à repérer la fraude.

Par exemple, ces messages d'hameçonnage contiennent souvent de subtiles fautes de frappe ou des incohérences de design qui peuvent révéler leur véritable nature. Dans ce cas, l'URL vers laquelle les utilisateurs de MetaMask étaient redirigés était orthographiée « mertamask » au lieu de « metamask ». Dans certains cas, ces e-mails sont également envoyés depuis des comptes e-mail totalement non liés, ou depuis des adresses utilisant des domaines publics comme Gmail. (Voir ci-dessous.)

Enfin, il est important de se rappeler que MetaMask n'envoie pas d'e-mails non sollicités demandant aux utilisateurs de vérifier leurs comptes ou d'effectuer des mises à jour de sécurité. Toute demande de ce type est généralement une arnaque.

Récentes campagnes d'hameçonnage ciblant les utilisateurs de crypto

Fin de la semaine dernière, le chercheur en cybersécurité Vladimir S. a signalé une campagne similaire qui poussait une fausse mise à jour de l'application MetaMask. On pense qu'elle est liée à une exploitation en cours qui vide les portefeuilles.

Selon l'enquêteur on-chain ZachXBT, l'incident a entraîné des pertes de moins de 2 000 $ par portefeuille mais a affecté un large éventail d'utilisateurs sur plusieurs réseaux compatibles EVM. Cependant, il n'a pas été confirmé si les deux campagnes sont définitivement liées.

L'incident a également été lié au piratage de Trust Wallet survenu le jour de Noël, où les pertes ont atteint environ 7 millions de dollars.

L'attaquant a réussi à accéder au code source de l'extension de navigateur du portefeuille et a téléchargé une version malveillante de l'extension sur le Chrome Web Store. Trust Wallet s'est engagé à indemniser tous les utilisateurs affectés par l'incident.

Séparément, les utilisateurs de Cardano ont également été avertis d'une autre attaque en cours qui faisait circuler des e-mails faisant la promotion d'une application frauduleuse Eternl Desktop.

Malgré tous ces événements survenus en moins de deux semaines, un récent rapport de Scam Sniffer a montré que les pertes totales dues aux campagnes d'hameçonnage crypto ont chuté de près de 88 % en 2025 par rapport à l'année précédente.

Vous aimerez peut-être aussi

Coinhub Exchange apporte une expérience crypto bancaire à Las Vegas et Phoenix

Tether Dévoile Scudo pour Simplifier les Transferts de Jetons Or alors que les Prix Grimpent