PDG de Binance piraté par une exploitation de l'opérateur mobile qui expose probablement vos propres cryptomonnaies

La co-PDG de Binance, Yi He, a déclaré que son compte WeChat a été détourné le 10 décembre après qu'un numéro de téléphone lié au profil a été récupéré et n'a pas pu être restauré dans un premier temps.

Le compte a été restauré plus tard après que Binance a travaillé avec l'équipe de sécurité de WeChat, selon un porte-parole cité le même jour.

Les publications apparues après la prise de contrôle faisaient la promotion d'un token appelé "Mubarakah", et les données on-chain partagées par Lookonchain ont révélé un pump-and-dump qui a rapporté environ 55 000 $ avant que le contenu ne soit supprimé.

Pourquoi le piratage du compte WeChat de Yi He est important au-delà de Binance

L'épisode est survenu quelques jours après l'annonce de l'élévation de Yi He au poste de co-PDG lors de la Binance Blockchain Week, plaçant l'identité d'un dirigeant au centre d'un incident de plateforme web plutôt que d'une violation d'infrastructure crypto.

Les comptes web liés à des numéros de téléphone restent exposés aux flux de récupération que les attaquants peuvent capturer sans toucher aux portefeuilles, aux systèmes de garde ou aux backends d'échange, un modèle qui a façonné plusieurs incidents ayant influencé le marché au cours des deux dernières années.

Selon l'analyse post-mortem de la SEC sur sa compromission de X en janvier 2024, un numéro de téléphone sur le compte de l'agence ne disposait pas de protection à deux facteurs, et une fausse publication d'approbation d'ETF a brièvement fait bouger le Bitcoin d'environ 1 000 $ avant que des corrections ne suivent. La SEC et le FBI ont ensuite détaillé les arrestations liées à ce piratage.

Selon le document de la SEC, ce cas est devenu un point de référence sur la façon dont un seul message usurpé peut remodeler l'action des prix et déclencher des liquidations sans aucune exploitation on-chain.

Le fondateur de SlowMist a fait ressurgir la semaine dernière des conseils décrivant comment les captures de comptes WeChat peuvent se dérouler avec des identifiants divulgués et une vérification des "contacts fréquents". Cette méthode peut faciliter la récupération en envoyant des messages à deux contacts pour satisfaire les vérifications d'identité, créant ainsi un chemin à faible friction pour les attaquants.

Selon le City News Service à Shanghai, les opérateurs chinois réémettent généralement les numéros annulés après environ 90 jours, une pratique d'émission secondaire qui s'entrecroise avec la récupération par SMS héritée et laisse les comptes dormants exposés lorsque les numéros sont recyclés.

Si un ancien numéro reste lié à un profil abandonné, un nouveau détenteur peut recevoir des invites SMS ou satisfaire aux vérifications de récupération qui contournent ou affaiblissent la dépendance au mot de passe, ce qui correspond au récit de Yi He selon lequel le numéro lié à son profil "a été saisi pour utilisation".

Le rôle de WeChat dans les cercles crypto augmente le risque de conversion lorsque les comptes de dirigeants ou de leaders d'opinion sont détournés. De nombreuses transactions OTC USDT et discussions communautaires de détail passent par l'application, et un identifiant familier peut transmettre suffisamment de confiance implicite pour attirer des flux vers des contrats à liquidité limitée.

Cette dynamique diffère d'un lien spam aléatoire sur X, où le chevauchement des utilisateurs et l'intention de transaction peuvent être plus faibles.

L'écosystème de Binance a rencontré des risques liés aux comptes sociaux cette année, avec le compte X officiel de BNB Chain compromis le 1er octobre, dix liens de phishing publiés, et environ 8 000 $ de pertes utilisateurs remboursées par la suite.

L'impact immédiat sur le marché autour du cas WeChat de Yi He semblait contenu. Au 10 décembre pendant les heures de trading à Londres, BNB était à peu près stable sur la journée près de 890 $, avec des hauts et des bas intrajournaliers variant entre 927,32 $ et 884,67 $.

| Ticker | Prix (USD) | Δ vs clôture précédente | Haut intrajournalier | Bas intrajournalier |

|---|---|---|---|---|

| BNB | 890,17 | -9,02 (-0,01%) | 927,32 | 884,67 |

Le gain économique cité dans cet incident, environ 55 000 $, correspond à une bande inférieure pour les promotions de memecoins à poussée unique. Des détournements coordonnés sur plusieurs comptes X ont rapporté environ 500 000 $ en un mois en dirigeant à plusieurs reprises le détail vers de nouveaux tokens.

Une simple illustration de la portée aux revenus aide à encadrer les incitations

Comme modèle, si un compte de dirigeant détourné atteint 1 à 5 millions de contacts, si 0,05% à 0,20% cliquent, et si 10% de ces cliqueurs déploient chacun 100 $ dans un pool peu profond, les entrées brutes s'étendraient à environ 5 000 $ à 100 000 $ par publication, ce qui correspond à l'estimation de 55 000 $.

Bien qu'il s'agisse d'un modèle, et non d'une déclaration de fait, il s'aligne sur les résultats observés lorsqu'une identité porte la confiance du public et que la liquidité du token est faible.

L'augmentation des pertes totales en 2024 fournit le contexte macro. Chainalysis et TRM Labs estiment à environ 2,2 milliards de dollars les cryptos volées cette année, avec un pivot en milieu d'année vers des attaques sur des services centralisés, même si la part d'activité illicite on-chain reste inférieure à 1%.

Les entités sanctionnées s'appuient davantage sur les stablecoins, selon Chainalysis et TRM Labs, ce qui maintient l'attention politique sur les risques opérationnels et d'identité qui peuvent être exploités sans cracker la cryptographie. La réponse politique évolue également.

La Corée du Sud s'est orientée le 27 novembre vers une responsabilité sans faute de "niveau bancaire" pour les échanges après l'incident Upbit, créant un possible modèle pour la façon dont les régulateurs peuvent attribuer la responsabilité des pertes adjacentes aux plateformes qui impliquent l'ingénierie sociale ou les faiblesses des plateformes tierces.

Les mécanismes de sécurité dans le cas de Yi He mettent en évidence où les contrôles peuvent échouer

Le recyclage de SIM plus la récupération sociale permettent des prises de contrôle lorsqu'une plateforme accepte des preuves basées sur SMS ou sur les contacts plutôt que sur des facteurs liés au matériel. La vérification des "contacts fréquents" accélère la capture en cooptant les liens sociaux, surtout lorsque les contacts sont habitués à autoriser des actions de routine.

Si un compte de dirigeant est dormant, les empreintes digitales de l'appareil et la récence de la session peuvent être obsolètes, ce qui facilite le passage d'un numéro recyclé par les portes de récupération.

Selon les alertes de sécurité de Binance publiées plus tôt cette année, les attaquants ont testé à plusieurs reprises des flux centrés sur WeChat qui combinent des identifiants divulgués, la vérification des contacts et la réutilisation des numéros.

Pour les conseils d'administration et les équipes de conformité, les identités des dirigeants fonctionnent désormais comme une infrastructure de marché. Une seule publication non vérifiée peut mobiliser un volume à neuf chiffres, entraîner des pertes pour les utilisateurs et forcer une remédiation publique. Ce périmètre de gouvernance se situe en dehors de la garde des échanges et des budgets traditionnels de cybersécurité.

Il s'étend aux appareils personnels, aux comptes hérités, aux politiques des opérateurs et aux paramètres des plateformes tierces, ce qui complique les audits de contrôle et les protocoles de divulgation.

L'incident X de la SEC, la compromission du compte BNB Chain et les détournements en cours de memecoins de célébrités rapportés par des médias comme WIRED montrent que la sécurité des comptes sociaux est une voie répétable vers l'impact sur le marché.

Compte tenu des faits à ce jour, les voies à suivre se répartissent en trois bandes

Un bip réputationnel contenu n'impliquerait pas d'autres publications d'imposteurs, une courte note de plateforme de Binance, pas de pertes d'utilisateurs au-delà de la prise de l'attaquant, et un impact limité sur le marché de BNB ou de Binance plus largement.

Une ondulation politique avec un stress de marché limité verrait les autorités APAC ou européennes émettre des directives sur la gouvernance des comptes sociaux des dirigeants, s'appuyant peut-être sur l'orientation de la Corée du Sud, avec des mandats de clés matérielles et des normes de compensation sans faute pour les incidents d'ingénierie sociale vérifiés.

Une escalade vers une usurpation qui influence le marché ciblerait une inscription ou une réclamation d'airdrop, coordonnerait à travers les canaux et pousserait un volume à neuf chiffres avant la suppression, faisant écho au précédent de la SEC et aux détournements de comptes croisés antérieurs.

Les indicateurs incluent de nouveaux domaines de phishing ou des clusters de portefeuilles liés à des infrastructures d'arnaque connues, des attestations d'entreprise sur les contrôles de comptes web et des déclarations de WeChat sur la remédiation des numéros recyclés.

Les mesures de réduction des risques sont bien cartographiées. Une politique d'interrupteur d'arrêt pour les comptes de dirigeants non utilisés pour les affaires, la récupération par téléphone ou SMS désactivée; des clés matérielles imposées; et l'SSO d'organisation pour tout canal qui pourrait être interprété comme une communication d'entreprise réduirait l'exposition.

Du côté de la plateforme, WeChat pourrait exiger des connexions récentes réussies liées à l'appareil avant d'autoriser la publication à l'échelle de diffusion à partir de comptes de personnalités publiques liés à des numéros recyclés, et étendre la vérification de niveau entreprise pour les identifiants à grande portée.

Ces mesures n'élimineraient pas l'usurpation d'identité, mais elles réduiraient la probabilité et raccourciraient la fenêtre pendant laquelle un détournement peut monétiser une audience.

Des éléments restent ouverts. On ne sait pas encore clairement si les utilisateurs de Binance ont subi des pertes directes à cause des liens publiés sur WeChat et si une restitution sera offerte pour les dommages hors plateforme.

On ne sait pas non plus si des canaux secondaires ont amplifié les publications "Mubarakah" ou si les effets de réseau internes de WeChat ont contenu l'impact.

La confirmation de la chaîne et des contrats du token, et toute coordination entre les lieux centralisés et les interfaces DEX pour signaler ou bloquer le trading, clarifierait l'empreinte opérationnelle.

Le compte de Yi He a été restauré, selon Binance, et l'attention se porte maintenant sur la question de savoir si les opérateurs et WeChat ajustent les garanties autour des numéros recyclés et de la récupération basée sur les contacts.

L'article Le PDG de Binance piraté par une exploitation de l'opérateur téléphonique qui laisse probablement votre propre crypto exposée est apparu en premier sur CryptoSlate.

Vous aimerez peut-être aussi

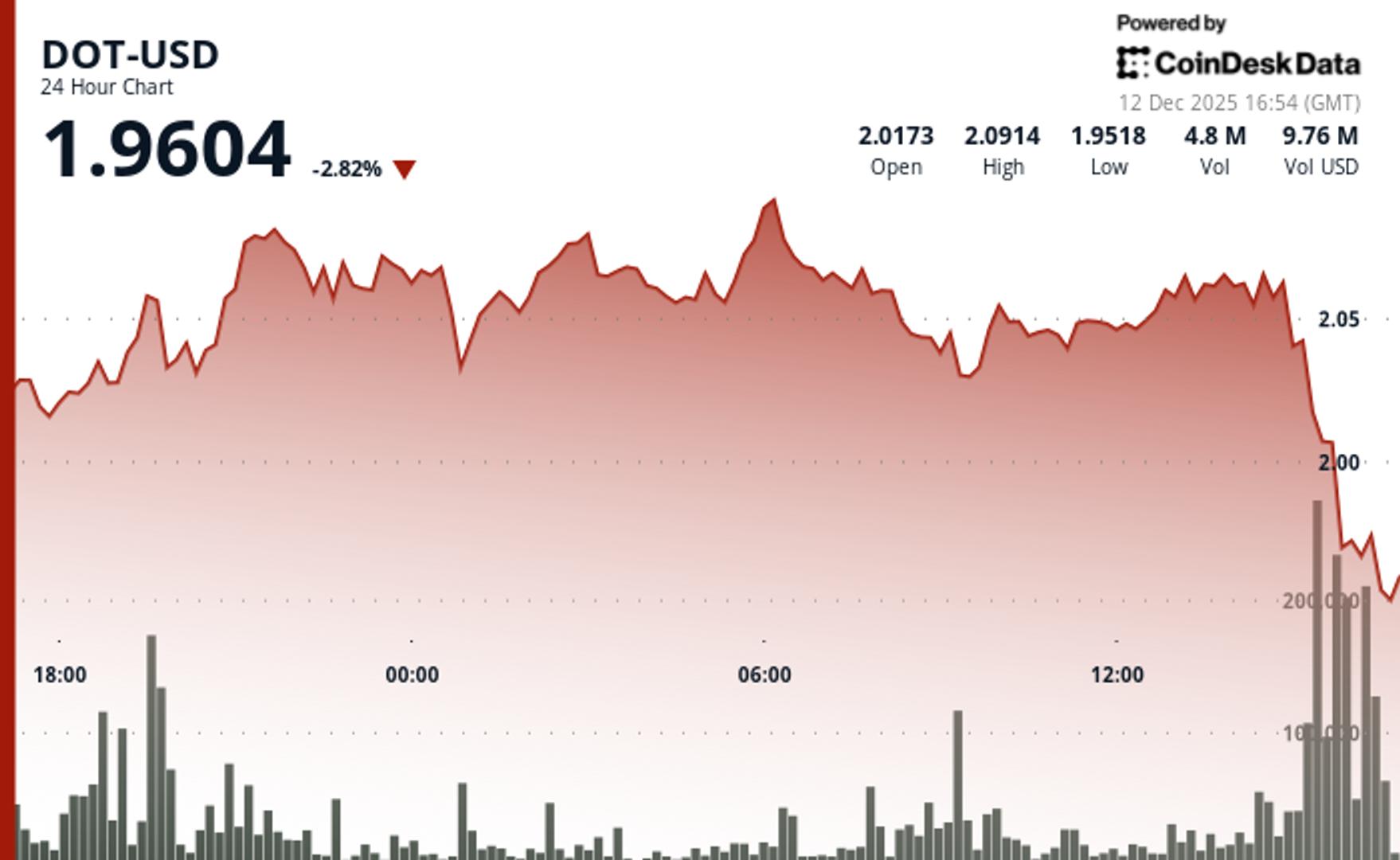

DOT Chute de 2 % Après Avoir Brisé un Support Clé

Copier le lienX (Twitter)LinkedInFacebookEmail

Garlinghouse avec une « grande nouvelle » pour Ripple : Approbation de la National Trust Bank obtenue