Honderden Wallets Geleegd in Voortdurende Cross-Chain Aanval, ZachXBT Waarschuwt

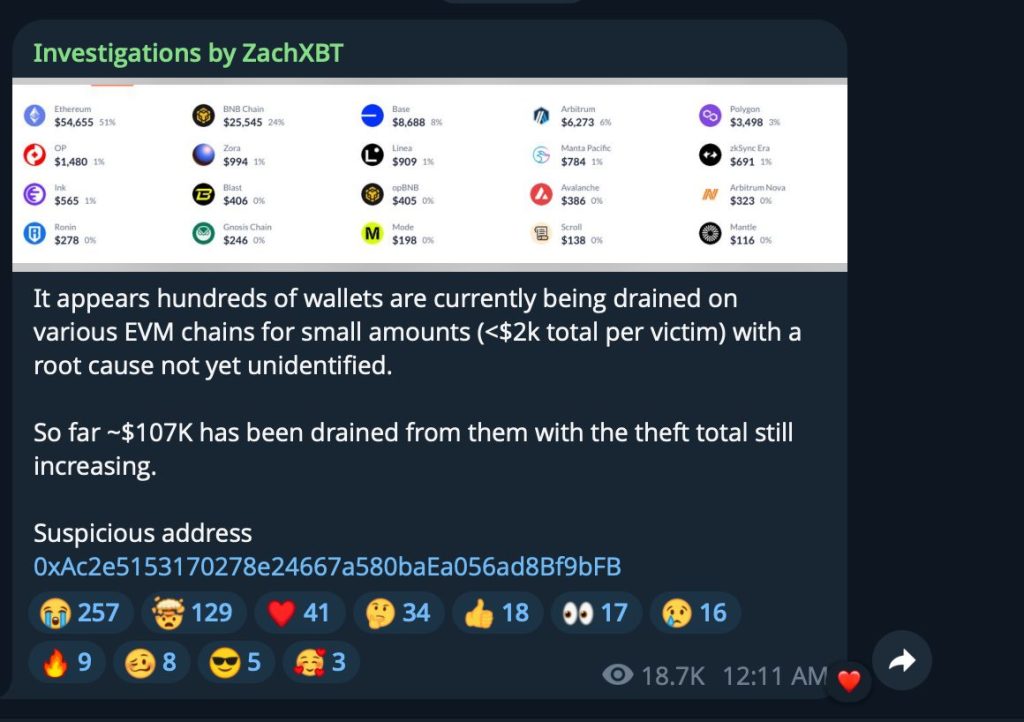

Een actieve cross-chain exploit put honderden crypto-wallets leeg over meerdere EVM-compatibele blockchains, met verliezen van meer dan $107.000 die blijven stijgen terwijl de aanval doorgaat.

Blockchain-onderzoeker ZachXBT signaleerde het incident in de vroege uren van vrijdag en waarschuwde dat slachtoffers relatief kleine bedragen per wallet verliezen (doorgaans onder de $2.000), terwijl de grondoorzaak onbekend blijft.

De gecoördineerde aanval volgt op een verwoestende december voor crypto-beveiliging, waarin $76 miljoen werd gestolen via 26 grote exploits, waaronder een adresvergiftigingszwendel van $50 miljoen en de Trust Wallet-inbreuk op eerste kerstdag waarbij ongeveer $7 miljoen van gebruikers werd gestolen.

Bron: Telegram

Bron: Telegram

Aanvalspatroon Komt Naar Voren Over Meerdere Blockchains

ZachXBT identificeerde een verdacht adres (0xAc2***9bFB) dat mogelijk verbonden is met voortdurende diefstallen gericht op EVM-ketens.

De onderzoeker stelt een lijst samen van geverifieerde adressen van slachtoffers naarmate meer slachtoffers zich melden en verzoekt getroffen gebruikers om rechtstreeks contact met hem op te nemen via X (voorheen Twitter).

De verspreide aanval weerspiegelt tactieken die zijn waargenomen bij recente spraakmakende incidenten, waarbij aanvallers meerdere kleinere wallets exploiteren in plaats van een enkele grote bezitting te targeten.

Deze aanpak ontwijkt vaak onmiddellijke detectie terwijl de totale extractie over gecompromitteerde accounts wordt gemaximaliseerd.

Beveiligingsonderzoekers merken op dat het cross-chain karakter wijst op geavanceerde infrastructuur, waarbij bedreigingsactoren gelijktijdig opereren over verschillende blockchainnetwerken om geld te stelen voordat slachtoffers kunnen reageren.

Naast EVM-ketens lijkt de aanvalsmethodologie op patronen die zijn waargenomen bij adresvergiftigingsschema's en compromissen van privésleutels die de industrie de afgelopen maanden hebben geteisterd.

Experts benadrukken dat de gecoördineerde timing en multi-chain uitvoering wijzen op goed uitgeruste aanvallers die in staat zijn om persistente infrastructuur te onderhouden over verschillende blockchainomgevingen.

Trust Wallet-Inbreuk Benadrukt Bredere Kwetsbaarheidscrisis

De waarschuwing komt dagen nadat Trust Wallet-gebruikers te maken kregen met nieuwe complicaties toen de Chrome-extensie van het bedrijf tijdelijk werd verwijderd uit de Chrome Web Store, waardoor een cruciaal verificatiehulpmiddel voor claims voor slachtoffers van de hack op eerste kerstdag werd vertraagd.

Trust Wallet CEO Eowyn Chen bevestigde dat Google een technische bug erkende die werd aangetroffen tijdens de release van de nieuwe versie.

"We begrijpen hoe verontrustend dit is, en ons team werkt actief aan het probleem," verklaarde Trust Wallet na het identificeren van 2.520 leeggemaakte wallet-adressen gekoppeld aan ongeveer $8,5 miljoen aan gestolen activa verspreid over 17 door aanvallers gecontroleerde wallets.

De inbreuk op 25 december kwam voort uit een kwaadaardige versie 2.68 van de browserextensie van Trust Wallet, die legitiem leek, het beoordelingsproces van Chrome doorstond, maar verborgen code bevatte die herstelzinnen extraheerde.

Gebruikers die de gecompromitteerde extensie installeerden en inlogden tussen 24 en 26 december, werden geconfronteerd met onmiddellijke uitstroom van geld over meerdere blockchains, waaronder Ethereum, Bitcoin en Solana.

Trust Wallet traceerde het incident terug naar een bredere supply-chain-aanval bekend als Sha1-Hulud, die in november opkwam en meerdere bedrijven compromitteerde via blootgestelde GitHub-geheimen en een gelekte Chrome Web Store API-sleutel.

De aanval omzeilde interne goedkeuringcontroles, waardoor directe uploads van kwaadaardige code mogelijk waren die authentiek leken voor zowel geautomatiseerde beveiligingssystemen als handmatige reviewers.

Industrie Staat Voor Menselijke-Laag Beveiligingscrisis

Mitchell Amador, CEO van Immunefi, waarschuwt dat de cryptosector geconfronteerd wordt met een fundamentele beveiligingsafrekening nu aanvalsvectoren steeds vaker operationele kwetsbaarheden targeten in plaats van smart contract-code.

"Het bedreigingslandschap verschuift van onchain code-kwetsbaarheden naar operationele beveiliging en aanvallen op treasury-niveau," vertelde hij Cryptonews. "Naarmate code harder wordt, richten aanvallers zich op het menselijke element."

Ondanks de maand-op-maand daling van 60% in hackverliezen in december tot $76 miljoen, tegenover $194,2 miljoen in november, benadrukken beveiligingsexperts dat aanhoudende bedreigingen blijven bestaan.

"Crypto staat voor een beveiligingsafrekening," verklaarde Amador. "De meeste hacks dit jaar zijn niet opgetreden vanwege slechte audits, ze zijn gebeurd na lancering, tijdens protocolupgrades of via integratiekwetsbaarheden."

Blockchainbeveiligingsbedrijf PeckShield documenteerde 26 grote exploits in december, waarbij adresvergiftigingszwendels en lekken van privésleutels zorgden voor aanzienlijke verliezen.

Een slachtoffer verloor $50 miljoen na het per ongeluk kopiëren van een frauduleus adres dat visueel hun beoogde bestemming nabootste.

Een ander groot incident betrof een lek van een privésleutel gekoppeld aan een multi-signature wallet, wat resulteerde in verliezen van ongeveer $27,3 miljoen.

De kwetsbaarheid van de industrie strekt zich uit verder dan technische exploits tot social engineering-schema's, waarbij Brooklyn-bewoner Ronald Spektor beschuldigd wordt van het stelen van $16 miljoen van ongeveer 100 Coinbase-gebruikers door zich voor te doen als werknemers van het bedrijf.

Misschien vind je dit ook leuk

ChainForges onthult Veridax AI Intelligence Layer

DOJ verwerpt verzoek Roman Storm om Tornado Cash-zaak te seponeren voorafgaand aan herziening