ช่องโหว่ของ Ubuntu ส่งสัญญาณความเสี่ยง CX ที่เพิ่มสูงขึ้นในโครงสร้างพื้นฐานดิจิทัล

ช่องโหว่ด้านความปลอดภัยใน Ubuntu เน้นย้ำความเสี่ยงที่ซ่อนอยู่ต่อประสบการณ์ลูกค้าดิจิทัล

ช่องโหว่ที่เพิ่งระบุได้ใน Ubuntu กำลังดึงดูดความสนใจไปยังมิติที่สำคัญแต่มักถูกมองข้ามของประสบการณ์ลูกค้า: ความยืดหยุ่นและความปลอดภัยของโครงสร้างพื้นฐานที่อยู่เบื้องหลัง

Qualys Threat Research Unit ได้เปิดเผย CVE-2026-3888 ซึ่งเป็นข้อบกพร่องที่ส่งผลต่อการติดตั้งเริ่มต้นของ Ubuntu Desktop 24.04 และรุ่นที่ใหม่กว่า ช่องโหว่นี้ช่วยให้ผู้ใช้ในเครื่องที่ไม่มีสิทธิพิเศษสามารถยกระดับสิทธิ์ไปสู่การเข้าถึงแบบ root ได้โดยการใช้ประโยชน์จากการโต้ตอบระหว่างคอมโพเนนต์ระบบมาตรฐานสองตัว—snap-confine และ systemd-tmpfiles แม้ว่าการโจมตีจะต้องใช้เงื่อนไขด้านเวลาที่เฉพาะเจาะจง แต่ผลลัพธ์ที่อาจเกิดขึ้นคือการบุกรุกระบบทั้งหมด

การค้นพบนี้เน้นย้ำถึงประเด็นที่กว้างขึ้นในสภาพแวดล้อมดิจิทัลสมัยใหม่: ความเสี่ยงที่เกิดขึ้นไม่ใช่จากข้อบกพร่องที่แยกส่วน แต่จากการโต้ตอบของคอมโพเนนต์ที่เชื่อถือได้

ความน่าเชื่อถือของโครงสร้างพื้นฐานในฐานะความจำเป็นของ CX

ประสบการณ์ลูกค้าถูกกำหนดรูปแบบมากขึ้นโดยประสิทธิภาพและความน่าเชื่อถือของระบบนิเวศดิจิทัลที่ซับซ้อน องค์กรในปัจจุบันส่งมอบบริการผ่านแพลตฟอร์มที่เชื่อมต่อถึงกัน ซึ่งพึ่งพาโครงสร้างพื้นฐานคลาวด์ ซอফต์แวร์โอเพนซอร์ส และไปป์ไลน์การปรับใช้อย่างต่อเนื่อง

ในสภาพแวดล้อมนี้ ลูกค้าคาดหวังการโต้ตอบที่ราบรื่นและพร้อมใช้งานตลอดเวลา การหยุดชะงักของบริการ การละเมิดความปลอดภัย หรือประสิทธิภาพที่ลดลงไม่ได้รับการยอมรับอีกต่อไปและสามารถทำลายความไว้วางใจได้อย่างรวดเร็ว

ระบบปฏิบัติการโอเพนซอร์สอย่าง Ubuntu มีบทบาทพื้นฐานในการขับเคลื่อนบริการดิจิทัล—ตั้งแต่แอปพลิเคชันองค์กรไปจนถึงแพลตฟอร์มที่หันหน้าเข้าหาลูกค้า ความยืดหยุ่นและความสามารถในการปรับขนาดทำให้มันจำเป็นต่อการริเริ่มการเปลี่ยนแปลงทางดิจิทัล

อย่างไรก็ตาม การใช้งานที่แพร่หลายของมันยังทำให้มันเป็นจุดที่มีความเสี่ยงสูงด้วย ปัญหาที่ระบุโดย Qualys แสดงให้เห็นว่ากระบวนการระบบตามปกติ—เช่น การจัดการไฟล์ชั่วคราว—สามารถนำเข้าความเสี่ยงได้เมื่อรวมกันในทางที่ไม่คาดคิด

สำหรับผู้นำ CX สิ่งนี้เสริมความจำเป็นในการมองโครงสร้างพื้นฐานไม่ใช่แค่เป็นทรัพย์สิน IT แต่เป็นคอมโพเนนต์หลักของการส่งมอบประสบการณ์

การวางตำแหน่งเชิงกลยุทธ์ของ Qualys ในการรักษาความปลอดภัยเชิงรุก

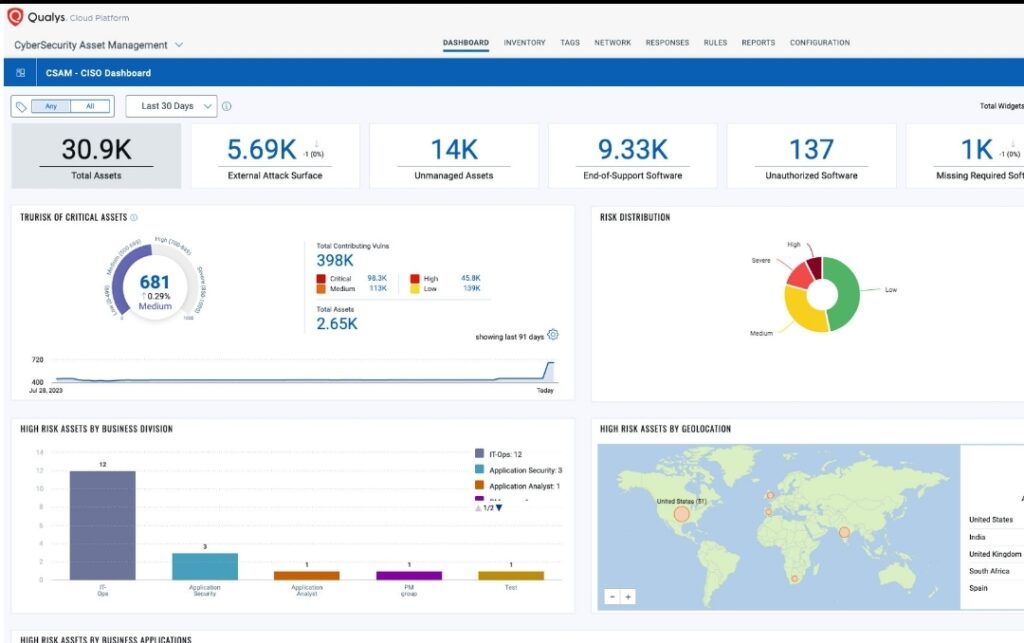

Qualys ยังคงเสริมสร้างตำแหน่งของตนในฐานะผู้ให้บริการข่าวกรองด้านความปลอดภัยอย่างต่อเนื่อง การค้นพบ CVE-2026-3888 สอดคล้องกับการมุ่งเน้นที่กว้างขึ้นในการตรวจจับช่องโหว่เชิงรุกและการมองเห็นความเสี่ยงแบบเรียลไทม์

ด้วยการระบุข้อบกพร่องที่มีรากฐานจากการโต้ตอบของคอมโพเนนต์ แทนที่จะเป็นจุดอ่อนเดี่ยว Qualys แสดงให้เห็นถึงระดับที่ลึกกว่าของการวิจัยภัยคุกคาม แนวทางนี้สะท้อนถึงลักษณะที่พัฒนาขึ้นของการรักษาความปลอดภัยไซเบอร์ ซึ่งความเสี่ยงเกิดขึ้นจากความซับซ้อนของระบบมากขึ้น

การแนะนำตัวระบุการตรวจจับเฉพาะ (QID 386810) สนับสนุนกลยุทธ์ที่ขับเคลื่อนด้วยแพลตฟอร์มเพิ่มเติม มันช่วยให้องค์กรสามารถระบุการเปิดรับได้อย่างรวดเร็วและดำเนินการแก้ไขภายในเวิร์กโฟลว์ที่มีอยู่

จากมุมมองทางธุรกิจ สิ่งนี้เสริมบทบาทของ Qualys ในการช่วยองค์กรรักษาสภาพแวดล้อมที่ปลอดภัยและมั่นคง—ซึ่งเป็นข้อกำหนดที่จำเป็นสำหรับการส่งมอบประสบการณ์ลูกค้าที่สม่ำเสมอ

ทำความเข้าใจพลวัตทางเทคนิค

ช่องโหว่มาจากการโต้ตอบระหว่าง snap-confine และ systemd-tmpfiles—คอมโพเนนต์มาตรฐานสองตัวภายในสภาพแวดล้อม Ubuntu

Snap-confine เป็นส่วนหนึ่งของระบบนิเวศ Snap ที่รับผิดชอบในการจัดการการทำงานและการกักขังของแอปพลิเคชน Systemd-tmpfiles ในทางกลับกัน จัดการการสร้างและการล้างข้อมูลไดเรกทอรีชั่วคราว

ภายใต้เงื่อนไขบางอย่าง การจัดการไดเรกทอรีชั่วคราวเหล่านี้สามารถถูกจัดการได้ ผู้โจมตีสามารถใช้ประโยชน์จากพฤติกรรมนี้เพื่อมีอิทธิพลต่อการดำเนินการระบบไฟล์ที่ดำเนินการโดย snap-confine และท้ายที่สุดได้รับการเข้าถึงที่ไม่ได้รับอนุญาตไปยังทรัพยากรที่มีสิทธิพิเศษ

เนื่องจากการโจมตีไม่ต้องการสิทธิ์ผู้ดูแลระบบ จึงก่อให้เกิดความเสี่ยงที่สำคัญในสภาพแวดล้อมผู้ใช้หลายคน เมื่อเวลาผ่านไปและภายในช่วงเวลาที่เฉพาะเจาะจง ผู้โจมตีสามารถยกระดับสิทธิ์ไปสู่การเข้าถึง root เต็มรูปแบบ

ช่องโหว่ประเภทนี้เน้นย้ำถึงความท้าทายที่สำคัญ: การรับประกันความปลอดภัยไม่ใช่แค่ในระดับคอมโพเนนต์ แต่ในการโต้ตอบที่กำหนดระบบสมัยใหม่

ผลกระทบต่อ CX: จากความเสี่ยงในแบ็กเอนด์สู่ผลกระทบในฟรอนต์เอนด์

แม้ว่าช่องโหว่จะมีอยู่ลึกภายในสถาปัตยกรรมระบบ แต่ผลกระทบของมันสามารถขยายไปยังประสบการณ์ที่หันหน้าเข้าหาลูกค้าโดยตรง

ระบบที่ถูกบุกรุกสามารถนำไปสู่การหยุดทำงาน การลดประสิทธิภาพของบริการ หรือการเข้าถึงข้อมูลที่ไม่ได้รับอนุญาต สำหรับลูกค้า สิ่งนี้อาจปรากฏเป็นธุรกรรมที่ล้มเหลว เวลาตอบสนองที่ช้าลง หรือความกังวลเกี่ยวกับความสมบูรณ์ของข้อมูล

ในภาคส่วนต่างๆ เช่น อีคอมเมิร์ซ บริการทางการเงิน และ SaaS การหยุดชะงักเหล่านี้อาจมีผลที่ตามมาทันที—ตั้งแต่การสูญเสียรายได้ไปจนถึงความเสียหายต่อชื่อเสียง

การตรวจจับช่องโหว่เชิงรุกและการแก้ไขอย่างทันท่วงทีช่วยบรรเทาความเสี่ยงเหล่านี้ก่อนที่จะส่งผลกระทบต่อผู้ใช้ สิ่งนี้ลดแรงเสียดทานในการดำเนินงาน ลดเวลาหยุดทำงาน และรับประกันความต่อเนื่องของบริการ

ความปลอดภัยยังมีบทบาทสำคัญในการสร้างความไว้วางใจ ลูกค้าอาจไม่เห็นระบบที่อยู่เบื้องหลัง แต่พวกเขาได้สัมผัสถึงความน่าเชื่อถือของมัน ประสิทธิภาพที่สม่ำเสมอและการปกป้องข้อมูลมีความจำเป็นต่อการรักษาความมั่นใจในการโต้ตอบดิจิทัล

ผลกระทบต่ออุตสาหกรรมในวงกว้าง

การค้นพบ CVE-2026-3888 สะท้อนถึงการเปลี่ยนแปลงที่กว้างขึ้นในวิธีที่องค์กรต้องเข้าถึงการรักษาความปลอดภัยไซเบอร์

เมื่อระบบนิเวศเทคโนโลยีเป็นโมดูลาร์มากขึ้น ช่องโหว่กำลังเกิดขึ้นจากการโต้ตอบระหว่างคอมโพเนนต์มากกว่าจากข้อบกพร่องแต่ละรายการ สิ่งนี้ต้องการแนวทางที่ครอบคลุมมากขึ้นในการรักษาความปลอดภัย—ที่พิจารณาวงจรชีวิตของระบบทั้งหมด

องค์กรกำลังตอบสนองโดยการลงทุนในการตรวจสอบอย่างต่อเนื่อง เครื่องมือตรวจจับอัตโนมัติ และแพลตฟอร์มความปลอดภัยแบบบูรณาการ นอกจากนี้ยังมีการเน้นที่เพิ่มขึ้นในสถาปัตยกรรมแบบศูนย์ความไว้วางใจและรอบการจัดการแพตช์ที่เร็วขึ้น

จากมุมมองการแข่งขัน องค์กรที่สามารถรับประกันระดับความยืดหยุ่นของระบบที่สูงขึ้นจะมีตำแหน่งที่ดีกว่าในการส่งมอบประสบการณ์ลูกค้าที่เชื่อถือได้และสร้างความไว้วางใจในระยะยาว

แนวโน้มอนาคต: ความปลอดภัยในฐานะรากฐานของ CX

จุดตัดของการรักษาความปลอดภัยไซเบอร์และประสบการณ์ลูกค้ากำลังชัดเจนมากขึ้นเมื่อการเปลี่ยนแปลงดิจิทัลเร่งตัวขึ้น

องค์กรไม่สามารถปฏิบัติต่อความปลอดภัยเป็นหน้าที่สำนักงานหลังบ้านอีกต่อไป แต่ต้องฝังมันเข้าไปในการออกแบบและการดำเนินงานของประสบการณ์ลูกค้า

เหตุการณ์เช่นนี้เน้นย้ำถึงความสำคัญของการคาดการณ์ความเสี่ยงก่อนที่จะเกิดขึ้น การป้องกันการหยุดชะงักมีความสำคัญมากขึ้นเท่ากับการตอบสนองต่อมัน

เมื่อมองไปข้างหน้า ผู้นำ CX จะต้องทำงานใกล้ชิดกับทีม IT และความปลอดภัยมากขึ้นเพื่อให้แน่ใจว่าความยืดหยุ่นของโครงสร้างพื้นฐานสนับสนุนวัตถุประสงค์ทางธุรกิจ สิ่งนี้รวมถึงการบูรณาการเมตริกความปลอดภัยเข้าไปในกรอบการวัด CX และการปรับแนวการลงทุนเทคโนโลยีให้สอดคล้องกับผลลัพธ์ประสบการณ์

ในสภาพแวดล้อมที่ความไว้วางใจเป็นตัวสร้างความแตกต่างที่สำคัญ ความสามารถในการส่งมอบประสบการณ์ที่ปลอดภัยและเชื่อถือได้จะกำหนดความได้เปรียบในการแข่งขัน

สิ่งสำคัญที่ควรทราบ

- ช่องโหว่ Ubuntu ที่สำคัญทำให้เกิดการบุกรุกระบบทั้งหมด

ข้อบกพร่องใน Ubuntu ช่วยให้ผู้ใช้ในเครื่องสามารถยกระดับสิทธิ์ไปสู่การเข้าถึง root ได้ ซึ่งสร้างความเสี่ยงที่สำคัญสำหรับสภาพแวดล้อมองค์กร โดยเฉพาะอย่างยิ่งสำหรับผู้ที่มีผู้ใช้หลายคน - การโต้ตอบของระบบกำลังเกิดขึ้นเป็นความเสี่ยงด้านความปลอดภัยที่สำคัญ

ปัญหาที่ระบุโดย Qualys Threat Research Unit เน้นย้ำถึงวิธีที่ช่องโหว่สามารถเกิดขึ้นจากการโต้ตอบระหว่างคอมโพเนนต์ที่เชื่อถือได้—ไม่ใช่แค่จุดอ่อนแบบแยกส่วน - ความปลอดภัยของโครงสร้างพื้นฐานส่งผลกระทบโดยตรงต่อประสบการณ์ลูกค้า

ช่องโหว่แบ็กเอนด์สามารถนำไปสู่การหยุดทำงาน ประสิทธิภาพที่ลดลง หรือความเสี่ยงด้านข้อมูล ซึ่งทั้งหมดส่งผลต่อความไว้วางใจของลูกค้าและความต่อเนื่องของบริการ - การตรวจจับและการแก้ไขเชิงรุกมีความสำคัญต่อความยืดหยุ่นของ CX

การระบุตัวตนตั้งแต่เนิ่นๆ ที่รับการสนับสนุนโดยโซลูชันจาก Qualys ช่วยให้องค์กรสามารถบรรเทาความเสี่ยงก่อนที่จะรบกวนการเดินทางของลูกค้า - ความปลอดภัยกำลังกลายเป็นตัวสร้างความแตกต่างในการแข่งขันใน CX

องค์กรที่รับประกันสภาพแวดล้อมดิจิทัลที่มั่นคงและปลอดภัยมีตำแหน่งที่ดีกว่าในการส่งมอบประสบการณ์ที่สม่ำเสมอและสร้างความไว้วางใจของลูกค้าในระยะยาว

โพสต์ Ubuntu Vulnerability Signals Rising CX Risks in Digital Infrastructure ปรากฏครั้งแรกบน CX Quest

คุณอาจชอบเช่นกัน

ธนาคารแห่งประเทศญี่ปุ่นเลื่อนการขึ้นอัตราดอกเบี้ย: ดีต่อตลาดหรือไม่?

ธนาคารกลางยุโรปเผชิญแนวโน้มเงินเฟ้อที่ซับซ้อนขณะที่ราคาพลังงานพุ่งสูง ดอยช์แบงก์เตือน