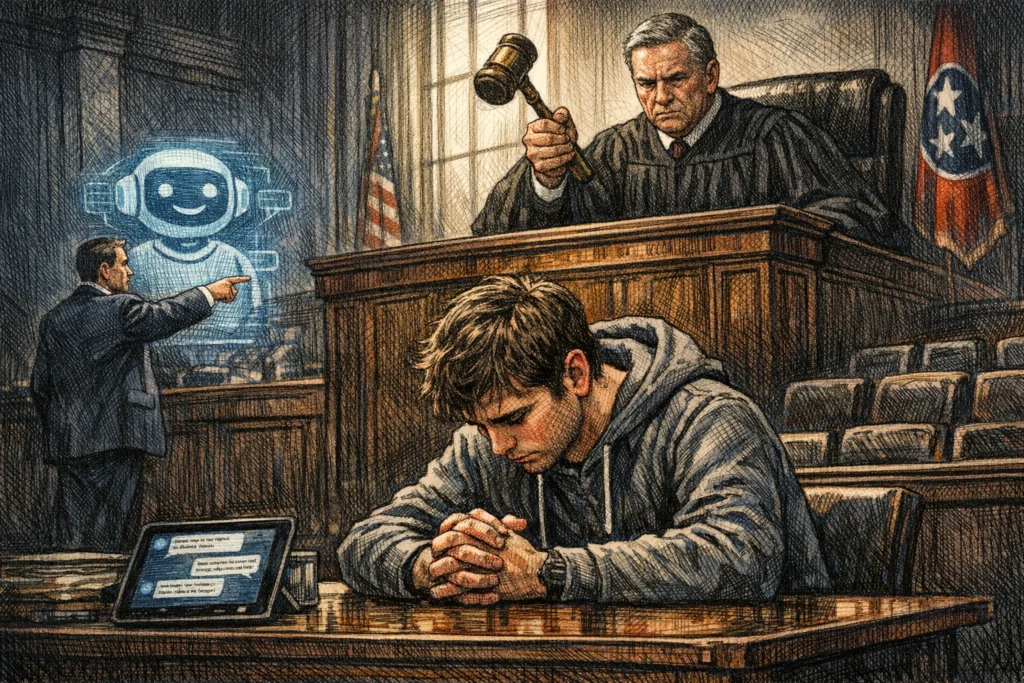

北韓駭客在 Zerion 部署 AI 驅動的社交工程攻擊

Zerion 披露,北韓關聯駭客上週利用 AI 驅動的社交工程手段從該公司熱錢包中竊取了約 10 萬美元。在週三發布的事後報告中,這家加密錢包供應商確認沒有用戶資金、Zerion 應用程式或基礎設施遭到入侵,並主動停用了網頁應用程式作為預防措施。

儘管這筆金額以加密貨幣駭客攻擊標準來說並不算大,但 Zerion 的披露強化了一個日益明顯的趨勢:攻擊者越來越多地使用 AI 技術針對人類操作員。這起事件與本月稍早的一起高調事件並列——價值 2.8 億美元的 Drift Protocol 漏洞攻擊被歸因於北韓相關行動——說明了威脅行為者接近加密貨幣公司方式的更廣泛轉變。人類層面,而非韌體或智能合約,已成為入侵加密環境的主要入口點。

關鍵要點

- AI 驅動的社交工程正成為北韓相關行為者的主要攻擊媒介,針對內部人員而非僅利用程式碼漏洞。

- Zerion 事件涉及存取團隊成員的登入會話、憑證以及存放在熱錢包中的私鑰,凸顯了身份和存取管理的漏洞。

- 同一威脅群組與更廣泛的長期活動模式相關,這些活動在 Telegram、LinkedIn 和 Slack 等常見協作管道中冒充受信任的聯絡人和品牌。

- 業界研究人員記錄了不斷擴大的工具箱:假虛擬會議、AI 輔助的圖像和視訊編輯,以及其他降低社交工程阻力的欺騙策略。

- 安全分析師警告,威脅範圍遠遠超出交易所,延伸至開發者、貢獻者以及任何有權存取加密基礎設施的人。

AI 重塑威脅態勢

Zerion 事件凸顯了加密生態系統中違規事件發生方式的轉變。Zerion 表示,攻擊者獲得了部分團隊成員的登入會話、憑證以及用於熱錢包的私鑰的存取權限。該公司將此事件描述為 AI 驅動的社交工程行動,表明人工智慧工具被用於完善網路釣魚訊息、冒充和其他操縱技術。

這項評估與業界研究人員早期發現一致,他們觀察到北韓關聯組織正在完善其社交工程策略。特別是,Security Alliance (SEAL) 報告在 2 月至 4 月的兩個月期間追蹤並封鎖了 164 個與 UNC1069 相關的網域,指出該組織在 Telegram、LinkedIn 和 Slack 上進行多週的低壓活動。這些行為者冒充已知聯絡人或知名品牌,或利用先前遭入侵帳戶的存取權限來建立信任並提升存取權限。

Google 的安全部門 Mandiant 詳細說明了該組織不斷演變的工作流程,包括記錄在案的假 Zoom 會議使用,以及在社交工程階段進行 AI 輔助的圖像或視訊編輯。欺騙與 AI 工具的結合使接收者更難區分合法通訊與詐欺通訊,增加了成功入侵的可能性。

北韓威脅範圍擴展至交易所以外

除了 Zerion 案例之外,研究人員強調北韓威脅行為者多年來一直深植於加密生態系統中。MetaMask 開發者兼安全研究員 Taylor Monahan 指出,北韓 IT 工作者至少在過去七年中參與了眾多協議和專案,凸顯了該行業的持續存在。將 AI 工具整合到這些活動中加劇了風險,實現了更具說服力的冒充和精簡的社交工程工作流程。

Elliptic 的分析師在一篇部落格文章中總結了不斷演變的威脅,強調北韓組織沿著兩個攻擊向量運作——一個精密複雜,另一個更具機會主義——針對個別開發者、專案貢獻者以及任何有權存取加密基礎設施的人。這一觀察呼應了 Zerion 和其他公司在實際情況中看到的:由於 AI 能夠大規模自動化和客製化欺騙性內容,社交工程違規的進入門檻比以往任何時候都低。

隨著敘事範圍擴大,觀察者強調人為因素——憑證、會話令牌、私鑰和信任關係——仍然是主要入口點。策略的轉變意味著公司不僅必須保護其程式碼和部署,還必須保護將團隊與關鍵資產連接起來的內部通訊和存取路徑的完整性。

讀者接下來應關注的事項

鑑於這些攻擊的跨領域性質,市場參與者和建設者應監控幾個發展中的線索。首先,Drift Protocol 事件和 Zerion 事件共同說明,北韓關聯行為者正在追求一種多階段、長期的方法,將傳統社交工程與 AI 增強的內容創建相結合。這意味著短期修復措施——例如修補單一漏洞或對可疑程式碼發出警報——如果沒有在整個組織中加強身份和存取控制,將是不夠的。

其次,AI 驅動的欺騙擴展到普通協作管道表明,防禦者應加強對異常登入會話、不尋常權限提升以及內部訊息和會議平台內可疑冒充行為的監控。正如 SEAL 和 Mandiant 所顯示的,攻擊者利用既有的信任關係來降低懷疑,使人為層面的警惕與技術控制一樣重要。

最後,隨著更多事件浮出水面,更廣泛的生態系統應預期研究人員將持續進行公開報告和分析。AI 與社交工程的融合引發了關於事件回應、供應商風險管理和用戶教育的監管和業界標準的問題。隨著業界吸收這些教訓,追蹤錢包、協議和安全公司如何適應越來越強調人為因素與 AI 工具配合的攻擊策略將至關重要。

為了持續了解背景,讀者可以查閱與同一北韓相關活動相關的 Drift Protocol 漏洞分析、追蹤 UNC1069 的 SEAL 諮詢,以及 Mandiant 對該組織技術(包括 AI 輔助欺騙)的評估。研究北韓行為者的研究人員(如 Taylor Monahan 和 Elliptic)的評論有助於闡明威脅的深度和持續性,強調威脅態勢不僅涉及暴露的智能合約,還涉及團隊如何保護其人員以及程式碼。

隨著這一領域的發展,值得關注的發展包括 Zerion 和 Drift Protocol 的新案例更新、威脅行為者工具的任何變化,以及旨在提高加密業務透明度和韌性的監管回應。關鍵主線仍然清晰:最強大的防禦結合了強健的身份管理與警惕的、由 AI 驅動的安全態勢,能夠在複雜的社交工程活動發動之前進行偵測和遏制。

本文最初以《北韓駭客對 Zerion 部署 AI 驅動的社交工程攻擊》為標題發布於 Crypto Breaking News——您值得信賴的加密貨幣新聞、Bitcoin 新聞和區塊鏈更新來源。

您可能也會喜歡

認識入選高通 Make in Africa 2026 計畫的 2 家奈及利亞新創公司

JPEPA護理人員、照護工作者申請截止日期延至4月24日