新型惡意軟體協助詐騙者竊取加密貨幣登入憑證

加密貨幣詐騙者現在使用一種新的惡意軟體,從加密遊戲產業的交易者和投資者那裡竊取加密貨幣登入資訊。根據網路安全公司Kaspersky的研究,詐騙者將惡意軟體植入Roblox和其他遊戲的盜版模組中,以竊取用戶的加密貨幣登入憑證。

根據Kaspersky的一篇文章,現在出現了一種名為Stealka的新型資訊竊取程式,目前已在GitHub、SourceForge、Softpedia和sites.google.com等發布平台上發現。該惡意軟體偽裝成Windows遊戲和其他應用程式的非官方模組、作弊工具和破解程式。Stealka被詐騙者用來竊取敏感的登入和瀏覽器資訊,然後利用這些資訊竊取數位資產。

詐騙者部署新惡意軟體竊取數位資產

該惡意軟體主要針對Chrome、Opera、Firefox、Edge、Yandex、Brave等瀏覽器中包含的資料,以及超過100個瀏覽器擴充功能的設定和資料庫。這些擴充功能包括來自Binance、Crypto.com、MetaMask和Trust Wallet的數位資產錢包。它還針對LastPass、NordPass和1Password等密碼管理器,以及Google Authenticator、Authy和Bitwarden等雙重驗證應用程式。

此外,Kaspersky指出,Stealka不僅限於瀏覽器擴充功能,還能從獨立的加密貨幣錢包應用程式中竊取加密的私鑰、助記詞資料和錢包檔案路徑。這包括MyCrypto、MyMonero、Binance、Exodus等應用程式,以及Bitcoin、Ethereum、Solar、Novacoin、Monero、Dogecoin和BitcoinABC的其他應用程式。

Kaspersky網路安全專家Artem Ushkov解釋說,公司的Windows機器端點解決方案在11月檢測到了這種新惡意軟體。Stealka惡意軟體還可以竊取Discord和Telegram等訊息應用程式的資料和身份驗證令牌、密碼管理器、Mailbird和Outlook等電子郵件客戶端、Microsoft上的StickyNotes、Notezilla、NoteFly等筆記應用程式,以及Windscribe、OpenVPN和ProtonVPN等VPN客戶端。

Ushkov詳細說明惡意軟體的活動

根據Ushkov的說法,該惡意軟體源自俄羅斯,主要針對該地區的用戶。然而,在其他國家也檢測到了該惡意軟體的攻擊,包括土耳其、巴西、德國和印度,」他補充道。鑑於這一威脅,Kaspersky建議用戶遠離詐騙者試圖使用這種惡意軟體和其他軟體竊取憑證的詭計。他們敦促用戶遠離非官方或盜版模組,並強調需要使用信譽良好的公司的防毒軟體。

該部落格還建議用戶不要在瀏覽器中儲存重要和敏感資訊,要求他們在任何可用的地方使用雙重驗證。此外,他們被要求在大多數情況下使用備份代碼,敦促他們不要將這些代碼儲存在瀏覽器或文字文件中。此外,用戶被建議警惕從哪裡下載遊戲和其他檔案,並指出這些詐騙者利用了用戶從非官方來源下載免費檔案的需求。

在當局本週提到的一個熱門案例中,一位新加坡企業家在下載假遊戲後損失了他的全部加密貨幣投資組合。這位企業家表示,他在一款名為MetaToy的線上遊戲中發現了Telegram的測試版測試機會。他指出,由於一些指標,包括網站的外觀和Discord的活動,他認為這款遊戲是真實的。然而,在下載遊戲啟動器後,他在不知情的情況下安裝了惡意軟體,從他的系統中清空了超過14,189美元的加密貨幣。

雖然詐騙者可以使用Stealka竊取個人資訊和數位資產,但該網路安全專家指出,沒有跡象表明它造成了任何重大損害。「我們不知道使用它竊取了多少加密貨幣,」Ushkov說。「我們的解決方案可以防範這種威脅:所有檢測到的Stealka惡意軟體都被我們的解決方案攔截了。」這意味著目前仍不清楚詐騙者是否使用該惡意軟體竊取了數位資產以及竊取的規模。

不要只是閱讀加密貨幣新聞。要理解它。訂閱我們的電子報。完全免費。

您可能也會喜歡

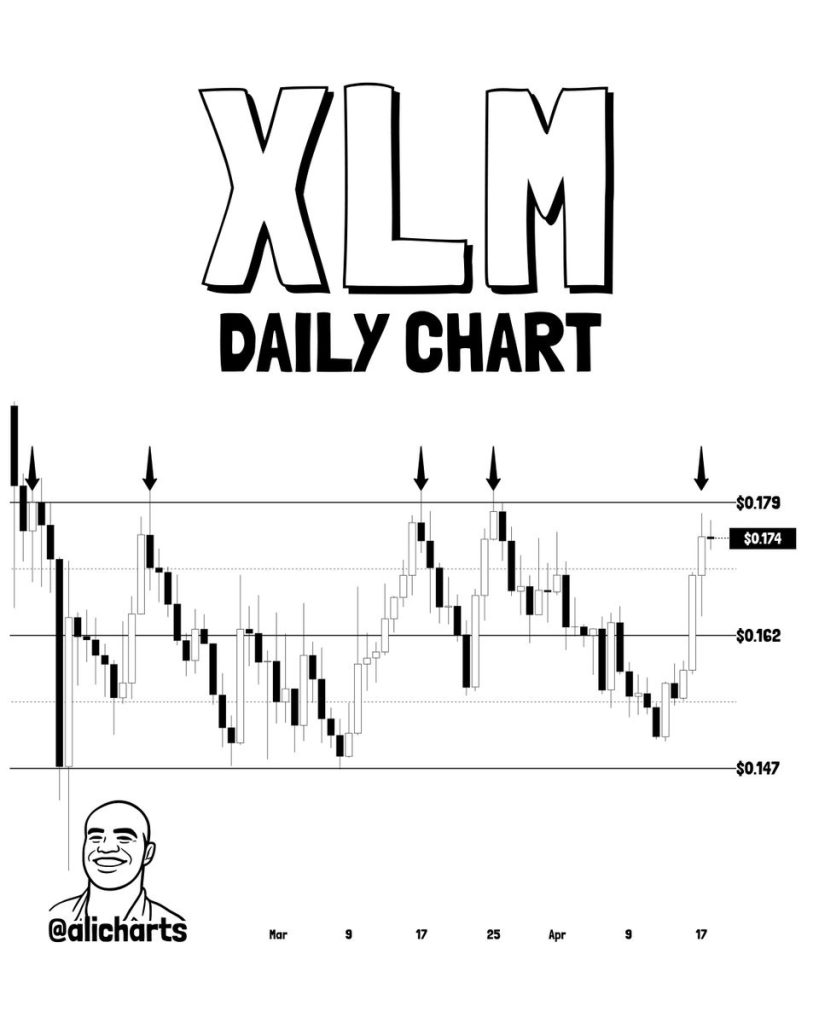

Stellar (XLM) 價格持續觸及同一阻力位,但第四次重新測試可能會是突破的關鍵

穩定幣短期內不會對銀行構成威脅:Moody's 分析師