小心:新型「DeadLock」勒索軟體利用Polygon智能合約保持隱形

網路安全研究人員開始關注一種新發現的勒索軟體病毒株 DeadLock,該病毒濫用 Polygon 智能合約來悄悄地服務其基礎設施並繞過傳統檢測工具,正如威脅情報公司 Group-IB 最近的報告所描述的那樣。

DeadLock 於 2025 年 7 月首次被觀察到,迄今為止在很大程度上保持低調,因為它沒有公開的聯盟計劃,沒有數據洩露網站,而且其受害者與相對較少的已確認受害者有關聯。

然而,這種情況掩蓋了一種技術上更為複雜的策略,研究人員認為這顯示了網路犯罪分子利用公共區塊鏈進行犯罪活動方式的更全球性變化。

DeadLock 如何在 Polygon 智能合約中隱藏勒索軟體基礎設施

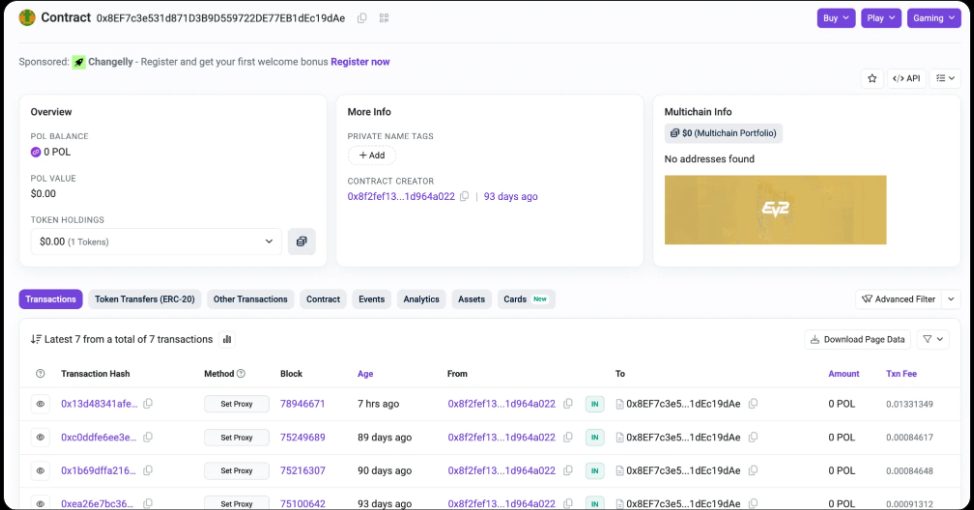

Group-IB 的分析顯示,DeadLock 使用部署在 Polygon 網路上的智能合約來存儲和輪換代理伺服器地址。

這些代理充當受感染系統與勒索軟體運營商之間的中介,允許指令和控制流量轉移端點,而無需依賴可能被查封或封鎖的集中式基礎設施。

通過查詢智能合約,惡意軟體通過簡單的讀取操作檢索當前代理地址,這不會留下明顯的交易痕跡,也不會產生網路成本。

研究人員表示,這種技術反映了早期的活動,例如去年披露的 EtherHiding,其中北韓威脅行為者使用 Ethereum 區塊鏈來隱藏和分發惡意軟體載荷。

在這兩種情況下,公共和去中心化的帳本被轉變為防禦者難以破壞的彈性通信通道。DeadLock 對 Polygon 的使用擴展了這一概念,通過將代理管理直接嵌入智能合約中,允許攻擊者按需更新基礎設施。

來源:Group-IB

來源:Group-IB

一旦部署,DeadLock 會加密檔案並附加 ".dlock" 擴展名,更改系統圖標,並用勒索指令替換受害者的桌布。

隨著時間的推移,該組織的勒索信已經演變,早期樣本僅提及檔案加密,而後期版本明確聲明敏感數據已被竊取,並威脅如果不付款就會出售數據。

最新的勒索信還承諾提供「附加服務」,包括網路如何被入侵的詳細說明,以及受害者不會再次成為目標的保證。

這種勒索軟體不僅鎖定檔案——還開啟了與駭客的聊天

Group-IB 從 2025 年年中確定了至少三個不同的 DeadLock 樣本,每個樣本都顯示出策略上的逐步變化。

對相關 PowerShell 腳本的分析表明,該惡意軟體會積極禁用非必要服務,刪除磁碟區陰影複本以防止恢復,並將一組有限的進程列入白名單,特別包括 AnyDesk

調查人員認為 AnyDesk 在攻擊期間被用作主要的遠端存取工具,這一發現與單獨的數位鑑識調查一致。

DeadLock 運作的一個關鍵元素是在受感染系統上放置的 HTML 檔案,該檔案嵌入了加密的會話通訊器介面。受害者可以通過該檔案直接與攻擊者通訊,無需安裝額外軟體。

嵌入的 JavaScript 從 Polygon 智能合約檢索代理地址,然後通過這些伺服器將加密訊息路由到由勒索軟體運營商控制的會話 ID。

交易分析顯示,同一個錢包創建了多個相同的智能合約,並通過調用標記為「setProxy」的函數反覆更新代理地址。

該錢包在合約部署前不久通過一個與交易所關聯的地址獲得資金,這表明有刻意的準備。

對這些交易的歷史追蹤使防禦者能夠重建過去的代理基礎設施,儘管去中心化設計使快速關閉工作變得複雜。

這一發現是與加密貨幣相關的網路犯罪整體增加的一部分,截至 2025 年 12 月初,通過駭客攻擊和漏洞利用竊取的金額超過 34 億美元,其中與國家有關的北韓組織佔該總額的 20 多億美元。

您可能也會喜歡

何一狠打徐明星「六宗罪」:江山是我自己打的,你太懂攻擊職業女性

越南透過新的國內交易所計劃加強加密貨幣管控