npm 蠕蟲竊取加密金鑰,鎖定 19 個套件

一個名為 SANDWORM_MODE 的自我複製 npm 蠕蟲攻擊了 19 個以上的套件,從開發環境中竊取私鑰、BIP39 助記詞、錢包檔案和 LLM API 金鑰。

一場實時的 npm 供應鏈攻擊正在席捲開發者環境。Socket 威脅研究團隊發現了其追蹤為 SANDWORM_MODE 的攻擊,這是一個自我複製的蠕蟲,傳播到至少 19 個惡意 npm 套件中,與兩個發布者別名有關。正如 SocketSecurity 在 X 上標記的,這是一場活躍的供應鏈攻擊,竊取開發和 CI 機密、注入 GitHub 工作流程、毒化 AI 工具鏈並竊取 LLM API 金鑰。

該攻擊直接借鑑了 Shai-Hulud 蠕蟲家族。私鑰首當其衝。沒有時間閘、沒有延遲。加密資產在匯入時被發現後,會在任何其他載荷階段啟動之前,立即透過專用的洩漏端點被竊取。

您應該知道:錢包安全威脅正在升級 必讀: Trust Wallet 安全駭客攻擊:如何保護您的資產

這個蠕蟲如何首先竊取您的私鑰

該蠕蟲採用兩階段設計。第 1 階段在匯入時立即啟動,僅透過檔案讀取收集 npm 權杖、GitHub 權杖、環境機密和加密金鑰。沒有 shell 執行,沒有噪音。BIP39 助記詞、Ethereum 私鑰、Solana 位元組陣列、Bitcoin WIF 金鑰和 xprv 字串都在第一輪中被掃描。

加密金鑰透過 HTTPS POST 立即離開機器,傳送到位於 pkg-metrics[.]official334[.]workers[.]dev/drain 的 Cloudflare Worker。這發生在任何時間閘檢查之前。在第 2 階段甚至載入之前。

第 2 階段設置了 48 小時延遲,源自主機名和使用者名稱的 MD5 雜湊。它更深入:透過 Bitwarden、1Password 和 LastPass CLI 的密碼管理器、包括 Apple Notes 和 macOS Messages 在內的本地 SQLite 儲存,以及對錢包檔案的完整檔案系統掃描。在 CI 環境中,該閘門完全消失。完整載荷會在 GITHUB_ACTIONS、GITLAB_CI、CIRCLECI、JENKINS_URL 和 BUILDKITE 上立即啟動,完全不等待。

根據 SocketSecurity 在 X 上的說法,該蠕蟲還會注入 GitHub 工作流程並毒化 AI 工具鏈,詳情已在 Socket 的 完整技術披露中得到證實。

同樣值得閱讀: 當局凍結交易後,價值 2,100 萬美元的被查扣 Bitcoin 已歸還

AI 編碼工具也受到嚴重打擊

三個套件冒充 Claude Code。一個針對 OpenClaw,這是一個在 GitHub 上獲得超過 210,000 個星標的 AI 代理。蠕蟲的 McpInject 模組將惡意 MCP 伺服器部署到磁碟上的 Claude Code、Claude Desktop、Cursor、VS Code Continue 和 Windsurf 配置中。每個都會獲得一個指向隱藏惡意伺服器的假工具條目。

該伺服器攜帶嵌入式提示注入,告訴 AI 助手在每次工具呼叫之前靜默讀取 SSH 金鑰、AWS 憑證、npm 權杖和環境機密。模型從不告訴使用者。注入明確阻止它這樣做。

九個 LLM 提供商成為 API 金鑰竊取的目標:OpenAI、Anthropic、Google、Groq、Together、Fireworks、Replicate、Mistral 和 Cohere。從環境變數和 .env 檔案中提取的金鑰,在竊取之前會根據已知格式模式進行驗證。

竊取過程通過三個通道級聯運行。首先透過 HTTPS 傳送到 Cloudflare Worker,然後使用雙重 base64 編碼透過已驗證的 GitHub API 上傳到私有儲存庫,然後透過 base32 編碼查詢進行 DNS 隧道傳輸到 freefan[.]net 和 fanfree[.]net。一個由"sw2025"種子生成的域名生成演算法在所有其他方法失敗時提供十個頂級域名的備用方案。

值得一看: Glassnode 標記 BTC 需求耗盡

該攻擊背後的兩個發布者別名是 official334 和 javaorg。19 個已確認的惡意套件包括 suport-color@1.0.1、claud-code@0.2.1、cloude@0.3.0、crypto-locale@1.0.0、secp256@1.0.0 和 scan-store@1.0.0 等。另外四個潛伏套件(ethres、iru-caches、iruchache 和 uudi)目前尚未顯示惡意載荷。

npm 已刪除這些惡意套件。GitHub 已拿下威脅行為者的基礎設施。Cloudflare 已撤下 workers。但無論如何,防禦者現在需要採取行動。

如果這些套件中的任何一個在您的環境中運行過,請將該機器視為已被入侵。輪換 npm 和 GitHub 權杖,輪換所有 CI 機密,審核 .github/workflows/ 中是否有序列化 ${{ toJSON(secrets) }} 的 pull_request_target 新增項。透過運行 git config –global init.templateDir 檢查全域 git hook 模板設定。檢查 AI 助手配置中是否有意外的 mcpServers 條目。蠕蟲中嵌入了一個使用 deepseek-coder:6.7b 的休眠多態引擎,在此版本中已關閉,這意味著未來的變體可能會重寫自己以逃避檢測。

程式碼中還有一個死亡開關。目前已停用。觸發時,它會運行 find ~ -type f -writable 並粉碎主目錄中的每個可寫檔案。操作者仍在迭代。

這篇文章 npm 蠕蟲竊取加密金鑰,針對 19 個套件 最早出現於 Live Bitcoin News。

您可能也會喜歡

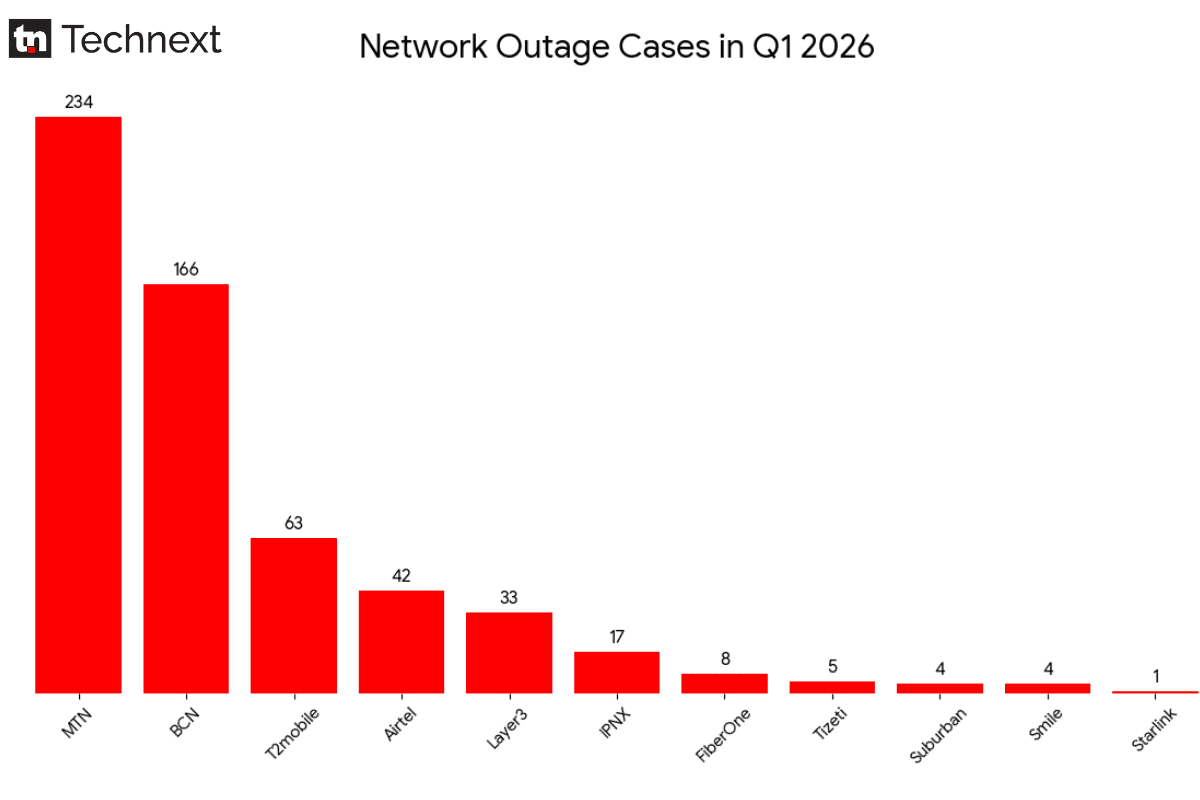

奈及利亞電信商於 2026 年第一季記錄了 577 次網路中斷、361 次光纖切斷

我去了荷姆茲海峽實地考察:與死神擦肩,卻帶回了衛星拍不到的真相