93 मिनट तक, Bitwarden का 'आधिकारिक' CLI इंस्टॉल करने से लैपटॉप GitHub अकाउंट हाईजैक करने के लॉन्चपैड बन गए

22 अप्रैल को, Bitwarden के कमांड-लाइन इंटरफेस का एक दुर्भावनापूर्ण संस्करण npm पर आधिकारिक पैकेज नाम @bitwarden/cli@2026.4.0 के अंतर्गत प्रकट हुआ। 93 मिनट तक, जिस किसी ने भी npm के माध्यम से CLI डाउनलोड किया, उसे वैध टूल की जगह एक बैकडोर युक्त विकल्प मिला।

Bitwarden ने इस समझौते का पता लगाया, पैकेज हटा दिया, और एक बयान जारी किया जिसमें कहा गया कि उसे इस बात का कोई सबूत नहीं मिला कि हमलावरों ने अंतिम उपयोगकर्ता के वॉल्ट डेटा तक पहुंच बनाई या प्रोडक्शन सिस्टम से समझौता किया।

सुरक्षा अनुसंधान फर्म JFrog ने दुर्भावनापूर्ण पेलोड का विश्लेषण किया और पाया कि उसे Bitwarden वॉल्ट में कोई विशेष रुचि नहीं थी। इसने GitHub टोकन, npm टोकन, SSH कुंजियाँ, शेल हिस्ट्री, AWS क्रेडेंशियल, GCP क्रेडेंशियल, Azure क्रेडेंशियल, GitHub Actions सीक्रेट और AI टूलिंग कॉन्फ़िगरेशन फ़ाइलों को लक्षित किया।

ये वे क्रेडेंशियल हैं जो टीमों के निर्माण, तैनाती और अपने इंफ्रास्ट्रक्चर तक पहुंचने के तरीके को नियंत्रित करते हैं।

| लक्षित सीक्रेट / डेटा प्रकार | यह आमतौर पर कहाँ रहता है | यह परिचालन रूप से क्यों महत्वपूर्ण है |

|---|---|---|

| GitHub टोकन | डेवलपर लैपटॉप, लोकल कॉन्फ़िग, CI एनवायरनमेंट | रेपो एक्सेस, वर्कफ़्लो दुरुपयोग, सीक्रेट लिस्टिंग और ऑटोमेशन के माध्यम से लेटरल मूवमेंट सक्षम कर सकता है |

| npm टोकन | लोकल कॉन्फ़िग, रिलीज़ एनवायरनमेंट | दुर्भावनापूर्ण पैकेज प्रकाशित करने या रिलीज़ फ़्लो बदलने के लिए उपयोग किया जा सकता है |

| SSH कुंजियाँ | डेवलपर मशीनें, बिल्ड होस्ट | सर्वर, आंतरिक रेपो और इंफ्रास्ट्रक्चर तक पहुंच खोल सकता है |

| शेल हिस्ट्री | लोकल मशीनें | पेस्ट किए गए सीक्रेट, कमांड, आंतरिक होस्टनाम और वर्कफ़्लो विवरण उजागर कर सकता है |

| AWS क्रेडेंशियल | लोकल कॉन्फ़िग फ़ाइलें, एनवायरनमेंट वेरिएबल, CI सीक्रेट | क्लाउड वर्कलोड, स्टोरेज और डिप्लॉयमेंट सिस्टम को उजागर कर सकता है |

| GCP क्रेडेंशियल | लोकल कॉन्फ़िग फ़ाइलें, एनवायरनमेंट वेरिएबल, CI सीक्रेट | क्लाउड प्रोजेक्ट, सेवाएं और ऑटोमेशन पाइपलाइन उजागर कर सकता है |

| Azure क्रेडेंशियल | लोकल कॉन्फ़िग फ़ाइलें, एनवायरनमेंट वेरिएबल, CI सीक्रेट | क्लाउड इंफ्रास्ट्रक्चर, आइडेंटिटी सिस्टम और डिप्लॉयमेंट पथ उजागर कर सकता है |

| GitHub Actions सीक्रेट | CI/CD एनवायरनमेंट | ऑटोमेशन, बिल्ड आउटपुट, डिप्लॉयमेंट और डाउनस्ट्रीम सीक्रेट तक पहुंच दे सकता है |

| AI टूलिंग / कॉन्फ़िग फ़ाइलें | प्रोजेक्ट डायरेक्टरी, लोकल डेव एनवायरनमेंट | API कुंजियाँ, आंतरिक एंडपॉइंट, मॉडल सेटिंग और संबंधित क्रेडेंशियल उजागर कर सकता है |

Bitwarden 50,000 से अधिक व्यवसायों और 1 करोड़ उपयोगकर्ताओं की सेवा करता है, और इसका अपना दस्तावेज़ीकरण CLI को वॉल्ट तक पहुंचने और प्रबंधित करने का एक "शक्तिशाली, पूर्ण-विशेषताओं वाला" तरीका बताता है, जिसमें एनवायरनमेंट वेरिएबल का उपयोग करके प्रमाणित करने वाले स्वचालित वर्कफ़्लो भी शामिल हैं।

Bitwarden npm को उन उपयोगकर्ताओं के लिए सबसे सरल और पसंदीदा इंस्टॉलेशन विधि के रूप में सूचीबद्ध करता है जो रजिस्ट्री से पहले से परिचित हैं। ऑटोमेशन उपयोग, डेवलपर-मशीन इंस्टॉलेशन और आधिकारिक npm वितरण का यह संयोजन CLI को ठीक वहीं रखता है जहाँ उच्च-मूल्य वाले इंफ्रास्ट्रक्चर सीक्रेट रहते हैं।

JFrog के विश्लेषण से पता चलता है कि दुर्भावनापूर्ण पैकेज ने preinstall हुक और bw बाइनरी एंट्रीपॉइंट दोनों को एक लोडर से जोड़ दिया जो Bun रनटाइम लाता था और एक अस्पष्ट पेलोड लॉन्च करता था। यह समझौता इंस्टॉल के समय और रनटाइम पर दोनों पर सक्रिय होता है।

एक संगठन किसी भी संग्रहीत पासवर्ड को छुए बिना बैकडोर युक्त CLI चला सकता था, जबकि मैलवेयर व्यवस्थित रूप से उन क्रेडेंशियल एकत्र करता रहा जो उसके CI पाइपलाइन, क्लाउड अकाउंट और डिप्लॉयमेंट ऑटोमेशन को नियंत्रित करते हैं।

सुरक्षा फर्म Socket का कहना है कि यह हमला Bitwarden के CI/CD पाइपलाइन में एक समझौता किए गए GitHub Action का फायदा उठाता प्रतीत होता है, जो उस पैटर्न के अनुरूप है जिसे Checkmarx शोधकर्ता ट्रैक कर रहे हैं।

Bitwarden ने पुष्टि की कि यह घटना व्यापक Checkmarx सप्लाई चेन अभियान से जुड़ी हुई है।

विश्वास की बाधा

Npm ने अपना विश्वसनीय प्रकाशन मॉडल ठीक इसी प्रकार के जोखिम को संबोधित करने के लिए बनाया था।

दीर्घकालिक npm पब्लिश टोकन को OIDC-आधारित CI/CD प्रमाणीकरण से बदलकर, सिस्टम उन सबसे सामान्य रास्तों में से एक को हटा देता है जिनका उपयोग हमलावर रजिस्ट्री रिलीज़ को हाईजैक करने के लिए करते हैं, और npm विश्वसनीय प्रकाशन की सिफारिश करता है और इसे एक सार्थक कदम मानता है।

कठिन सतह रिलीज़ लॉजिक ही है, जैसे कि वर्कफ़्लो और एक्शन जो पब्लिश चरण को आमंत्रित करते हैं। Npm का अपना दस्तावेज़ीकरण OIDC से परे नियंत्रणों की सिफारिश करता है, जैसे मैनुअल अनुमोदन आवश्यकताओं वाले डिप्लॉयमेंट एनवायरनमेंट, टैग प्रोटेक्शन नियम और ब्रांच प्रतिबंध।

| विश्वास श्रृंखला में परत | यह क्या गारंटी देने वाला है | क्या अभी भी गलत हो सकता है |

|---|---|---|

| सोर्स रिपॉजिटरी | अपेक्षित रेपो में इच्छित कोडबेस मौजूद है | हमलावरों को मुख्य कोडबेस को सीधे बदलने की कभी आवश्यकता नहीं हो सकती |

| CI/CD वर्कफ़्लो | रेपो से बिल्ड और रिलीज़ को स्वचालित करता है | यदि समझौता किया जाए, तो यह एक दुर्भावनापूर्ण आर्टिफैक्ट उत्पन्न और प्रकाशित कर सकता है |

| GitHub Actions / रिलीज़ लॉजिक | सॉफ़्टवेयर बनाने और प्रकाशित करने के चरणों को निष्पादित करता है | एक जहरीला एक्शन या दुरुपयोग किया गया वर्कफ़्लो एक वैध रिलीज़ पथ को दुर्भावनापूर्ण बना सकता है |

| OIDC विश्वसनीय प्रकाशन | दीर्घकालिक रजिस्ट्री टोकन को अल्पकालिक आइडेंटिटी-आधारित प्रमाणीकरण से बदलता है | यह साबित करता है कि एक अधिकृत वर्कफ़्लो ने पैकेज प्रकाशित किया, न कि यह कि वर्कफ़्लो स्वयं सुरक्षित था |

| npm आधिकारिक पैकेज मार्ग | अपेक्षित पैकेज नाम के तहत सॉफ़्टवेयर वितरित करता है | यदि आधिकारिक प्रकाशन पथ से समझौता किया जाए तो उपयोगकर्ताओं को अभी भी मैलवेयर मिल सकता है |

| डेवलपर मशीन / CI रनर | आधिकारिक पैकेज का उपभोग करता है | इंस्टॉल-टाइम या रनटाइम मैलवेयर लोकल, क्लाउड और ऑटोमेशन सीक्रेट एकत्र कर सकता है |

GitHub की एनवायरनमेंट सेटिंग संगठनों को किसी वर्कफ़्लो के डिप्लॉय होने से पहले समीक्षकों की मंजूरी की आवश्यकता करने देती है। SLSA फ्रेमवर्क आगे जाकर उपभोक्ताओं से यह सत्यापित करने के लिए कहता है कि प्रोवेनेंस अपेक्षित मापदंडों से मेल खाती है, जैसे कि सही रिपॉजिटरी, ब्रांच, टैग, वर्कफ़्लो और बिल्ड कॉन्फ़िगरेशन।

Bitwarden की घटना दर्शाती है कि कठिन समस्या वर्कफ़्लो परत पर है। यदि कोई हमलावर रिलीज़ वर्कफ़्लो का ही फायदा उठा सकता है, तो "आधिकारिक" बैज अभी भी दुर्भावनापूर्ण पैकेज के साथ आता है।

विश्वसनीय प्रकाशन विश्वास का बोझ ऊपर उठाकर उन वर्कफ़्लो और एक्शन की अखंडता पर डाल देता है जो इसे आमंत्रित करते हैं — एक ऐसी परत जिसे संगठनों ने काफी हद तक अपरीक्षित छोड़ दिया है।

एक टोकन, अनेक द्वार

डेवलपर और इंफ्रास्ट्रक्चर टीमों के लिए, एक समझौता किया गया रिलीज़ वर्कफ़्लो CI पाइपलाइन, ऑटोमेशन इंफ्रास्ट्रक्चर और उन्हें नियंत्रित करने वाले क्रेडेंशियल को उजागर करता है।

JFrog के विश्लेषण से पता चलता है कि एक बार जब मैलवेयर को GitHub टोकन मिल गया, तो वह टोकन को मान्य कर सकता था, लिखने योग्य रिपॉजिटरी की गणना कर सकता था, GitHub Actions सीक्रेट सूचीबद्ध कर सकता था, एक ब्रांच बना सकता था, एक वर्कफ़्लो कमिट कर सकता था, उसके निष्पादित होने की प्रतीक्षा कर सकता था, परिणामी आर्टिफैक्ट डाउनलोड कर सकता था, और फिर सफाई कर सकता था।

टोकन प्राप्त करने से एक स्वचालित श्रृंखला बनती है जो एक चोरी हुए क्रेडेंशियल को किसी संगठन के ऑटोमेशन इंफ्रास्ट्रक्चर में स्थायी पहुंच में बदल देती है।

एक डेवलपर का लैपटॉप जो एक जहरीला आधिकारिक पैकेज इंस्टॉल करता है, होस्ट के लोकल क्रेडेंशियल स्टोर से GitHub एक्सेस तक और जो भी उस GitHub टोकन तक पहुंच सकता है, उस तक एक पुल बन जाता है।

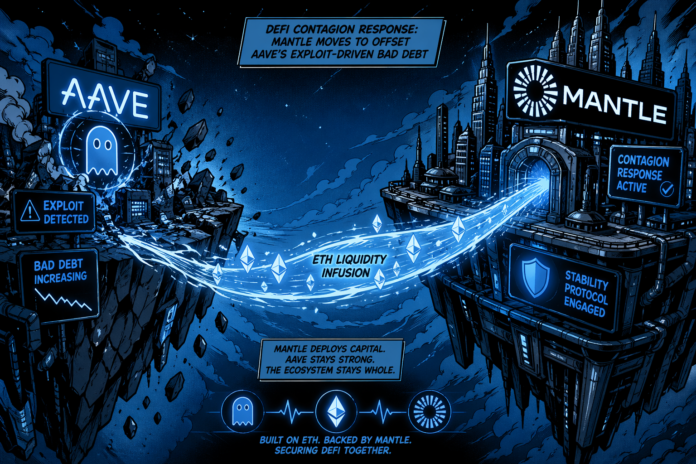

Bybit की घटना एक करीबी संरचनात्मक सादृश्य है। एक समझौता किए गए डेवलपर वर्कस्टेशन ने हमलावरों को एक विश्वसनीय अपस्ट्रीम इंटरफ़ेस को जहर देने दिया, जो फिर पीड़ित की परिचालन प्रक्रिया तक पहुंच गया।

अंतर यह है कि Bybit में एक छेड़छाड़ किए गए Safe वेब UI शामिल था, जबकि Bitwarden में एक छेड़छाड़ किया गया आधिकारिक npm पैकेज शामिल था।

क्रिप्टो, फिनटेक या कस्टडी एनवायरनमेंट में, वह रास्ता एक क्रेडेंशियल स्टोर से रिलीज़ सिग्नर, क्लाउड एक्सेस और डिप्लॉयमेंट सिस्टम तक बिना किसी वॉल्ट एंट्री को छुए चल सकता है।

60 दिनों के भीतर, Checkmarx ने समझौता किए गए GitHub Actions वर्कफ़्लो और OpenVSX प्लगइन का खुलासा किया, जबकि Cloud Security Alliance ने चेतावनी दी कि TeamPCP अभियान सक्रिय रूप से ओपन-सोर्स प्रोजेक्ट और CI/CD ऑटोमेशन घटकों से समझौता कर रहा था।

JFrog ने दस्तावेज़ीकरण किया कि कैसे एक समझौता किए गए Trivy GitHub Action ने LiteLLM के पब्लिश टोकन को एक्सफिल्ट्रेट किया और दुर्भावनापूर्ण PyPI रिलीज़ को सक्षम किया, और Axios ने खुलासा किया कि दो दुर्भावनापूर्ण npm संस्करण एक समझौता किए गए मेंटेनर अकाउंट के माध्यम से लगभग तीन घंटे तक प्रचलित रहे।

Sonatype ने अकेले 2025 में 4,54,600 से अधिक नए दुर्भावनापूर्ण पैकेज गिने, जिससे संचयी कुल 12 लाख से अधिक हो गया। Bitwarden घटनाओं की एक श्रृंखला में शामिल हो गया है जो रिलीज़ वर्कफ़्लो और पैकेज रजिस्ट्री को प्राथमिक हमले की सतह के रूप में पुष्टि करती है।

| तारीख / अवधि | घटना | समझौता किया गया विश्वास बिंदु | यह क्यों महत्वपूर्ण है |

|---|---|---|---|

| 23 मार्च, 2026 | Checkmarx ने समझौता किए गए GitHub Actions वर्कफ़्लो और OpenVSX प्लगइन का खुलासा किया | GitHub Actions वर्कफ़्लो, डेवलपर टूलिंग वितरण | दिखाता है कि हमलावर अपस्ट्रीम ऑटोमेशन और विश्वसनीय टूलिंग चैनलों को लक्षित कर रहे हैं |

| उसी अभियान विंडो के भीतर | JFrog द्वारा दस्तावेज़ीकृत Trivy / LiteLLM श्रृंखला | समझौता किया गया GitHub Action जो टोकन चोरी और दुर्भावनापूर्ण PyPI रिलीज़ की ओर ले जाता है | दर्शाता है कि एक जहरीला ऑटोमेशन घटक कैसे पैकेज प्रकाशन दुरुपयोग में बदल सकता है |

| 31 मार्च, 2026 | Axios दुर्भावनापूर्ण npm संस्करण | समझौता किया गया मेंटेनर अकाउंट | दिखाता है कि आधिकारिक पैकेज नाम अकाउंट-स्तर की समझौते के माध्यम से हमले के वेक्टर बन सकते हैं |

| 22 अप्रैल, 2026 | Bitwarden CLI दुर्भावनापूर्ण npm रिलीज़ | एक सुरक्षा टूल के लिए आधिकारिक npm वितरण पथ | दिखाता है कि एक विश्वसनीय पैकेज वॉल्ट सामग्री को छुए बिना इंफ्रास्ट्रक्चर सीक्रेट उजागर कर सकता है |

| 2025 कुल | Sonatype मैलवेयर गणना | ओपन-सोर्स पैकेज इकोसिस्टम व्यापक रूप से | दुर्भावनापूर्ण-पैकेज गतिविधि के पैमाने को इंगित करता है और क्यों रजिस्ट्री विश्वास अब एक रणनीतिक जोखिम है |

सटीक मूल कारण अभी सार्वजनिक नहीं है, क्योंकि Bitwarden ने Checkmarx अभियान से संबंध की पुष्टि की है लेकिन यह विस्तृत विवरण प्रकाशित नहीं किया है कि हमलावर ने रिलीज़ पाइपलाइन तक पहुंच कैसे प्राप्त की।

हमले के परिणाम

रक्षकों के लिए सबसे मजबूत परिणाम यह है कि यह घटना "आधिकारिक" के अर्थ की पुनर्परिभाषा को तेज करती है।

आज, विश्वसनीय प्रकाशन प्रत्येक रिलीज़ किए गए पैकेज में प्रोवेनेंस डेटा जोड़ता है, जिससे रजिस्ट्री में प्रकाशक की पहचान की पुष्टि होती है। SLSA स्पष्ट रूप से सत्यापनकर्ताओं के लिए एक उच्च मानक दस्तावेज़ीकृत करता है जो यह जांचने के लिए है कि प्रोवेनेंस अपेक्षित रिपॉजिटरी, ब्रांच, वर्कफ़्लो और बिल्ड मापदंडों से मेल खाती है या नहीं।

यदि वह मानक डिफ़ॉल्ट उपभोक्ता व्यवहार बन जाता है, तो "आधिकारिक" का अर्थ होगा "सही बाधाओं के तहत सही वर्कफ़्लो द्वारा निर्मित," और एक हमलावर जो एक एक्शन से समझौता करता है लेकिन प्रत्येक प्रोवेनेंस बाधा को पूरा नहीं कर सकता, वह एक ऐसा पैकेज उत्पन्न करता है जिसे स्वचालित उपभोक्ता उसके पहुंचने से पहले ही अस्वीकार कर देते हैं।

अधिक प्रशंसनीय निकट-अवधि पथ विपरीत दिशा में चलता है। हमलावरों ने 60 दिनों में कम से कम 4 घटनाओं में प्रदर्शित किया है कि रिलीज़ वर्कफ़्लो, एक्शन निर्भरताएं और मेंटेनर-आसन्न क्रेडेंशियल अपेक्षाकृत कम घर्षण के साथ उच्च-मूल्य के परिणाम देते हैं।

प्रत्येक उत्तरोत्तर घटना एक्शन समझौते, CI आउटपुट से टोकन चोरी, मेंटेनर अकाउंट हाईजैक और विश्वसनीय-प्रकाशन-पथ दुरुपयोग के एक सार्वजनिक प्लेबुक में एक और दस्तावेज़ीकृत तकनीक जोड़ती है।

जब तक प्रोवेनेंस सत्यापन एक वैकल्पिक नीति परत के बजाय डिफ़ॉल्ट उपभोक्ता व्यवहार नहीं बन जाता, आधिकारिक पैकेज नाम उससे अधिक विश्वास की मांग करते रहेंगे जितना उनकी रिलीज़ प्रक्रियाएं उचित ठहरा सकती हैं।

The post For 93 minutes, installing Bitwarden's 'official' CLI turned laptops into launchpads for hijacking GitHub accounts appeared first on CryptoSlate.

आपको यह भी पसंद आ सकता है

क्रिप्टोकरेन्सी जाल: नए Russian कानून EU प्रतिबंधों को कैसे सपोर्ट करेंगे

South Africa की क्रिप्टो रेग्युलेशंस में चाबी शेयर ना करने पर यूज़र्स को जेल