Уязвимость Ubuntu сигнализирует о растущих рисках CX в цифровой инфраструктуре

Уязвимость безопасности в Ubuntu подчеркивает скрытые риски для цифрового клиентского опыта

Недавно выявленная уязвимость в Ubuntu привлекает внимание к критическому, но часто упускаемому из виду аспекту клиентского опыта: устойчивости и безопасности базовой инфраструктуры.

Отдел исследования угроз Qualys раскрыл CVE-2026-3888 — уязвимость, затрагивающую стандартные установки Ubuntu Desktop 24.04 и более поздних версий. Уязвимость позволяет локальному непривилегированному пользователю повысить привилегии до root-доступа, эксплуатируя взаимодействие между двумя стандартными системными компонентами — snap-confine и systemd-tmpfiles. Хотя эксплуатация требует определенных временных условий, потенциальным результатом является полная компрометация системы.

Обнаружение подчеркивает более широкую проблему в современных цифровых средах: риски, возникающие не из изолированных недостатков, а из взаимодействия доверенных компонентов.

Надежность инфраструктуры как императив клиентского опыта

Клиентский опыт все больше формируется производительностью и надежностью сложных цифровых экосистем. Сегодня организации предоставляют услуги через взаимосвязанные платформы, которые опираются на облачную инфраструктуру, программное обеспечение с открытым исходным кодом и конвейеры непрерывного развертывания.

В этой среде клиенты ожидают бесшовных взаимодействий, доступных круглосуточно. Перебои в обслуживании, нарушения безопасности или снижение производительности больше не терпимы и могут быстро подорвать доверие.

Операционные системы с открытым исходным кодом, такие как Ubuntu, играют фундаментальную роль в поддержке цифровых услуг — от корпоративных приложений до клиентоориентированных платформ. Их гибкость и масштабируемость делают их необходимыми для инициатив цифровой трансформации.

Однако их широкое использование также делает их критическими точками уязвимости. Проблема, выявленная Qualys, иллюстрирует, как рутинные системные процессы — такие как управление временными файлами — могут вносить риск при неожиданном сочетании.

Для лидеров клиентского опыта это подчеркивает необходимость рассматривать инфраструктуру не просто как IT-актив, а как основной компонент предоставления опыта.

Стратегическое позиционирование Qualys в проактивной безопасности

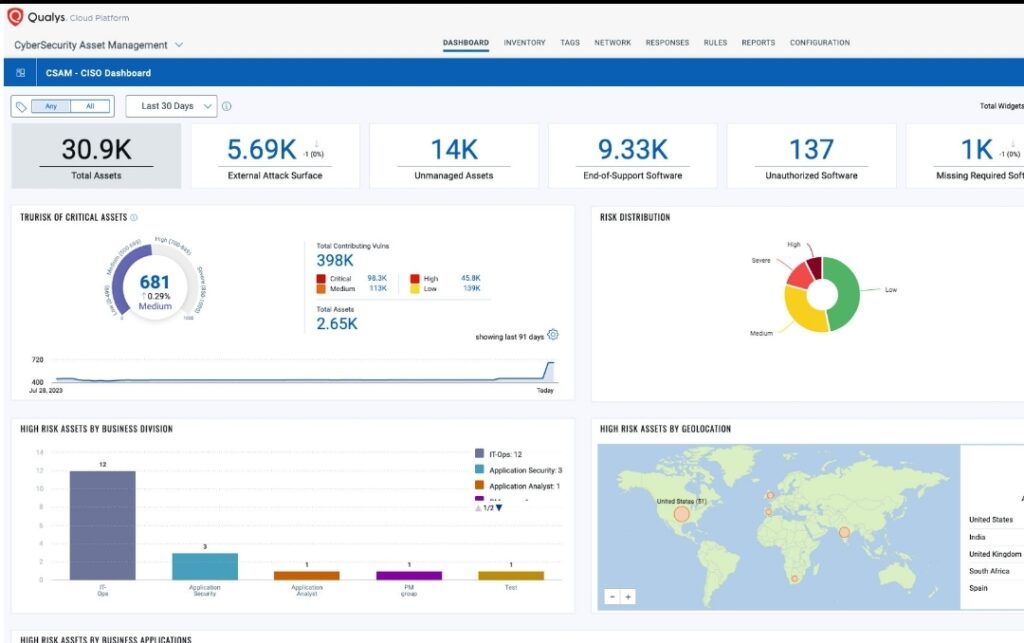

Qualys продолжает укреплять свои позиции в качестве поставщика непрерывной информации о безопасности. Обнаружение CVE-2026-3888 соответствует его более широкому фокусу на проактивном обнаружении уязвимостей и видимости рисков в реальном времени.

Выявив уязвимость, основанную на взаимодействии компонентов, а не на единой слабости, Qualys демонстрирует более глубокий уровень исследования угроз. Этот подход отражает эволюционирующую природу кибербезопасности, где риски все чаще возникают из-за сложности системы.

Введение выделенного идентификатора обнаружения (QID 386810) дополнительно поддерживает платформенную стратегию. Это позволяет организациям быстро идентифицировать подверженность риску и принимать корректирующие меры в рамках существующих рабочих процессов.

С бизнес-точки зрения это укрепляет роль Qualys в помощи предприятиям поддерживать безопасную и стабильную среду — важное требование для предоставления последовательного клиентского опыта.

Понимание технической динамики

Уязвимость возникает из взаимодействия между snap-confine и systemd-tmpfiles — двумя стандартными компонентами в средах Ubuntu.

Snap-confine является частью экосистемы Snap, отвечающей за управление выполнением и изоляцией приложений. Systemd-tmpfiles, с другой стороны, обрабатывает создание и очистку временных каталогов.

При определенных условиях управление этими временными каталогами может быть манипулировано. Атакующий может использовать это поведение для влияния на операции файловой системы, выполняемые snap-confine, в конечном итоге получая несанкционированный доступ к привилегированным ресурсам.

Поскольку эксплойт не требует административных привилегий, он представляет значительный риск в многопользовательских средах. Со временем и в определенном временном окне атакующий может повысить привилегии до полного root-доступа.

Этот тип уязвимости подчеркивает критическую проблему: обеспечение безопасности не только на уровне компонентов, но и во всех взаимодействиях, которые определяют современные системы.

Последствия для клиентского опыта: от внутренних рисков до внешнего влияния

Хотя уязвимость существует глубоко в архитектуре системы, ее влияние может распространяться непосредственно на клиентоориентированный опыт.

Скомпрометированная система может привести к сбоям, снижению качества обслуживания или несанкционированному доступу к данным. Для клиентов это может проявляться как неудачные транзакции, более медленное время отклика или опасения по поводу целостности данных.

В таких секторах, как электронная коммерция, финансовые услуги и SaaS, эти нарушения могут иметь немедленные последствия — от потери дохода до репутационного ущерба.

Проактивное обнаружение уязвимостей и своевременное исправление помогают снизить эти риски до того, как они повлияют на пользователей. Это уменьшает операционные трения, минимизирует простои и обеспечивает непрерывность обслуживания.

Безопасность также играет ключевую роль в построении доверия. Клиенты могут не видеть базовые системы, но они испытывают их надежность. Последовательная производительность и защита данных необходимы для поддержания уверенности в цифровых взаимодействиях.

Более широкие последствия для отрасли

Обнаружение CVE-2026-3888 отражает более широкий сдвиг в том, как организации должны подходить к кибербезопасности.

По мере того как технологические экосистемы становятся более модульными, уязвимости все чаще возникают из взаимодействия между компонентами, а не из отдельных недостатков. Это требует более целостного подхода к безопасности — того, который учитывает весь жизненный цикл системы.

Предприятия реагируют, инвестируя в непрерывный мониторинг, автоматизированные инструменты обнаружения и интегрированные платформы безопасности. Также растет акцент на архитектурах нулевого доверия и более быстрых циклах управления исправлениями.

С точки зрения конкуренции организации, которые могут обеспечить более высокий уровень устойчивости системы, будут лучше позиционированы для предоставления надежного клиентского опыта и построения долгосрочного доверия.

Перспективы на будущее: безопасность как основа клиентского опыта

Пересечение кибербезопасности и клиентского опыта становится все более выраженным по мере ускорения цифровой трансформации.

Организации больше не могут рассматривать безопасность как функцию вспомогательного офиса. Вместо этого она должна быть встроена в дизайн и эксплуатацию клиентского опыта.

Такие инциденты подчеркивают важность предвидения рисков до их материализации. Предотвращение нарушений становится столь же важным, как и реагирование на них.

В будущем лидеры клиентского опыта должны будут работать более тесно с IT-командами и командами безопасности, чтобы обеспечить поддержку устойчивости инфраструктуры бизнес-целям. Это включает интеграцию метрик безопасности в структуры измерения клиентского опыта и согласование технологических инвестиций с результатами опыта.

В среде, где доверие является ключевым дифференциатором, способность предоставлять безопасный, надежный опыт будет определять конкурентное преимущество.

Ключевые выводы

- Критическая уязвимость Ubuntu позволяет полностью скомпрометировать систему

Уязвимость в Ubuntu позволяет локальным пользователям повысить привилегии до root-доступа, создавая значительный риск для корпоративных сред, особенно тех, где работают несколько пользователей. - Взаимодействие систем становится основным риском безопасности

Проблема, выявленная отделом исследования угроз Qualys, подчеркивает, как уязвимости могут возникать из взаимодействия между доверенными компонентами — не только из отдельных слабостей. - Безопасность инфраструктуры напрямую влияет на клиентский опыт

Внутренние уязвимости могут привести к сбоям, снижению производительности или рискам данных, все из которых влияют на доверие клиентов и непрерывность обслуживания. - Проактивное обнаружение и исправление критически важны для устойчивости клиентского опыта

Раннее выявление, поддерживаемое решениями от Qualys, позволяет организациям снижать риски до того, как они нарушат клиентские путешествия. - Безопасность становится конкурентным дифференциатором в клиентском опыте

Организации, которые обеспечивают стабильную, безопасную цифровую среду, лучше позиционированы для предоставления последовательного опыта и построения долгосрочного доверия клиентов.

Публикация «Уязвимость Ubuntu сигнализирует о растущих рисках клиентского опыта в цифровой инфраструктуре» впервые появилась на CX Quest.

Вам также может быть интересно

Кит продал купленные 13 лет назад биткоины за $72 млн

Flow Traders расширяет деятельность на токенизированные активы через круглосуточную OTC-платформу.